Красная команда — это группа, которая притворяется врагом, пытается осуществить физическое или цифровое вторжение в организацию по указанию этой организации, а затем отчитывается, чтобы организация могла улучшить свою защиту. Красные команды работают на организацию или нанимаются ею. Их работа легальна, но может удивить некоторых сотрудников, которые могут не знать о том, что происходит красная команда, или которые могут быть обмануты красной командой. Некоторые определения красной команды шире и включают любую группу внутри организации, которая призвана мыслить нестандартно и рассматривать альтернативные сценарии, которые считаются менее правдоподобными. Это может быть важной защитой от ложных предположений и группового мышления . Термин «красная команда» возник в 1960-х годах в США.

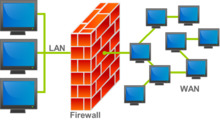

Техническая красная команда занимается цифровым взломом сетей и компьютеров. Также может существовать синяя команда — термин для сотрудников кибербезопасности , которые отвечают за защиту сетей и компьютеров организации от атак. В технической красной команде для получения доступа используются векторы атак, а затем проводится разведка для обнаружения большего количества устройств, которые потенциально могут быть скомпрометированы. Поиск учетных данных включает в себя поиск на компьютере учетных данных, таких как пароли и файлы cookie сеанса , и, как только они будут найдены, их можно использовать для компрометации дополнительных компьютеров. Во время вторжений третьих лиц красная команда может объединиться с синей командой, чтобы помочь защитить организацию. Правила ведения боевых действий и стандартные оперативные процедуры часто используются для обеспечения того, чтобы красная команда не причинила ущерба во время своих учений.

Физическая красная команда направлена на отправку команды для проникновения в зоны ограниченного доступа. Это делается для тестирования и оптимизации физической безопасности, такой как заборы, камеры, сигнализация, замки и поведение сотрудников. Как и в случае с техническими красными командами, правила ведения боя используются для того, чтобы красные команды не причиняли чрезмерного ущерба во время своих учений. Физическая красная команда часто включает в себя этап разведки, на котором собирается информация и выявляются слабые места в системе безопасности, а затем эта информация будет использоваться для проведения операции (обычно ночью) для физического проникновения в помещение. Устройства безопасности будут идентифицированы и устранены с использованием инструментов и методов. Физическим «красным командам» будут поставлены конкретные задачи, такие как получение доступа в серверную комнату и захват портативного жесткого диска или получение доступа в офис руководителя и получение конфиденциальных документов.

Красные команды используются в нескольких областях, включая кибербезопасность , безопасность аэропортов , правоохранительные органы , вооруженные силы и спецслужбы . В правительстве Соединенных Штатов красные команды используются в армии , корпусе морской пехоты , Министерстве обороны , Федеральном управлении гражданской авиации и Управлении транспортной безопасности .

Концепция объединения красных и синих возникла в начале 1960-х годов. Одним из первых примеров «красной команды» был аналитический центр RAND Corporation , который проводил моделирование для вооруженных сил США во время Холодной войны . «Красная команда» и красный цвет использовались для обозначения Советского Союза , а «синяя команда» и синий цвет использовались для обозначения Соединенных Штатов. [1] Другой ранний пример связан с министром обороны США Робертом Макнамарой , который собрал красную и синюю команды, чтобы выяснить, какой государственный подрядчик должен получить контракт на экспериментальный самолет. [1] Еще один ранний пример моделировал переговоры по договору о контроле над вооружениями и оценку его эффективности. [1]

Красные команды иногда ассоциируются с «противоположным мышлением» и борьбой с групповым мышлением, тенденцией групп делать и сохранять предположения даже перед лицом доказательств обратного. Одним из примеров группы, которую не называли красной командой, но которая, возможно, была одним из самых ранних примеров формирования группы для борьбы с групповым мышлением, является израильская Ипча Мистабра, которая была сформирована после неудачных решений Израиля во время Войны Судного дня в 1973. Нападение на Израиль едва не застало Израиль врасплох, несмотря на многочисленные свидетельства предстоящего нападения, и почти привело к поражению Израиля. Ипча Мистабра была сформирована после войны, и на нее была возложена обязанность всегда представлять противоречивый, неожиданный или неортодоксальный анализ внешней политики и отчетов разведки, чтобы в дальнейшем вероятность того, что что-то будет упущено из виду, была меньше. [2]

В начале 2000-х годов есть примеры использования красных команд для настольных учений. Настольные упражнения часто используются службами быстрого реагирования и включают в себя отыгрывание и планирование наихудших сценариев, аналогично игре в настольную игру . В ответ на теракты 11 сентября , имея в виду борьбу с терроризмом, Центральное разведывательное управление создало новую Красную ячейку , [3] и красные команды использовались для моделирования ответов на асимметричные войны , такие как терроризм . [4] В ответ на неудачи войны в Ираке , красные команды стали более распространенными в армии Соединенных Штатов . [5]

Со временем практика красных команд распространилась на другие отрасли и организации, включая корпорации, правительственные учреждения и некоммерческие организации. Этот подход становится все более популярным в мире кибербезопасности, где красные команды используются для моделирования реальных атак на цифровую инфраструктуру организации и проверки эффективности принимаемых ими мер кибербезопасности. [6]

Техническая красная команда включает в себя проверку цифровой безопасности организации путем попытки цифрового проникновения в ее компьютерные сети.

Синяя команда — это группа, отвечающая за защиту от вторжений.

В сфере кибербезопасности в тесте на проникновение участвуют этические хакеры («пентестеры»), пытающиеся проникнуть в компьютерную систему без элемента неожиданности. Организация осведомлена о тесте на проникновение и готова обеспечить защиту. [7]

Красная команда идет еще дальше и добавляет физическое проникновение, социальную инженерию и элемент неожиданности. Синяя команда не получает предварительного предупреждения о красной команде и будет рассматривать это как настоящее вторжение. [7] Одной из задач постоянной внутренней красной команды является повышение культуры безопасности организации. [8]

Фиолетовая команда представляет собой временное сочетание обеих команд и может предоставлять быстрые информационные ответы во время теста. [9] [10] Одним из преимуществ фиолетовой команды является то, что красная команда может неоднократно запускать определенные атаки, а синяя команда может использовать это для настройки программного обеспечения обнаружения, его калибровки и постепенного увеличения уровня обнаружения. [11] Фиолетовые команды могут участвовать в сеансах «охоты за угрозами», во время которых и красная, и синяя команды ищут настоящих злоумышленников. Также полезно вовлекать в фиолетовую команду других сотрудников, например инженеров-программистов, которые могут помочь с ведением журналов и оповещениями программного обеспечения, а также менеджеров, которые могут помочь выявить наиболее финансово разрушительные сценарии. [12] Одной из опасностей фиолетовой команды является самоуспокоенность и развитие группового мышления , с которыми можно бороться, нанимая людей с разными навыками или нанимая внешнего поставщика. [13]

Белая команда — это группа, которая наблюдает и управляет операциями между красными и синими командами. Например, это могут быть менеджеры компании, определяющие правила взаимодействия красной команды. [14]

Начальная точка входа красной команды или противника называется плацдармом. Зрелая синяя команда часто умеет найти плацдарм и вытеснить нападающих. Роль красной команды заключается в повышении навыков синей команды. [15]

При проникновении применяется скрытный «хирургический» подход, который остается вне поля зрения синей команды и требует четкой цели, а также шумный подход «ковровой бомбардировки», который больше похож на атаку грубой силой. Ковровые бомбардировки часто являются более полезным подходом для красных команд, поскольку они могут обнаружить неожиданные уязвимости. [16]

Существуют различные угрозы кибербезопасности. Угрозы могут варьироваться от чего-то традиционного, например, взлома сетевого контроллера домена , до чего-то менее ортодоксального, например, настройки майнинга криптовалюты или предоставления слишком большого доступа сотрудников к личной информации (PII), что открывает для компании действие Общего регламента по защите данных (GDPR). ) штрафы. [17] Любую из этих угроз можно объединить в красную команду, чтобы выяснить, насколько серьезна проблема. Настольные упражнения, в которых вторжения разыгрываются за столом, подобно тому, как можно играть в настольную игру, могут использоваться для имитации вторжений, которые слишком дороги, слишком сложны или незаконны для выполнения вживую. [18] Может быть полезно попытаться вторгнуться против красных и синих команд, в дополнение к более традиционным целям. [19]

После получения доступа к сети можно провести разведку. Собранные данные можно поместить в графовую базу данных — программное обеспечение, которое визуально отображает узлы, связи и свойства. Типичными узлами могут быть компьютеры, пользователи или группы разрешений. [20] Красные команды обычно имеют очень хорошие графовые базы данных своей организации, поскольку они могут использовать преимущество домашнего поля , включая работу с синей командой для создания подробной карты сети и подробного списка пользователей и администраторов. [21] Язык запросов , такой как Cypher, можно использовать для создания и изменения графовых баз данных. [22] Любой тип учетной записи администратора имеет смысл разместить в базе данных графа, включая администраторов сторонних инструментов, таких как Amazon Web Services (AWS). [23] Иногда данные можно экспортировать из инструментов, а затем вставить в базу данных графов. [24]

Как только красная команда взломала компьютер, веб-сайт или систему, эффективным методом становится поиск учетных данных . Они могут быть в форме паролей в виде открытого текста , зашифрованного текста , хэшей или токенов доступа . Красная команда получает доступ к компьютеру, ищет учетные данные, которые можно использовать для доступа к другому компьютеру, затем это повторяется с целью получить доступ ко многим компьютерам. [25] Учетные данные могут быть украдены из многих мест, включая файлы, репозитории исходного кода , такие как Git , память компьютера , а также программное обеспечение для отслеживания и журналирования. Такие методы, как передача файла cookie и передача хеша, можно использовать для получения доступа к веб-сайтам и машинам без ввода пароля. Также могут использоваться такие методы, как оптическое распознавание символов (OCR), использование паролей по умолчанию , подмена запроса на учетные данные и фишинг . [26]

Красная команда может использовать компьютерное программирование и сценарии интерфейса командной строки (CLI) для автоматизации некоторых своих задач. Например, сценарии CLI могут использовать объектную модель компонентов (COM) на компьютерах с Microsoft Windows для автоматизации задач в приложениях Microsoft Office . Полезные задачи могут включать отправку электронных писем, поиск документов, шифрование или получение данных. Красные команды могут взять под контроль браузер с помощью COM Internet Explorer , функции удаленной отладки Google Chrome или платформы тестирования Selenium . [27]

Во время реального вторжения красная команда может быть перепрофилирована для работы с синей командой для помощи в защите. В частности, они могут предоставить анализ того, что злоумышленники, скорее всего, попытаются сделать дальше. Во время вторжения и красная, и синяя команды имеют преимущество на своем поле, поскольку они лучше знакомы с сетями и системами организации, чем злоумышленник. [11]

Красная команда организации может быть привлекательной целью для настоящих злоумышленников. Компьютеры членов красной команды могут содержать конфиденциальную информацию об организации. В ответ машины членов красной команды часто блокируются. [28] Методы обеспечения безопасности компьютеров включают настройку брандмауэра операционной системы , ограничение доступа Secure Shell (SSH) и Bluetooth , улучшение ведения журналов и оповещений, безопасное удаление файлов и шифрование жестких дисков. [29]

Одна из тактик — использовать «активную защиту», которая включает в себя установку приманок и ловушек , помогающих отслеживать местонахождение злоумышленников. [30] Эти ловушки могут помочь предупредить синюю команду о вторжении в сеть, которое в противном случае могло бы остаться незамеченным. Для настройки файла приманки можно использовать различное программное обеспечение в зависимости от операционной системы: инструменты macOS включают OpenBMS, инструменты Linux включают плагины Auditd, а инструменты Windows включают списки управления доступом к системе (SACL). Уведомления могут включать всплывающие окна, электронные письма и запись в файл журнала. [31] Централизованный мониторинг, при котором важные файлы журналов быстро отправляются в программное обеспечение для журналирования на другом компьютере, является полезным методом защиты сети. [32]

Использование правил взаимодействия может помочь определить, какие системы закрыты, предотвратить инциденты безопасности и обеспечить соблюдение конфиденциальности сотрудников. [33] Использование стандартной операционной процедуры (СОП) может гарантировать, что соответствующие люди будут уведомлены и вовлечены в планирование, а также улучшить процесс красной команды, сделав его зрелым и повторяемым. [34] Деятельность красной команды обычно имеет регулярный ритм. [35]

Отслеживание определенных показателей или ключевых показателей эффективности (KPI) может помочь убедиться, что красная команда достигает желаемого результата. Примеры ключевых показателей эффективности красной команды включают проведение определенного количества тестов на проникновение в год или увеличение команды на определенное количество пентестеров в течение определенного периода времени. Также может быть полезно отслеживать количество скомпрометированных машин, скомпрометированных машин и другие показатели, связанные с проникновением. Эту статистику можно отобразить в виде графика по дням и разместить на информационной панели, отображаемой в центре операций безопасности (SOC), чтобы мотивировать синюю команду обнаруживать и устранять нарушения. [36]

Чтобы выявить наиболее злостных нарушителей, компромиссы можно отобразить на графике и сгруппировать по тому, где в программном обеспечении они были обнаружены, местонахождению офиса компании, должности или отделу. [37] Моделирование Монте-Карло можно использовать для определения того, какие сценарии вторжения наиболее вероятны, наиболее разрушительны или и то, и другое. [38] Модель зрелости тестирования, разновидность модели зрелости возможностей , можно использовать для оценки того, насколько зрелой является красная команда и каким должен быть следующий шаг для роста. [39] MITRE ATT&CK Navigator, список тактик, методов и процедур (TTP), включая сложные постоянные угрозы (APT), можно использовать, чтобы узнать, сколько TTP использует красная команда, и дать дополнительные идеи для TTP, которые можно использовать. в будущем. [40]

Физическая красная команда или тестирование на физическое проникновение [41] включает в себя проверку физической безопасности объекта, включая методы обеспечения безопасности его сотрудников и охранного оборудования. Примеры охранного оборудования включают камеры видеонаблюдения , замки и заборы . В физической красной команде компьютерные сети обычно не являются целью. [42] В отличие от кибербезопасности, которая обычно имеет много уровней безопасности, здесь может присутствовать только один или два уровня физической безопасности. [43]

Полезно иметь документ «правила взаимодействия», который будет предоставлен клиенту, чтобы указать, какие TTP будут использоваться, какие места могут быть объектами нападения, а какие не могут быть объектом нападения, насколько разрешено повреждение оборудования, такого как замки и двери, каков план, каковы основные этапы и обмен контактной информацией. [44] [45] Правила взаимодействия могут быть обновлены после фазы разведки, с еще одним раундом переговоров между красной командой и клиентом. [46] Данные, собранные на этапе разведки, могут быть использованы для создания оперативного плана как для внутреннего использования, так и для отправки клиенту на утверждение. [47]

Часть физической красной команды осуществляет разведку. [48] Тип собираемой разведывательной информации обычно включает информацию о людях, местах, устройствах безопасности и погоде. [49] Разведка имеет военное происхождение, и методы военной разведки применимы к физическим красным командам. Разведывательное оборудование красной команды может включать военную одежду, поскольку она не рвется легко, красные фонари, чтобы сохранить ночное видение и быть менее заметными, радиоприемники и наушники, фотоаппарат и штатив, бинокль, оборудование ночного видения и всепогодный ноутбук. [50] Некоторые методы полевой связи включают наушник Bluetooth, подключенный к конференц-связи по сотовому телефону в течение дня, и двустороннюю радиосвязь с наушниками в ночное время. [51] В случае компрометации члены красной команды часто имеют при себе удостоверение личности и доверенное письмо с многочисленными контактами в нерабочее время, которые могут поручиться за законность и легитимность деятельности красной команды. [52]

Прежде чем проводить физическую разведку, можно провести сбор разведывательной информации из открытых источников (OSINT) путем исследования мест и сотрудников через Интернет, включая веб-сайт компании, учетные записи в социальных сетях, поисковые системы, картографические веб-сайты и объявления о вакансиях (которые дают подсказки о технологии). и программное обеспечение, которое использует компания). [53] Рекомендуется проводить разведку в течение нескольких дней, проводить разведку как днем, так и ночью, привлекать как минимум трех операторов, использовать близлежащий плацдарм, находящийся вне поля зрения цели, и выполнять разведка и проникновение как две отдельные поездки, а не объединение их. [54]

Разведывательные группы могут использовать методы, чтобы скрыть себя и оборудование. Например, можно арендовать пассажирский фургон и затемнить окна, чтобы скрыть фото- и видеосъемку цели. [55] Осмотр и видеосъемку замков здания во время обхода можно скрыть, если разведчик притворится, что разговаривает по телефону. [56] В случае компромисса, например, если сотрудники начинают что-то подозревать, историю можно заранее отрепетировать, пока ее нельзя будет рассказать уверенно. Если команда распалась, компрометация одного оператора может привести к тому, что руководитель группы выведет остальных операторов. [57] Скрытые видеокамеры могут использоваться для съемки отснятого материала для последующего просмотра, а разбор полетов может быть проведен быстро после выхода из зоны, чтобы свежая информация была быстро задокументирована. [58]

Большинство физических операций красной команды происходит ночью из-за снижения безопасности объекта и из-за того, что темнота может скрыть действия. [59] Идеальное проникновение обычно незаметно как за пределами объекта (приближение не обнаружено прохожими или охранными устройствами), так и внутри объекта (никакого ущерба не нанесено, ничего не сбито и не оставлено не на своем месте) и никого не предупреждает. что там была красная команда. [60]

Использование списка снаряжения может помочь гарантировать, что важное снаряжение красной команды не будет забыто. [61] Использование военного снаряжения, такого как жилеты MOLLE и небольшие тактические сумки, может стать полезным местом для хранения инструментов, но имеет недостатки, заключающиеся в том, что оно бросается в глаза и увеличивает обременение. [62] Черная одежда или темный камуфляж могут быть полезны в сельской местности, тогда как уличная одежда в оттенках серого и черного может быть предпочтительнее в городских районах. [63] Другие предметы городской маскировки включают сумку для ноутбука или пару наушников на шее. Различные типы бахил можно использовать для минимизации следов как на открытом воздухе, так и в помещении. [64]

Легкая дисциплина (сведение к минимуму освещения транспортных средств, фонарей и других инструментов) снижает вероятность компромисса. [59] Некоторые тактики легкой дисциплины включают использование красных фонарей, использование только одного транспортного средства и выключение фар транспортного средства. [59]

Иногда между разведкой и проникновением происходят изменения в безопасности, поэтому для групп, приближающихся к цели, рекомендуется «оценить и акклиматизироваться», чтобы увидеть, можно ли увидеть какие-либо новые меры безопасности. [65] Компромиссы при проникновении наиболее вероятны при подходе к объекту. [66] Сотрудники, охрана, полиция и прохожие, скорее всего, поставят под угрозу физическую красную команду. [67] В сельской местности прохожие встречаются реже, но они гораздо более подозрительны. [68]

Правильное движение может помочь красной команде избежать обнаружения при приближении к цели и может включать в себя спешку, ползание, избегание силуэтов на холмах, ходьбу строем, например, гуськом, а также ходьбу короткими очередями с последующей паузой. [69] Для снижения шума можно использовать сигналы руками. [70]

Общие устройства безопасности включают двери, замки, заборы, сигнализацию, датчики движения и датчики земли. Двери и замки зачастую быстрее и тише обойти с помощью инструментов и прокладок , а не взламывать замки . [71] RFID-замки широко распространены на предприятиях, а скрытые RFID-считыватели в сочетании с социальной инженерией во время разведки могут использоваться для дублирования бейджа уполномоченного сотрудника. [72] Колючую проволоку на заборах можно обойти, накрыв ее толстым одеялом. [73] Заборы, препятствующие перелезанию, можно обойти с помощью лестниц. [74]

Иногда сигналы тревоги можно нейтрализовать с помощью радиопомех , нацеленных на частоты, которые сигналы тревоги используют для внутренней и внешней связи. [75] Датчики движения можно отключить с помощью специального щита размером с тело, который блокирует тепловую сигнатуру человека. [76] Наземные датчики склонны к ложным срабатываниям, из-за чего сотрудники службы безопасности могут не доверять им или игнорировать их. [77]

Оказавшись внутри, если есть подозрение, что здание занято, хорошей тактикой будет переодеться под уборщика или сотрудника, используя соответствующую одежду. [78] Шумовая дисциплина часто важна внутри здания, поскольку меньше окружающих звуков маскирует шумы красных команд. [79]

Красные команды обычно выбирают целевые местоположения и заранее планируют задачи для каждой команды или члена команды, например, вход в серверную комнату или офис руководителя. Однако заранее определить расположение комнаты может быть сложно, поэтому часто это определяют на лету. Чтение указателей маршрута запасного выхода и использование часов с компасом могут помочь в навигации внутри зданий. [80]

В коммерческих зданиях часто остается включенным свет. Рекомендуется не включать и не выключать свет, так как это может кого-то насторожить. Вместо этого для операций красной команды предпочтительнее использовать уже неосвещенные участки, а для быстрого перемещения через освещенные участки следует использовать методы стремительного движения и замораживания. [81] Часто избегают стоять в полный рост перед окнами и входить в здания через вестибюли из-за риска быть замеченными. [82]

Бороскоп можно использовать , чтобы заглянуть за углы и под двери, чтобы обнаружить людей, камеры или детекторы движения. [83]

Как только целевая комната достигнута, если необходимо что-то найти, например, конкретный документ или конкретное оборудование, комнату можно разделить на секции, при этом каждый член красной команды сосредоточится на одной секции. [84]

Пароли часто находятся под клавиатурой. Можно использовать методы, позволяющие не нарушать расположение предметов в офисе, таких как клавиатуры и стулья, поскольку их регулировка часто будет заметна. [85] Освещение и замки можно оставить в исходном состоянии: включенными или выключенными, заблокированными или разблокированными. [86] Можно принять меры для обеспечения того, чтобы оборудование не было оставлено позади, например составить список всего привезенного оборудования и проверить, все ли оно учтено. [87]

Хорошей практикой является передача по радио сообщений о ситуации (SITREP) руководителю группы, когда происходят необычные события. Затем руководитель группы может решить, следует ли продолжать операцию, ее следует прервать или члену группы следует сдаться, показав свое авторизационное письмо и удостоверение личности. [88] При столкновении с гражданскими лицами, такими как сотрудники, операторы красной команды могут попытаться применить социальную инженерию. При столкновении с правоохранительными органами рекомендуется немедленно сдаться из-за возможных юридических последствий и последствий для безопасности. [89]

Идеальный способ покинуть объект — медленно и осторожно, подобно тому, как осуществляется вход. Иногда после достижения цели миссии возникает желание бежать, но это нехорошая практика. Медленный и осторожный выход позволяет сохранить осведомленность о ситуации на случай, если в ранее пустой зоне теперь кто-то находится или приближается к ней. [90] Хотя при выходе обычно используется путь входа, также можно использовать более близкий или альтернативный выход. [91]

Цель всех членов команды — достичь точки сбора или, возможно, второй точки экстренного сбора. Точка сбора обычно находится в другом месте, чем точка высадки. [92]

Частные компании иногда используют красные команды в дополнение к своим обычным процедурам безопасности и персоналу. Например, Microsoft и Google используют красные команды для защиты своих систем. [93] [94] Некоторые финансовые учреждения в Европе используют структуру TIBER-EU. [95]

Применительно к разведывательной работе «красную команду» иногда называют альтернативным анализом . [96] Альтернативный анализ предполагает привлечение новых аналитиков, чтобы перепроверить выводы другой группы, бросить вызов предположениям и убедиться, что ничего не упущено из виду. Для проверки разведывательной информации, которая привела к убийству Усамы бен Ладена в 2011 году, использовались три красные группы, в том числе красные команды, не входящие в Центральное разведывательное управление, поскольку начало военной операции в Пакистане имело серьезные дипломатические и общественные последствия, поэтому Было важно перепроверить разведданные и выводы первоначальной команды. [97]

После того, как не удалось предвидеть Войну Судного дня, Управление разведки Армии обороны Израиля сформировало красную команду под названием Ипча Мистабра («наоборот»), чтобы пересмотреть отвергнутые предположения и избежать самоуспокоенности. [2] Организация Североатлантического договора (НАТО) использует альтернативный анализ. [98]

Военные обычно используют красную команду для альтернативного анализа, моделирования и исследования уязвимостей. [99] В военных военных играх противостоящая сила ( ОПФОР) в моделируемом конфликте может называться Красной ячейкой. [100] Ключевой темой является то, что противник (красная команда) использует тактику, приемы и оборудование по мере необходимости, чтобы подражать желаемому игроку. Красная команда бросает вызов оперативному планированию, играя роль внимательного противника.

В Министерстве обороны Соединенного Королевства есть программа «Красная команда». [101]

Красные команды стали использоваться в вооруженных силах США гораздо чаще после того, как в 2003 году Совет по обзору оборонной науки рекомендовал их для предотвращения недостатков, которые привели к атакам 11 сентября. В 2004 году армия США создала Управление армейских исследований. Это была первая красная команда служебного уровня, которая до 2011 года была крупнейшей в Министерстве обороны (DoD). [102] Университет иностранных военных и культурных исследований проводит курсы для членов и руководителей красных команд. Большинство постоянных курсов проводятся в Форт-Ливенворте и предназначены для студентов из Колледжа командования и генерального штаба армии США (CGSC) или аналогичных школ среднего и старшего уровня. [103] Курсы включают такие темы, как критическое мышление, смягчение группового мышления, культурная эмпатия и саморефлексия. [104]

Концепция красной команды Корпуса морской пехоты возникла в 2010 году, когда комендант Корпуса морской пехоты (CMC) генерал Джеймс Ф. Амос попытался реализовать ее. [105] Амос разработал официальный документ под названием « Красная команда в морской пехоте» . В этом документе Амос обсуждал, как концепция красной команды должна бросить вызов процессу планирования и принятия решений, применяя критическое мышление от тактического до стратегического уровня. В июне 2013 года Корпус морской пехоты укомплектовал штаты красных команд, указанные в проекте официального документа. В Корпусе морской пехоты все морские пехотинцы, назначенные на должности красных команд, проходят шестинедельные или девятинедельные курсы подготовки красных команд, проводимые Университетом иностранных военных и культурных исследований (UFMCS). [106]

Министерство обороны использует кибер-красные команды для проведения состязательных оценок в своих сетях. [107] Эти красные команды сертифицированы Агентством национальной безопасности и аккредитованы Стратегическим командованием США . [107]

Федеральное управление гражданской авиации США (ФАУ) внедряет красные команды со времен рейса 103 авиакомпании Pan Am над Локерби , Шотландия , который пострадал от террористической атаки в 1988 году. Красные команды проводят испытания примерно в 100 аэропортах США ежегодно. Испытания были приостановлены после терактов 11 сентября 2001 года и возобновились в 2003 году под руководством Управления транспортной безопасности, которое взяло на себя роль ФАУ по авиационной безопасности после 11 сентября. [108] Перед терактами 11 сентября использование ФАУ «красной команды» выявило серьезные недостатки в системе безопасности в международном аэропорту Логан в Бостоне, откуда вылетели два из четырех угнанных рейсов 11 сентября. Некоторые бывшие следователи ФАУ, участвовавшие в этих группах, считают, что ФАУ намеренно проигнорировало результаты испытаний, и что это отчасти привело к террористической атаке 11 сентября на США . [109]

Администрация транспортной безопасности США в прошлом использовала красную команду. В ходе одной из операций красной команды агентам под прикрытием удалось обмануть сотрудников транспортной безопасности и пронести через охрану оружие и поддельную взрывчатку 67 из 70 раз в 2015 году. [110]

![]() В эту статью включены общедоступные материалы из книги «Армия утверждает план создания школы для красных команд». Армия США .

В эту статью включены общедоступные материалы из книги «Армия утверждает план создания школы для красных команд». Армия США .![]() В эту статью включены общедоступные материалы Университета иностранных военных и культурных исследований. Армия США .

В эту статью включены общедоступные материалы Университета иностранных военных и культурных исследований. Армия США .