Византийская ошибка — это состояние системы, в частности, распределенной вычислительной системы, при котором происходит ошибка, при которой разные наблюдатели видят разные симптомы, включая несовершенную информацию о том, вышел ли из строя компонент системы. Термин берет свое название от аллегории « задача византийских генералов» [1] , разработанной для описания ситуации, в которой для предотвращения катастрофического отказа системы субъекты системы должны договориться о стратегии, но некоторые из этих субъектов ненадежны настолько, что заставляют других (хороших) субъектов не соглашаться со стратегией, и они могут не знать об этом несогласии.

Византийская ошибка также известна как проблема византийских генералов , проблема византийского соглашения или византийская неудача .

Византийская отказоустойчивость ( BFT ) — это устойчивость отказоустойчивой компьютерной системы или аналогичной системы к таким условиям.

Византийская ошибка — это любая ошибка, проявляющаяся по-разному у разных наблюдателей. [2] Византийская ошибка — это потеря системной службы из-за византийской ошибки в системах, требующих консенсуса между несколькими компонентами. [3]

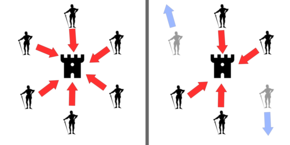

Византийская аллегория рассматривает несколько генералов, которые атакуют крепость. Генералы должны решить как группа, атаковать или отступать; некоторые могут предпочесть атаковать, в то время как другие предпочитают отступать. Важно то, что все генералы согласны с общим решением, поскольку вялая атака нескольких генералов обернется разгромом и будет хуже, чем скоординированная атака или скоординированное отступление.

Проблема усложняется наличием коварных генералов, которые могут не только голосовать за неоптимальную стратегию; они могут делать это выборочно. Например, если голосуют девять генералов, четверо из которых поддерживают атаку, а четверо других выступают за отступление, девятый генерал может послать этим генералам голос за отступление, а остальным — голос за нападение. Те, кто получил голос за отступление от девятого генерала, отступят, а остальные пойдут в атаку (что может не пойти на пользу нападающим). Проблема усложняется еще и тем, что генералы физически разделены и вынуждены отправлять свои голоса через посланников, которые могут не доставить голоса или подделать ложные голоса.

Византийская отказоустойчивость может быть достигнута, если число лояльных (неошибочных) генералов более чем в три раза превышает число нелояльных (ошибочных) генералов. Может быть задано значение голоса по умолчанию для отсутствующих сообщений. Например, отсутствующим сообщениям может быть присвоено значение «null» . Кроме того, если соглашение заключается в том, что нулевые голоса составляют большинство, может быть использована заранее назначенная стратегия по умолчанию (например, отступление). [4]

Типичное отображение этой аллегории на компьютерные системы заключается в том, что компьютеры являются генералами, а их цифровые коммуникационные системы — посланниками. Хотя проблема сформулирована в аллегории как проблема принятия решений и безопасности, в электронике ее нельзя решить только с помощью криптографических цифровых подписей , поскольку такие сбои, как неправильное напряжение, могут распространяться через процесс шифрования. Таким образом, ошибочное сообщение может быть отправлено таким образом, что некоторые получатели обнаружат сообщение как ошибочное (плохая подпись), другие увидят, что у него хорошая подпись, а третья группа также увидит хорошую подпись, но с другим содержанием сообщения, чем у второй группы. [2]

Проблема получения византийского консенсуса была задумана и формализована Робертом Шостаком , который назвал ее проблемой интерактивной согласованности . Эта работа была проделана в 1978 году в контексте спонсируемого NASA проекта SIFT [5] в Computer Science Lab в SRI International . SIFT (Software Implemented Fault Tolerance) был детищем Джона Уэнсли и был основан на идее использования нескольких компьютеров общего назначения, которые будут общаться посредством парных сообщений для достижения консенсуса, даже если некоторые из компьютеров были неисправны.

В начале проекта не было ясно, сколько компьютеров в целом необходимо, чтобы гарантировать, что заговор из n неисправных компьютеров не сможет «сорвать» усилия правильно работающих компьютеров по достижению консенсуса. Шостак показал, что необходимо минимум 3 n + 1, и разработал двухраундовый протокол обмена сообщениями 3 n + 1 , который будет работать при n = 1. Его коллега Маршалл Пиз обобщил алгоритм для любого n > 0, доказав, что 3 n + 1 является как необходимым, так и достаточным. Эти результаты, вместе с более поздним доказательством Лесли Лэмпорта достаточности 3 n с использованием цифровых подписей, были опубликованы в основополагающей статье « Достижение соглашения при наличии неисправностей». [6] За эту статью авторы были награждены премией Эдсгера В. Дейкстры 2005 года.

Чтобы сделать проблему интерактивной согласованности более понятной, Лэмпорт придумал красочную аллегорию, в которой группа армейских генералов разрабатывает план атаки на город. В своей первоначальной версии история представляла генералов как командующих албанской армии . Название было изменено, в конечном итоге остановившись на « Византийском », по предложению Джека Голдберга, чтобы в будущем защитить от любого потенциального оскорбления. [7] Эта формулировка проблемы, вместе с некоторыми дополнительными результатами, была представлена теми же авторами в их статье 1982 года «Проблема византийских генералов». [4]

Целью византийской отказоустойчивости является возможность защиты от сбоев компонентов системы с симптомами или без них, которые мешают другим компонентам системы достичь соглашения между собой, когда такое соглашение необходимо для корректной работы системы.

Оставшиеся исправные компоненты отказоустойчивой византийской системы смогут продолжать предоставлять услуги системы, как и предполагалось изначально, при условии наличия достаточного количества точно работающих компонентов для поддержания обслуживания.

Если рассматривать распространение отказов только через ошибки, византийские отказы считаются наиболее общим и самым сложным классом отказов среди режимов отказов . Так называемый режим отказа fail-stop занимает простейший конец спектра. В то время как режим отказа fail-stop просто означает, что единственный способ выйти из строя — это сбой узла , обнаруженный другими узлами, византийские отказы не подразумевают никаких ограничений на то, какие ошибки могут быть созданы, что означает, что отказавший узел может генерировать произвольные данные, включая данные, которые заставляют его казаться функционирующим узлом для подмножества других узлов. Таким образом, византийские отказы могут сбивать с толку системы обнаружения отказов, что затрудняет отказоустойчивость. Несмотря на аллегорию, византийский отказ не обязательно является проблемой безопасности , связанной с враждебным вмешательством человека: он может возникнуть исключительно из-за физических или программных сбоев.

Термины «неисправность» и «сбой» используются здесь в соответствии со стандартными определениями [8], первоначально созданными совместным комитетом по «Фундаментальным концепциям и терминологии», сформированным Техническим комитетом по надежным вычислениям и отказоустойчивости Компьютерного общества IEEE и Рабочей группой IFIP 10.4 по надежным вычислениям и отказоустойчивости. [9] См. также Надежность .

Византийская отказоустойчивость касается только согласованности вещания, то есть свойства, что когда компонент транслирует значение всем другим компонентам, они все получают точно такое же значение, или в случае, если вещатель не является согласованным, другие компоненты сами соглашаются на общее значение. Этот вид отказоустойчивости не охватывает правильность самого значения; например, состязательный компонент, который намеренно отправляет неправильное значение, но отправляет это же значение согласованно всем компонентам, не будет пойман в схеме византийской отказоустойчивости.

Несколько ранних решений были описаны Лэмпортом, Шостаком и Пизом в 1982 году. [4] Они начали с того, что отметили, что проблему генералов можно свести к решению проблемы «командир и лейтенанты», где лояльные лейтенанты должны действовать сообща и что их действия должны соответствовать приказу командующего в случае, если командующий лоялен:

Существует множество систем, которые заявляют о BFT, не отвечая указанным выше минимальным требованиям (например, блокчейн). Учитывая, что есть математическое доказательство того, что это невозможно, эти заявления должны включать оговорку о том, что их определение BFT отклоняется от оригинала. То есть такие системы, как блокчейн, не гарантируют согласия, они только делают несогласие дорогостоящим.

Несколько системных архитектур были разработаны около 1980 года, которые реализовали византийскую отказоустойчивость. К ним относятся: FTMP компании Draper, [13] MMFCS компании Honeywell, [14] и SIFT компании SRI. [5]

В 1999 году Мигель Кастро и Барбара Лисков представили алгоритм «Практической византийской отказоустойчивости» (PBFT) [15] , который обеспечивает высокопроизводительную репликацию византийского конечного автомата, обрабатывая тысячи запросов в секунду с увеличением задержки на доли миллисекунды.

После PBFT было введено несколько протоколов BFT для повышения его надежности и производительности. Например, Q/U, [16] HQ, [17] Zyzzyva, [18] и ABsTRACTs, [19] решали проблемы производительности и стоимости; тогда как другие протоколы, такие как Aardvark [20] и RBFT, [21] решали проблемы его надежности. Кроме того, Adapt [22] пытался использовать существующие протоколы BFT, переключаясь между ними адаптивным образом, чтобы улучшить надежность и производительность системы по мере изменения базовых условий. Кроме того, были введены протоколы BFT, которые используют доверенные компоненты для сокращения количества реплик, например, A2M-PBFT-EA [23] и MinBFT. [24]

Несколько примеров византийских неудач, которые имели место, приведены в двух эквивалентных журнальных статьях. [2] [3] Эти и другие примеры описаны на веб-страницах NASA DASHlink. [25]

Механизмы византийской отказоустойчивости используют компоненты, которые повторяют входящее сообщение (или просто его подпись, которая может быть сведена к одному биту информации, если для узлов используются пары самопроверки) другим получателям этого входящего сообщения. Все эти механизмы предполагают, что акт повторения сообщения блокирует распространение византийских симптомов. Для систем с высокой степенью безопасности или критичности безопасности эти предположения должны быть доказаны как верные для приемлемого уровня покрытия сбоев . При предоставлении доказательства посредством тестирования одной из трудностей является создание достаточно широкого диапазона сигналов с византийскими симптомами. [26] Такое тестирование, вероятно, потребует специализированных инжекторов сбоев . [27] [28]

Византийские ошибки наблюдались нечасто и в нерегулярных точках во время испытаний на прочность недавно построенных подводных лодок класса «Вирджиния» , по крайней мере до 2005 года (когда о проблемах было объявлено публично). [29]

Сеть Bitcoin работает параллельно, генерируя блокчейн с доказательством работы , что позволяет системе преодолевать византийские сбои и достигать согласованного глобального представления о состоянии системы. [30] [31] Некоторые блокчейны с доказательством доли также используют алгоритмы BFT. [32]

Устойчивость к византийским ошибкам (BFT) является важнейшей концепцией в технологии блокчейн , гарантирующей, что сеть может продолжать функционировать, даже если некоторые узлы [33] (участники) выходят из строя или действуют злонамеренно. Эта устойчивость необходима, поскольку блокчейны являются децентрализованными системами без центрального управления, что делает необходимым достижение консенсуса между узлами, даже если некоторые пытаются нарушить процесс.

Механизмы безопасности: Различные блокчейны используют различные механизмы консенсуса на основе BFT, такие как Practical Byzantine Fault Tolerance (PBFT), Tendermint и Delegated Proof of Stake (DPoS) для обработки византийских сбоев. Эти протоколы гарантируют, что большинство честных узлов могут договориться о следующем блоке в цепочке, защищая сеть от атак и предотвращая двойные траты и другие виды мошенничества. Практические примеры сетей включают Hyperledger Fabric , Cosmos и Klever в этой последовательности.

Противодействие атаке 51%: в то время как традиционные блокчейны, такие как Bitcoin, используют доказательство выполнения работы (PoW), которое подвержено атаке 51%, системы на основе BFT способны выдерживать до трети неисправных или вредоносных узлов без ущерба для целостности сети.

Децентрализованное доверие: византийская отказоустойчивость лежит в основе модели доверия в децентрализованных сетях. Вместо того, чтобы полагаться на центральный орган, безопасность сети зависит от способности честных узлов превосходить числом и маневрировать против злонамеренных.

Частные и эксклюзивные блокчейны: BFT особенно важен в частных или эксклюзивных блокчейнах, где ограниченному числу известных участников необходимо быстро и безопасно достичь консенсуса. Эти сети часто используют протоколы BFT для повышения производительности и безопасности.

Некоторые системы самолетов, такие как система управления информацией самолета Boeing 777 (через сеть ARINC 659 SAFEbus), система управления полетом Boeing 777 и системы управления полетом Boeing 787, используют византийскую отказоустойчивость; поскольку это системы реального времени, их решения по византийской отказоустойчивости должны иметь очень низкую задержку. Например, SAFEbus может достичь византийской отказоустойчивости в пределах порядка микросекунды добавленной задержки. [34] [35] [36] SpaceX Dragon учитывает византийскую отказоустойчивость в своей конструкции. [37]