SCADA ( диспетчерский контроль и сбор данных ) — это архитектура системы управления , включающая компьютеры , сетевую передачу данных и графические пользовательские интерфейсы для высокоуровневого контроля за машинами и процессами. Сюда также входят датчики и другие устройства, такие как программируемые логические контроллеры , которые взаимодействуют с технологическими установками или оборудованием.

Интерфейсы оператора, которые обеспечивают мониторинг и выдачу технологических команд, например, изменение заданных значений контроллера, обрабатываются через компьютерную систему SCADA. Подчиненные операции, например, логика управления в реальном времени или расчеты контроллера, выполняются сетевыми модулями, подключенными к полевым датчикам и исполнительным механизмам .

Концепция SCADA была разработана как универсальное средство удаленного доступа к множеству локальных модулей управления, которые могут быть от разных производителей и обеспечивать доступ через стандартные протоколы автоматизации . На практике большие системы SCADA по функциям стали очень похожими на распределенные системы управления , но при этом используют множество средств взаимодействия с предприятием. Они могут управлять крупномасштабными процессами, которые могут включать несколько площадок, и работать как на больших, так и на небольших расстояниях. Это один из наиболее часто используемых типов промышленных систем управления , несмотря на опасения по поводу уязвимости систем SCADA для атак кибервойн и кибертерроризма. [ нужна цитата ]

Ключевым атрибутом системы SCADA является ее способность выполнять операции контроля над множеством других собственных устройств.

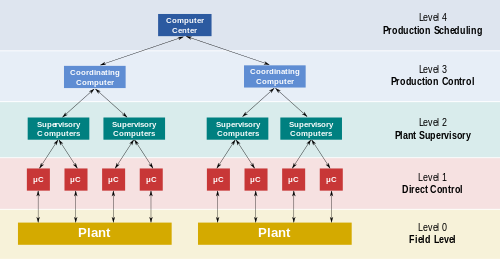

Уровень 1 содержит программируемые логические контроллеры (ПЛК) или удаленные терминальные устройства (RTU).

Уровень 2 содержит показания SCADA и отчеты о состоянии оборудования, которые при необходимости передаются в SCADA уровня 2. Затем данные компилируются и форматируются таким образом, что оператор диспетчерской, используя HMI ( человеко-машинный интерфейс ), может принимать диспетчерские решения по настройке или отмене обычных элементов управления RTU (ПЛК). Данные также могут передаваться в архиватор , часто построенный на основе системы управления товарными базами данных , чтобы обеспечить определение тенденций и другой аналитический аудит.

Системы SCADA обычно используют базу данных тегов , которая содержит элементы данных, называемые тегами или точками , которые относятся к конкретным приборам или исполнительным механизмам в технологической системе. Данные накапливаются по этим уникальным ссылкам на теги оборудования для управления технологическими процессами.

Система SCADA обычно состоит из следующих основных элементов:

Важной частью большинства реализаций SCADA является обработка аварийных сигналов . Система контролирует выполнение определенных условий тревоги, чтобы определить, когда произошло тревожное событие. После обнаружения тревожного события предпринимаются одно или несколько действий (например, активация одного или нескольких индикаторов тревоги и, возможно, генерация электронной почты или текстовых сообщений для информирования руководства или удаленных операторов SCADA). Во многих случаях оператору SCADA может потребоваться подтвердить тревожное событие; это может деактивировать некоторые индикаторы тревоги, тогда как другие индикаторы останутся активными до тех пор, пока условия тревоги не будут устранены.

Условия тревоги могут быть явными (например, точка тревоги — это цифровая точка состояния, имеющая значение НОРМАЛЬНОЕ или ТРЕВОГА, которая рассчитывается по формуле, основанной на значениях в других аналоговых и цифровых точках), или неявными: система SCADA может автоматически контролировать, находится ли значение в аналоговой точке за пределами значений верхнего и нижнего пределов, связанных с этой точкой.

Примеры индикаторов сигнализации включают сирену, всплывающее окно на экране или цветную или мигающую область на экране (которая может действовать аналогично индикатору «топливный бак пуст» в автомобиле); в каждом случае роль индикатора тревоги заключается в том, чтобы привлечь внимание оператора к части системы, находящейся в состоянии тревоги, чтобы можно было принять соответствующие меры.

«Умные» RTU или стандартные ПЛК способны автономно выполнять простые логические процессы без участия контролирующего компьютера. Они используют стандартизированные языки программирования управления, такие как IEC 61131-3 (набор из пяти языков программирования, включая функциональные блоки, релейные схемы, структурированный текст, функциональные схемы последовательности и список команд), который часто используется для создания программ, которые работают на этих RTU и ПЛК. В отличие от процедурных языков, таких как C или FORTRAN , IEC 61131-3 предъявляет минимальные требования к обучению благодаря сходству с историческими массивами физического управления. Это позволяет инженерам системы SCADA выполнять как проектирование, так и реализацию программы, которая будет выполняться на удаленном терминале или ПЛК.

Программируемый контроллер автоматизации (PAC) — это компактный контроллер, который сочетает в себе функции и возможности системы управления на базе ПК с типичным ПЛК. PAC развертываются в системах SCADA для обеспечения функций RTU и ПЛК. Во многих приложениях SCADA электрических подстанций «распределенные RTU» используют информационные процессоры или станционные компьютеры для связи с цифровыми реле защиты , PAC и другими устройствами ввода-вывода, а также для связи с ведущим устройством SCADA вместо традиционного RTU.

Примерно с 1998 года практически все основные производители ПЛК предлагают интегрированные системы HMI/SCADA, многие из них используют открытые и непатентованные протоколы связи. На рынок также вышли многочисленные специализированные пакеты HMI/SCADA сторонних производителей, обеспечивающие встроенную совместимость с большинством основных ПЛК, что позволяет инженерам-механикам, инженерам-электрикам и техническим специалистам самостоятельно настраивать HMI без необходимости использования специальной программы, написанной программист. Удаленный терминальный блок (RTU) подключается к физическому оборудованию. Обычно RTU преобразует электрические сигналы от оборудования в цифровые значения. Преобразуя и отправляя эти электрические сигналы на оборудование, RTU может управлять оборудованием.

В системах SCADA традиционно используются комбинации радиосвязи и прямых проводных соединений, хотя SONET/SDH также часто используется для крупных систем, таких как железные дороги и электростанции. Функция удаленного управления или мониторинга системы SCADA часто называется телеметрией . Некоторые пользователи хотят, чтобы данные SCADA передавались по заранее созданным корпоративным сетям или использовались совместно с другими приложениями. Однако наследие ранних протоколов с низкой пропускной способностью остается.

Протоколы SCADA спроектированы очень компактными. Многие из них предназначены для отправки информации только тогда, когда главная станция опрашивает RTU. Типичные устаревшие протоколы SCADA включают Modbus RTU, RP-570 , Profibus и Conitel. Все эти протоколы связи, за исключением Modbus (Modbus был открыт компанией Schneider Electric), специфичны для SCADA-поставщиков, но широко распространены и используются. Стандартные протоколы: IEC 60870-5-101 или 104 , IEC 61850 и DNP3 . Эти протоколы связи стандартизированы и признаны всеми основными поставщиками SCADA. Многие из этих протоколов теперь содержат расширения для работы через TCP/IP . Хотя использование традиционных сетевых спецификаций, таких как TCP/IP , стирает грань между традиционными и промышленными сетями, каждая из них отвечает фундаментально различным требованиям. [3] Сетевое моделирование может использоваться в сочетании с симуляторами SCADA для выполнения различных анализов «что, если».

С ростом требований безопасности (таких как Североамериканская корпорация по надежности электроснабжения (NERC) и защита критической инфраструктуры (CIP) в США) растет использование спутниковой связи. Это имеет ключевые преимущества: инфраструктура может быть автономной (без использования каналов общественной телефонной системы), иметь встроенное шифрование и может быть спроектирована с учетом доступности и надежности, требуемых оператором системы SCADA. Предыдущий опыт использования VSAT потребительского уровня был неудачным. Современные системы операторского класса обеспечивают качество обслуживания, необходимое для SCADA. [4]

RTU и другие устройства автоматического управления были разработаны до появления общеотраслевых стандартов совместимости. В результате разработчики и их руководство создали множество протоколов управления. Среди более крупных поставщиков также был стимул создать собственный протокол для «запирания» своей клиентской базы. Список протоколов автоматизации собран здесь.

Примером усилий групп поставщиков по стандартизации протоколов автоматизации является OPC-UA (ранее «OLE для управления процессами», теперь — унифицированная архитектура Open Platform Communications ).

Системы SCADA развивались на протяжении четырех поколений следующим образом: [5] [6] [7] [8]

Ранние вычисления в системе SCADA выполнялись с помощью больших миникомпьютеров . На момент разработки SCADA общих сетевых служб не существовало. Таким образом, системы SCADA были независимыми системами без возможности подключения к другим системам. В то время используемые протоколы связи были строго проприетарными. Резервирование системы SCADA первого поколения было достигнуто с использованием резервной системы мэйнфрейма, подключенной ко всем площадкам удаленного терминального блока , и использовалось в случае отказа основной системы мэйнфрейма. [9] Некоторые системы SCADA первого поколения были разработаны как операции «под ключ» и работали на миникомпьютерах, таких как серия PDP-11 . [10]

Информация SCADA и обработка команд были распределены по нескольким станциям, подключенным через локальную сеть. Информация передавалась практически в реальном времени. Каждая станция отвечала за определенную задачу, что снизило стоимость по сравнению со SCADA первого поколения. Используемые сетевые протоколы все еще не были стандартизированы. Поскольку эти протоколы были проприетарными, очень немногие люди, помимо разработчиков, знали достаточно, чтобы определить, насколько безопасна установка SCADA. Безопасность установки SCADA обычно упускалась из виду.

Подобно распределенной архитектуре, любая сложная SCADA может быть сведена к простейшим компонентам и подключена через протоколы связи. В случае сетевой конструкции система может быть распределена по нескольким сетям LAN, называемым сетью управления процессом (PCN), и разделена географически. Несколько SCADA с распределенной архитектурой, работающих параллельно, с одним супервизором и архиватором, можно рассматривать как сетевую архитектуру. Это позволяет найти более экономичное решение в очень крупномасштабных системах.

Развитие Интернета привело к внедрению в системах SCADA веб-технологий, позволяющих пользователям просматривать данные, обмениваться информацией и управлять процессами из любой точки мира через веб-соединение SOCKET. [11] [12] В начале 2000-х годов наблюдалось распространение систем Web SCADA. [13] [14] [15] Веб-системы SCADA используют интернет-браузеры, такие как Google Chrome и Mozilla Firefox, в качестве графического пользовательского интерфейса (GUI) для операторов HMI. [16] [13] Это упрощает установку на стороне клиента и позволяет пользователям получать доступ к системе с различных платформ с помощью веб-браузеров, таких как серверы, персональные компьютеры, ноутбуки, планшеты и мобильные телефоны. [13] [17]

Системы SCADA, объединяющие децентрализованные объекты, такие как энергетические, нефтяные, газопроводы, системы водоснабжения и сбора сточных вод, были спроектированы так, чтобы быть открытыми, надежными, простыми в эксплуатации и ремонте, но не обязательно безопасными. [18] [19] Переход от запатентованных технологий к более стандартизированным и открытым решениям вместе с увеличением количества соединений между системами SCADA, офисными сетями и Интернетом сделал их более уязвимыми для типов сетевых атак , которые относительно распространены в компьютерной безопасности. . Например, группа готовности к компьютерным чрезвычайным ситуациям США (US-CERT) выпустила рекомендацию по уязвимостям [20], предупреждающую, что неаутентифицированные пользователи могут загрузить конфиденциальную информацию о конфигурации, включая хэши паролей, из системы индуктивного автоматического зажигания , используя стандартный тип атаки , использующий доступ к Tomcat Embedded. Веб сервер . Исследователь безопасности Джерри Браун представил аналогичное сообщение относительно уязвимости переполнения буфера [21] в элементе управления ActiveX Wonderware InBatchClient . Оба поставщика предоставили обновления до публичного выпуска уязвимостей. Рекомендации по смягчению последствий представляли собой стандартную практику установки исправлений и требовали доступа к VPN для безопасного подключения. Следовательно, безопасность некоторых систем на базе SCADA оказалась под вопросом, поскольку они считаются потенциально уязвимыми для кибератак . [22] [23] [24]

В частности, исследователи безопасности обеспокоены:

Системы SCADA используются для контроля и мониторинга физических процессов, примерами которых являются передача электроэнергии, транспортировка газа и нефти по трубопроводам, водораспределение, светофоры и другие системы, используемые как основа современного общества. Безопасность этих систем SCADA важна, поскольку взлом или разрушение этих систем повлияет на многие сферы общества, далекие от первоначального взлома. Например, отключение электроэнергии, вызванное скомпрометированной электрической системой SCADA, может привести к финансовым потерям для всех потребителей, получающих электроэнергию из этого источника. Как безопасность повлияет на устаревшие системы SCADA и новые системы, еще неизвестно.

Для современной системы SCADA существует множество векторов угроз. Одной из них является угроза несанкционированного доступа к управляющему программному обеспечению, будь то доступ человека или изменения, вызванные намеренно или случайно вирусными инфекциями и другими программными угрозами, находящимися на управляющей машине. Другой — угроза пакетного доступа к сегментам сети, на которых размещены устройства SCADA. Во многих случаях протоколу управления не хватает какой-либо криптографической защиты , что позволяет злоумышленнику управлять устройством SCADA, отправляя команды по сети. Во многих случаях пользователи SCADA предполагали, что наличие VPN обеспечивает достаточную защиту, не подозревая, что безопасность можно легко обойти с помощью физического доступа к сетевым разъемам и коммутаторам, связанным со SCADA. Поставщики промышленных систем управления предлагают подходить к безопасности SCADA, например к информационной безопасности , с помощью стратегии глубокоэшелонированной защиты , которая использует общепринятые ИТ-практики. [25] Помимо этого, исследования показали, что архитектура систем SCADA имеет ряд других уязвимостей, включая прямое вмешательство в RTU, каналы связи от RTU до центра управления, а также ИТ-программное обеспечение и базы данных в центре управления. [26] RTU могут, например, стать объектом обманных атак с внедрением ложных данных [27] или атак типа «отказ в обслуживании» .

Надежная работа систем SCADA в нашей современной инфраструктуре может иметь решающее значение для здоровья и безопасности населения. Таким образом, атаки на эти системы могут прямо или косвенно угрожать здоровью и безопасности населения. Подобная атака уже произошла: она была осуществлена на систему контроля сточных вод Совета графства Маручи в Квинсленде , Австралия . [28] Вскоре после того, как подрядчик установил систему SCADA в январе 2000 года, компоненты системы начали функционировать с перебоями. Насосы не работали, когда это было необходимо, и о сигналах тревоги не сообщалось. Что еще более важно, сточные воды затопили близлежащий парк, загрязнили открытую дренажную канаву для поверхностных вод и стекали на 500 метров в приливный канал. Система SCADA направляла канализационные клапаны на открытие, тогда как протокол проектирования должен был держать их закрытыми. Первоначально предполагалось, что это системная ошибка. Мониторинг системных журналов показал, что сбои стали результатом кибератак. Следователи сообщили о 46 отдельных случаях злонамеренного вмешательства извне, прежде чем был установлен виновник. Атаки совершил недовольный бывший сотрудник компании, установившей систему SCADA. Бывший сотрудник надеялся, что коммунальное предприятие наймет его на полный рабочий день для обслуживания системы.

В апреле 2008 года Комиссия по оценке угрозы Соединенным Штатам от атаки электромагнитного импульса (ЭМИ) опубликовала отчет о критических инфраструктурах, в котором обсуждалась крайняя уязвимость систем SCADA к событию электромагнитного импульса (ЭМИ). После тестирования и анализа Комиссия пришла к выводу: «Системы SCADA уязвимы к воздействию ЭМИ. Большое количество и повсеместная зависимость от таких систем всех критически важных инфраструктур страны представляют собой системную угрозу их дальнейшей работе после события ЭМИ. Кроме того, необходимость перезагрузки, ремонта или замены большого количества географически широко рассредоточенных систем значительно затруднит восстановление страны после такого нападения». [29]

Многие поставщики SCADA и продуктов управления начали устранять риски, связанные с несанкционированным доступом, путем разработки линеек специализированных промышленных межсетевых экранов и VPN -решений для сетей SCADA на базе TCP/IP, а также внешнего оборудования для мониторинга и записи SCADA. Международное общество автоматизации (ISA) начало формализовать требования безопасности SCADA в 2007 году с помощью рабочей группы WG4. WG4 «специально занимается уникальными техническими требованиями, измерениями и другими функциями, необходимыми для оценки и обеспечения устойчивости и производительности устройств промышленной автоматизации и систем управления». [30]

Повышенный интерес к уязвимостям SCADA привел к тому, что исследователи уязвимостей обнаружили уязвимости в коммерческом программном обеспечении SCADA и более общие атакующие методы SCADA, представленные общему сообществу безопасности. [31] В системах SCADA электроэнергетических и газовых компаний уязвимость большой установленной базы проводных и беспроводных последовательных каналов связи в некоторых случаях устраняется путем применения устройств типа «bump-in-the-wire» , которые используют аутентификацию и шифрование Advanced Encryption Standard, а не шифрование. замена всех существующих узлов. [32]

В июне 2010 года компания по обеспечению антивирусной безопасности VirusBlokAda сообщила о первом обнаружении вредоносного ПО, атакующего системы SCADA (системы Siemens WinCC /PCS 7), работающие под управлением операционных систем Windows. Вредоносное ПО называется Stuxnet и использует четыре атаки нулевого дня для установки руткита , который, в свою очередь, подключается к базе данных SCADA и крадет файлы проектирования и управления. [33] [34] Вредоносная программа также способна изменять систему управления и скрывать эти изменения. Вредоносное ПО было обнаружено в 14 системах, большинство из которых находились в Иране. [35]

В октябре 2013 года National Geographic выпустил документальную драму под названием « Американское затемнение» , в которой рассказывалось о воображаемой крупномасштабной кибератаке на SCADA и электрическую сеть США. [36]

Как большие, так и малые системы могут быть построены с использованием концепции SCADA. Эти системы могут иметь от десятков до тысяч контуров управления , в зависимости от применения. Примеры процессов включают промышленные, инфраструктурные и производственные процессы, как описано ниже:

Однако системы SCADA могут иметь уязвимости безопасности, поэтому системы следует оценить на предмет выявления рисков и решений, реализованных для снижения этих рисков. [37]

Спутник — это экономичное и безопасное решение, которое может обеспечить резервную связь и легко поддерживать основные приложения интеллектуальных сетей, такие как SCADA, телеметрия, транзитная связь AMI и автоматизация распределения.

{{cite web}}: CS1 maint: numeric names: authors list (link){{cite web}}: CS1 maint: numeric names: authors list (link)вредоносное ПО (троян), поражающее систему визуализации WinCC SCADA.