Компьютерный червь — это отдельная вредоносная компьютерная программа , которая копирует себя с целью распространения на другие компьютеры. [1] Для своего распространения он часто использует компьютерную сеть , полагаясь на сбои безопасности на целевом компьютере для доступа к нему. Он будет использовать эту машину в качестве хоста для сканирования и заражения других компьютеров. Когда эти новые зараженные червями компьютеры находятся под контролем, червь будет продолжать сканировать и заражать другие компьютеры, используя эти компьютеры в качестве хостов, и такое поведение будет продолжаться. [2] Компьютерные черви используют рекурсивные методы для копирования себя без хост-программ и распространения, используя преимущества экспоненциального роста , таким образом контролируя и заражая все больше и больше компьютеров за короткое время. [3] Черви почти всегда наносят хоть какой-то вред сети, даже если только потребляют пропускную способность , тогда как вирусы почти всегда повреждают или изменяют файлы на целевом компьютере.

Многие черви созданы только для распространения и не пытаются изменить системы, через которые они проходят. Однако, как показали червь Morris и Mydoom , даже эти черви «без полезной нагрузки» могут вызвать серьезные сбои в работе за счет увеличения сетевого трафика и других непредвиденных эффектов.

Термин «червь» впервые был использован в романе Джона Бруннера 1975 года «Наездник на ударной волне» . В романе Николас Хафлингер разрабатывает и запускает червя, собирающего данные, чтобы отомстить влиятельным людям, которые управляют национальной электронной информационной сетью, вызывающей массовое согласие. «У вас в сети болтается самый большой червь, и он автоматически саботирует любую попытку проследить за ним. Никогда еще не было червя с такой крепкой головой или таким длинным хвостом!» [4] «Тогда его осенил ответ, и он почти рассмеялся. Флюкнер прибегнул к одному из самых старых трюков в магазине и выпустил в континентальную сеть самовоспроизводящегося солитера, вероятно, возглавляемого группой разоблачителей, «позаимствованной» от крупной корпорации, которая переключалась с одного узла на другой каждый раз, когда его кредитный код вводился на клавиатуре. Чтобы убить такого червя, могли потребоваться дни, а иногда и недели». [4]

Второй компьютерный червь был разработан как антивирусное программное обеспечение. Названный Reaper , он был создан Рэем Томлинсоном для репликации себя в сети ARPANET и удаления экспериментальной программы Creeper (первого компьютерного червя, 1971 год).

2 ноября 1988 года Роберт Таппан Моррис , аспирант Корнелльского университета в области компьютерных наук, запустил так называемый червь Морриса , нарушивший работу многих компьютеров в Интернете, которые, как предполагалось в то время, составляли одну десятую часть всех подключенных к нему компьютеров. [5] В ходе апелляционного процесса Морриса Апелляционный суд США оценил стоимость удаления червя из каждой установки в сумму от 200 до 53 000 долларов; эта работа привела к созданию Координационного центра CERT [6] и списка рассылки Phage. [7] Сам Моррис стал первым человеком, которого судили и осудили по Закону о компьютерном мошенничестве и злоупотреблениях 1986 года . [8]

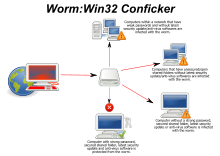

Conficker , компьютерный червь, обнаруженный в 2008 году и нацеленный в первую очередь на операционные системы Microsoft Windows , представляет собой червь, который использует 3 различные стратегии распространения: локальное зондирование, зондирование соседства и глобальное зондирование. [9] Этот червь считался гибридной эпидемией и затронул миллионы компьютеров. Термин «гибридная эпидемия» используется из-за трех отдельных методов распространения, которые были обнаружены в результате анализа кода. [10]

Независимость

Компьютерным вирусам обычно требуется хост-программа. [11] Вирус записывает свой собственный код в хост-программу. При запуске программы сначала запускается написанная вирусная программа, вызывая заражение и повреждение. Червю не нужна хост-программа, поскольку он представляет собой независимую программу или фрагмент кода. Таким образом, он не ограничен хост-программой , но может работать независимо и активно осуществлять атаки. [12] [13]

Эксплойт-атаки

Поскольку червь не ограничен хостовой программой, черви могут использовать различные уязвимости операционной системы для проведения активных атак. Например, вирус « Nimda » использует уязвимости для атак.

Сложность

Некоторые черви объединяются со сценариями веб-страниц и скрываются на страницах HTML с помощью VBScript , ActiveX и других технологий. Когда пользователь заходит на веб-страницу, содержащую вирус, вирус автоматически сохраняется в памяти и ожидает срабатывания. Существуют также черви, сочетающиеся с программами- бэкдорами или троянскими конями , например " Code Red ". [14]

Заразность

Черви более заразны, чем традиционные вирусы. Они заражают не только локальные компьютеры, но также все серверы и клиенты сети на базе локального компьютера. Черви могут легко распространяться через общие папки , электронную почту , [15] вредоносные веб-страницы и серверы с большим количеством уязвимостей в сети. [16]

Любой код, предназначенный не только для распространения червя, обычно называется « полезной нагрузкой ». Типичные вредоносные программы могут удалять файлы в хост-системе (например, червь ExploreZip ), шифровать файлы при атаке программы-вымогателя или похищать такие данные , как конфиденциальные документы или пароли. [ нужна цитата ]

Некоторые черви могут установить бэкдор . Это позволяет автору червя удаленно управлять компьютером как « зомби ». Сети таких машин часто называют ботнетами и очень часто используются для различных вредоносных целей, включая рассылку спама или выполнение DoS- атак. [17] [18] [19]

Некоторые специальные черви целенаправленно атакуют промышленные системы. Stuxnet в основном передавался через локальные сети и зараженные флэш-накопители, поскольку его цели никогда не были подключены к ненадежным сетям, таким как Интернет. Этот вирус может уничтожить основное компьютерное программное обеспечение для управления производством, используемое химическими, энергетическими и энергопередающими компаниями в различных странах мира (в случае Stuxnet больше всего пострадали Иран, Индонезия и Индия). Его использовали для «выдачи заказов» другим компаниям. оборудование на заводе и скрыть эти команды от обнаружения. Stuxnet использовал множество уязвимостей и четыре различных эксплойта нулевого дня (например: [1]) в системах Windows и системах Siemens SIMATICWinCC для атаки на встроенные программируемые логические контроллеры промышленных машин. Хотя эти системы работают независимо от сети, если оператор вставит зараженный вирусом накопитель в USB-интерфейс системы, вирус сможет получить контроль над системой без каких-либо других эксплуатационных требований или подсказок. [20] [21] [22]

Черви распространяются, используя уязвимости в операционных системах. Поставщики, у которых есть проблемы с безопасностью, регулярно предоставляют обновления безопасности [23] (см. « Вторник исправлений »), и если они установлены на машину, то большинство червей не могут на нее распространиться. Если уязвимость обнаружена до того, как производитель выпустил исправление безопасности, возможна атака нулевого дня .

Пользователям следует опасаться открытия неожиданных электронных писем, [24] [25] и не следует запускать вложенные файлы или программы или посещать веб-сайты, на которые есть ссылки на такие электронные письма. Однако, как и в случае с червем ILOVEYOU , а также с увеличением роста и эффективности фишинговых атак, остается возможность обманом заставить конечного пользователя запустить вредоносный код.

Антивирусное и антишпионское программное обеспечение полезно, но его необходимо обновлять новыми файлами шаблонов не реже одного раза в несколько дней. Также рекомендуется использовать брандмауэр .

Пользователи могут свести к минимуму угрозу, исходящую от червей, обновляя операционную систему и другое программное обеспечение своих компьютеров, избегая открытия нераспознанных или неожиданных электронных писем и запуская брандмауэр и антивирусное программное обеспечение. [26]

Методы смягчения включают в себя:

Заражения иногда можно обнаружить по их поведению: обычно они случайным образом сканируют Интернет в поисках уязвимых узлов для заражения. [27] [28] Кроме того, методы машинного обучения могут использоваться для обнаружения новых червей путем анализа поведения подозреваемого компьютера. [29]

Полезный червь или античервь — это червь, созданный для того, чтобы делать что-то, что его автор считает полезным, хотя и не обязательно с разрешения владельца исполняющего компьютера. Начиная с первых исследований червей в Xerox PARC , предпринимались попытки создать полезных червей. Эти черви позволили Джону Шоху и Джону Хаппу протестировать принципы Ethernet в своей сети компьютеров Xerox Alto . [30] Аналогичным образом, черви семейства Nachi пытались загрузить и установить патчи с веб-сайта Microsoft для устранения уязвимостей в хост-системе, используя те же самые уязвимости. [31] На практике, хотя это могло сделать эти системы более безопасными, оно создавало значительный сетевой трафик, перезагружало машину в ходе установки исправлений и выполняло свою работу без согласия владельца или пользователя компьютера. Независимо от их полезной нагрузки и намерений их авторов, эксперты по безопасности считают всех червей вредоносными программами . Другим примером этого подхода является исправление в ОС Roku ошибки, позволяющей рутировать ОС Roku посредством обновления каналов заставки, которые скринсейвер попытается подключить к telnet и исправить устройство. [32]

В одном исследовании был предложен первый компьютерный червь, который работает на втором уровне модели OSI (уровень канала передачи данных), используя информацию о топологии, такую как таблицы контентно-адресуемой памяти (CAM) и информацию связующего дерева, хранящуюся в коммутаторах, для распространения и поиска уязвимых узлов. пока сеть предприятия не будет покрыта. [33]

Анти-черви использовались для борьбы с воздействием червей Code Red , [34] Blaster и Santy . Welchia — пример полезного червя. [35] Используя те же недостатки, что и червь Blaster , Welchia заразила компьютеры и автоматически начала загрузку обновлений безопасности Microsoft для Windows без согласия пользователей. Welchia автоматически перезагружает зараженные компьютеры после установки обновлений. Одним из таких обновлений стал патч, исправляющий эксплойт. [35]

Другими примерами полезных червей являются «Den_Zuko», «Cheeze», «CodeGreen» и «Millenium». [35]

Художественные черви помогают художникам создавать масштабные эфемерные произведения искусства. Он превращает зараженные компьютеры в узлы, вносящие вклад в произведение искусства. [36]