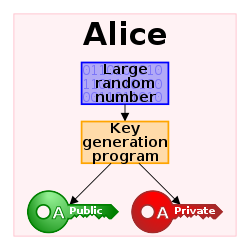

Криптография с открытым ключом , или асимметричная криптография , — это область криптографических систем, в которых используются пары связанных ключей. Каждая пара ключей состоит из открытого ключа и соответствующего закрытого ключа . [1] [2] Пары ключей генерируются с помощью криптографических алгоритмов , основанных на математических задачах, называемых односторонними функциями . Безопасность криптографии с открытым ключом зависит от сохранения секретного ключа; открытый ключ может распространяться открыто без ущерба для безопасности. [3]

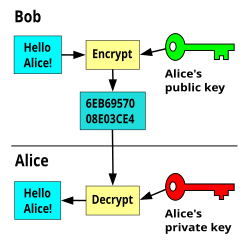

В системе шифрования с открытым ключом любой, у кого есть открытый ключ, может зашифровать сообщение, получив зашифрованный текст , но только те, кто знает соответствующий закрытый ключ, могут расшифровать зашифрованный текст и получить исходное сообщение. [4]

Например, журналист может опубликовать открытый ключ пары ключей шифрования на веб-сайте, чтобы источники могли отправлять секретные сообщения новостной организации в зашифрованном виде. Только журналист, знающий соответствующий закрытый ключ, может расшифровать зашифрованные тексты и получить сообщения источников — перехватчик, читающий электронную почту по пути к журналисту, не может расшифровать зашифрованные тексты. Однако шифрование с открытым ключом не скрывает метаданные , например, какой компьютер использовал источник для отправки сообщения, когда он его отправил или как долго оно длилось. Шифрование с открытым ключом само по себе также ничего не сообщает получателю о том, кто отправил сообщение — оно просто скрывает содержание сообщения в зашифрованном тексте, который можно расшифровать только с помощью закрытого ключа.

В системе цифровой подписи отправитель может использовать закрытый ключ вместе с сообщением для создания подписи . Любой, у кого есть соответствующий открытый ключ, может проверить, соответствует ли подпись сообщению, но фальсификатор, не знающий секретного ключа, не может найти ни одной пары сообщение/подпись, которая прошла бы проверку с помощью открытого ключа. [5] [6]

Например, издатель программного обеспечения может создать пару ключей подписи и включить открытый ключ в программное обеспечение, установленное на компьютерах. Позже издатель может распространять обновление программного обеспечения, подписанное с использованием закрытого ключа, и любой компьютер, получающий обновление, может подтвердить его подлинность, проверив подпись с помощью открытого ключа. Пока издатель программного обеспечения хранит закрытый ключ в секрете, даже если фальсификатор может распространять вредоносные обновления на компьютеры, он не может убедить компьютеры в том, что любые вредоносные обновления являются подлинными.

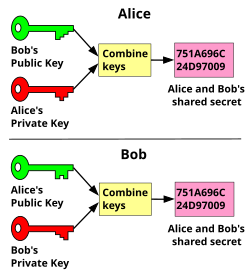

Алгоритмы с открытым ключом являются фундаментальными примитивами безопасности в современных криптосистемах , включая приложения и протоколы, обеспечивающие конфиденциальность, подлинность и надежность электронных коммуникаций и хранения данных. Они лежат в основе многочисленных интернет-стандартов, таких как Transport Layer Security (TLS) , SSH , S/MIME и PGP . Некоторые алгоритмы открытого ключа обеспечивают распределение ключей и секретность (например, обмен ключами Диффи-Хеллмана ), некоторые обеспечивают цифровые подписи (например, алгоритм цифровой подписи ), а некоторые обеспечивают и то, и другое (например, RSA ). По сравнению с симметричным шифрованием асимметричное шифрование работает гораздо медленнее, чем хорошее симметричное шифрование, и слишком медленно для многих целей. [7] Сегодняшние криптосистемы (такие как TLS , Secure Shell ) используют как симметричное, так и асимметричное шифрование, часто используя асимметричное шифрование для безопасного обмена секретным ключом, который затем используется для симметричного шифрования.

До середины 1970-х годов все системы шифрования использовали алгоритмы с симметричным ключом , в которых один и тот же криптографический ключ используется с базовым алгоритмом как отправителем, так и получателем, которые оба должны хранить его в секрете. По необходимости ключ в каждой такой системе должен был быть обменен между взаимодействующими сторонами каким-либо безопасным способом до любого использования системы – например, через защищенный канал . Это требование никогда не является тривиальным и очень быстро становится невыполнимым по мере увеличения числа участников, или когда безопасные каналы недоступны, или когда (что является разумной криптографической практикой) ключи часто меняются. В частности, если сообщения должны быть защищены от других пользователей, для каждой возможной пары пользователей требуется отдельный ключ.

Напротив, в системе открытых ключей открытые ключи могут распространяться широко и открыто, и только соответствующие закрытые ключи должны храниться в секрете их владельцем.

Два наиболее известных применения криптографии с открытым ключом:

Одним из важных вопросов является уверенность/доказательство того, что конкретный открытый ключ является подлинным, т.е. что он правильный и принадлежит заявленному физическому или юридическому лицу, а также не был подделан или заменен какой-либо (возможно, злонамеренной) третьей стороной. Существует несколько возможных подходов, в том числе:

Инфраструктура открытых ключей (PKI), в которой одна или несколько третьих сторон, известных как центры сертификации , удостоверяют право собственности на пары ключей. TLS полагается на это. Это означает, что система PKI (программное обеспечение, оборудование и управление) заслуживает доверия со стороны всех участников.

« Сеть доверия », которая децентрализует аутентификацию за счет индивидуального подтверждения связей между пользователем и открытым ключом, принадлежащим этому пользователю. PGP использует этот подход в дополнение к поиску в системе доменных имен (DNS). Система DKIM для цифровой подписи электронных писем также использует этот подход.

Наиболее очевидным применением системы шифрования с открытым ключом является шифрование связи для обеспечения конфиденциальности – сообщения, которое отправитель шифрует с использованием открытого ключа получателя, который может быть расшифрован только с помощью парного закрытого ключа получателя.

Еще одним применением криптографии с открытым ключом является цифровая подпись . Схемы цифровой подписи могут использоваться для аутентификации отправителя .

Системы неотказуемости используют цифровые подписи, чтобы гарантировать, что одна сторона не сможет успешно оспорить свое авторство документа или сообщения.

Другие приложения, построенные на этой основе, включают: цифровые деньги , соглашение о ключах с аутентификацией паролем , службы отметки времени и протоколы неотказуемости.

Поскольку алгоритмы с асимметричным ключом почти всегда требуют гораздо большей вычислительной мощности, чем симметричные , для шифрования и обмена симметричным ключом обычно используется алгоритм обмена открытым/частным асимметричным ключом , который затем используется криптографией с симметричным ключом для передачи данных с использованием теперь общий симметричный ключ для алгоритма шифрования с симметричным ключом. Эту процедуру используют PGP , SSH и семейство схем SSL/TLS ; поэтому их называют гибридными криптосистемами . Первоначальный обмен ключами на основе асимметричной криптографии для передачи сгенерированного сервером симметричного ключа от сервера к клиенту имеет то преимущество, что не требует предварительного обмена симметричным ключом вручную, например, на печатной бумаге или дисках, перевозимых курьером, в то время как обеспечение более высокой пропускной способности данных криптографии с симметричным ключом по сравнению с криптографией с асимметричным ключом для оставшейся части общего соединения.

Как и во всех системах, связанных с безопасностью, важно выявлять потенциальные слабые места. Помимо неудачного выбора алгоритма асимметричного ключа (немногие из них считаются удовлетворительными) или слишком короткой длины ключа, основной риск безопасности заключается в том, что секретный ключ пары становится известен. Вся безопасность сообщений, аутентификация и т. д. будут потеряны.

Кроме того, с появлением квантовых вычислений многие алгоритмы с асимметричным ключом считаются уязвимыми для атак, и для решения этой проблемы разрабатываются новые квантовоустойчивые схемы. [10] [11]

Все схемы с открытым ключом теоретически подвержены « атаке с перебором ключа ». [12] Однако такая атака непрактична, если объем вычислений, необходимый для успеха – названный Клодом Шенноном «фактором работы» – недоступен для всех потенциальных злоумышленников. Во многих случаях коэффициент работы можно увеличить, просто выбрав более длинный ключ. Но другие алгоритмы по своей природе могут иметь гораздо более низкие рабочие коэффициенты, что делает устойчивость к атаке методом перебора (например, с использованием более длинных ключей) несущественной. Некоторые специальные и специфические алгоритмы были разработаны для помощи в атаке на некоторые алгоритмы шифрования с открытым ключом; И RSA , и шифрование Эль-Гамаля известны атаками, которые намного быстрее, чем метод грубой силы. [13] Однако ни один из них не усовершенствован в достаточной степени, чтобы быть практически практичным.

Основные недостатки были обнаружены у нескольких ранее многообещающих алгоритмов с асимметричным ключом. После разработки новой атаки алгоритм «упаковки ранца» оказался небезопасным. [14] Как и все криптографические функции, реализации с открытым ключом могут быть уязвимы для атак по побочным каналам , которые используют утечку информации для упрощения поиска секретного ключа. Они часто не зависят от используемого алгоритма. В настоящее время проводятся исследования, направленные как на обнаружение новых атак, так и на защиту от них.

Другой потенциальной уязвимостью безопасности при использовании асимметричных ключей является возможность атаки «человек посередине» , при которой передача открытых ключей перехватывается третьей стороной («человек посередине») и затем модифицируется для Вместо этого предоставьте другие открытые ключи. Зашифрованные сообщения и ответы во всех случаях должны быть перехвачены, расшифрованы и повторно зашифрованы злоумышленником с использованием правильных открытых ключей для различных сегментов связи, чтобы избежать подозрений. [ нужна цитата ]

Связь считается небезопасной, если данные передаются способом, допускающим перехват (также называемым « обнюхиванием »). Эти термины относятся к полному чтению личных данных отправителя. Сообщение становится особенно небезопасным, если отправитель не может предотвратить или проконтролировать его перехват. [15]

Атаку «человек посередине» может быть сложно реализовать из-за сложности современных протоколов безопасности. Однако задача упрощается, когда отправитель использует небезопасные носители, такие как общедоступные сети, Интернет или беспроводная связь. В этих случаях злоумышленник может поставить под угрозу инфраструктуру связи, а не сами данные. Гипотетический злонамеренный сотрудник интернет-провайдера (ISP) может счесть атаку «человек посередине» относительно простой. Для захвата открытого ключа потребуется только поиск ключа по мере его передачи через коммуникационное оборудование интернет-провайдера; в правильно реализованных схемах с асимметричным ключом это не представляет значительного риска. [ нужна цитата ]

В некоторых продвинутых атаках «человек посередине» одна сторона связи увидит исходные данные, а другая — вредоносный вариант. Асимметричные атаки «человек посередине» могут помешать пользователям осознать, что их соединение скомпрометировано. Это остается таковым, даже если известно, что данные одного пользователя скомпрометированы, поскольку другому пользователю эти данные кажутся нормальными. Это может привести к запутанным разногласиям между пользователями, например: «Это должно быть с вашей стороны!» когда ни один из пользователей не виноват. Следовательно, атаки «человек посередине» можно полностью предотвратить только в том случае, если инфраструктура связи физически контролируется одной или обеими сторонами; например, по проводному маршруту внутри собственного здания отправителя. Подводя итог, можно сказать, что открытые ключи легче изменить, когда коммуникационное оборудование, используемое отправителем, контролируется злоумышленником. [16] [17] [18]

Один из подходов к предотвращению таких атак включает использование инфраструктуры открытых ключей (PKI); набор ролей, политик и процедур, необходимых для создания, управления, распространения, использования, хранения и отзыва цифровых сертификатов, а также управления шифрованием с открытым ключом. Однако это имеет потенциальные недостатки.

Например, центр сертификации, выдающий сертификат, должен пользоваться доверием всех участвующих сторон, чтобы он мог должным образом проверить личность владельца ключа, гарантировать правильность открытого ключа при выдаче сертификата, быть защищенным от компьютерного пиратства, и договориться со всеми участниками о проверке всех их сертификатов перед началом защищенной связи. Веб-браузеры , например, поставляются с длинным списком «самозаверяющих сертификатов личности» от поставщиков PKI – они используются для проверки добросовестности центра сертификации, а затем, на втором этапе, сертификатов потенциальных коммуникаторов. Злоумышленник, который может заставить один из этих центров сертификации выдать сертификат для поддельного открытого ключа, может затем организовать атаку «человек посередине» так же легко, как если бы схема сертификата не использовалась вообще. Злоумышленник, который проникнет на серверы органа власти и получит его хранилище сертификатов и ключей (открытых и частных), сможет без ограничений подделывать, маскировать, расшифровывать и подделывать транзакции, предполагая, что они могут поместить себя в поток связи.

Несмотря на теоретические и потенциальные проблемы, инфраструктура открытых ключей широко используется. Примеры включают TLS и его предшественник SSL , которые обычно используются для обеспечения безопасности транзакций веб-браузера (например, большинство веб-сайтов используют TLS для HTTPS ).

Помимо устойчивости к атакам конкретной пары ключей, при развертывании систем открытых ключей необходимо учитывать безопасность иерархии сертификации. Некоторые центры сертификации (обычно это специально созданная программа, работающая на серверном компьютере) подтверждают идентификационные данные, присвоенные конкретным закрытым ключам, путем создания цифрового сертификата. Цифровые сертификаты открытого ключа обычно действительны в течение нескольких лет, поэтому соответствующие закрытые ключи должны надежно храниться в течение этого времени. Когда закрытый ключ, используемый для создания сертификата на более высоком уровне иерархии сервера PKI, скомпрометирован или случайно раскрыт, тогда возможна « атака посредника », которая делает любой подчиненный сертификат совершенно небезопасным.

На заре криптографии две стороны полагались на ключ, которым они обменивались с помощью безопасного, но некриптографического метода, такого как личная встреча или доверенный курьер. Этот ключ, который обе стороны должны хранить в абсолютной тайне, затем можно будет использовать для обмена зашифрованными сообщениями. При таком подходе к раздаче ключей возникает ряд существенных практических трудностей .

В своей книге «Принципы науки» 1874 года Уильям Стэнли Джевонс писал: [ 19]

Может ли читатель сказать, какие два числа, перемноженные вместе, дадут число 8616460799 ? [20] Я думаю, маловероятно, что кто-нибудь, кроме меня, когда-либо узнает. [19]

Здесь он описал связь односторонних функций с криптографией и продолжил конкретное обсуждение проблемы факторизации , используемой для создания функции-лазейки . В июле 1996 года математик Соломон В. Голомб сказал: «Джевонс предвидел ключевую особенность алгоритма RSA для криптографии с открытым ключом, хотя он определенно не изобретал концепцию криптографии с открытым ключом». [21]

В 1970 году Джеймс Х. Эллис , британский криптограф из штаб-квартиры правительственной связи Великобритании (GCHQ), задумал возможность «несекретного шифрования» (теперь называемого криптографией с открытым ключом), но не увидел способа его реализовать. [22] [23]

В 1973 году его коллега Клиффорд Кокс реализовал то, что стало известно как алгоритм шифрования RSA , дав практический метод «несекретного шифрования», а в 1974 году другой математик и криптограф GCHQ, Малкольм Дж. Уильямсон , разработал то, что сейчас известно как Обмен ключами Диффи-Хеллмана . Схема также была передана Агентству национальной безопасности США . [24] Обе организации имели военную направленность, и в любом случае были доступны лишь ограниченные вычислительные мощности; потенциал криптографии с открытым ключом остался нереализованным ни одной из организаций:

Я считаю, что это наиболее важно для использования в военных целях... если вы можете быстро передать свой ключ в электронном виде, у вас есть серьезное преимущество перед вашим противником. Только в конце эволюции Бернерса-Ли , разрабатывающего открытую интернет-архитектуру для ЦЕРН , ее адаптации и внедрения в Arpanet ... криптография с открытым ключом реализовала весь свой потенциал.

- Ральф Бенджамин [24]

Эти открытия не были публично признаны в течение 27 лет, пока исследование не было рассекречено британским правительством в 1997 году. [25]

В 1976 году Уитфилд Диффи и Мартин Хеллман опубликовали криптосистему с асимметричным ключом , которые под влиянием работ Ральфа Меркла по распределению открытых ключей раскрыли метод соглашения об открытых ключах. Этот метод обмена ключами, который использует возведение в степень в конечном поле , стал известен как обмен ключами Диффи-Хеллмана . [26] Это был первый опубликованный практический метод создания общего секретного ключа по аутентифицированному (но не конфиденциальному) каналу связи без использования предварительного общего секрета. «Техника согласования открытого ключа» Меркла стала известна как « Загадки Меркла » и была изобретена в 1974 году и опубликована только в 1978 году. Это делает асимметричное шифрование довольно новой областью криптографии, хотя сама криптография возникла более 2000 лет. [27]

В 1977 году обобщение схемы Кокса было независимо изобретено Роном Ривестом , Ади Шамиром и Леонардом Адлеманом , работавшими тогда в Массачусетском технологическом институте . Последние авторы опубликовали свою работу в 1978 году в колонке Мартина Гарднера в Scientific American , и алгоритм стал известен как RSA по их инициалам. [28] RSA использует возведение в степень по модулю произведения двух очень больших простых чисел для шифрования и дешифрования, выполняя как шифрование с открытым ключом, так и цифровые подписи с открытым ключом. Его безопасность связана с чрезвычайной сложностью факторизации больших целых чисел — проблемы, для решения которой не существует известного эффективного общего метода. Описание алгоритма было опубликовано в колонке «Математические игры» в августовском номере журнала Scientific American за 1977 год . [29]

С 1970-х годов было разработано большое количество и разнообразие методов шифрования, цифровой подписи, соглашения о ключах и других методов, включая криптосистему Рабина , шифрование Эль-Гамаля , DSA и ECC .

Примеры общепризнанных методов асимметричного ключа для различных целей включают:

Примеры алгоритмов с асимметричным ключом, которые еще не получили широкого распространения, включают:

Примеры примечательных, но небезопасных алгоритмов с асимметричным ключом включают:

Примеры протоколов, использующих алгоритмы асимметричного ключа, включают: