Компьютерная сеть — это набор компьютеров , совместно использующих ресурсы, расположенные на сетевых узлах или предоставляемые ими . Компьютеры используют общие протоколы связи по цифровым соединениям для связи друг с другом. Эти соединения состоят из технологий телекоммуникационных сетей , основанных на физически проводных, оптических и беспроводных радиочастотных методах, которые могут быть организованы в различных сетевых топологиях .

Узлы компьютерной сети могут включать персональные компьютеры , серверы , сетевое оборудование или другие специализированные или универсальные хосты . Они идентифицируются сетевыми адресами и могут иметь имена хостов . Имена хостов служат запоминающимися метками для узлов и редко меняются после первоначального назначения. Сетевые адреса служат для обнаружения и идентификации узлов с помощью протоколов связи, таких как Интернет-протокол .

Компьютерные сети можно классифицировать по многим критериям, включая среду передачи , используемую для передачи сигналов, полосу пропускания , протоколы связи для организации сетевого трафика , размер сети, топологию, механизмы управления трафиком и организационные цели. [ необходима ссылка ]

Компьютерные сети поддерживают множество приложений и служб , таких как доступ к Всемирной паутине , цифровому видео и аудио , совместное использование серверов приложений и хранения данных , принтеров и факсимильных аппаратов , а также использование электронной почты и приложений для обмена мгновенными сообщениями.

Компьютерные сети можно считать отраслью компьютерной науки , компьютерной инженерии и телекоммуникаций , поскольку они опираются на теоретическое и практическое применение смежных дисциплин. На компьютерные сети оказал влияние широкий спектр технологических разработок и исторических вех.

Компьютерные сети улучшают то, как пользователи общаются друг с другом, используя различные электронные методы, такие как электронная почта, мгновенные сообщения, онлайн-чат, голосовые и видеозвонки и видеоконференции. Сети также позволяют совместно использовать вычислительные ресурсы. Например, пользователь может распечатать документ на общем принтере или использовать общие устройства хранения данных. Кроме того, сети позволяют совместно использовать файлы и информацию, предоставляя авторизованным пользователям доступ к данным, хранящимся на других компьютерах. Распределенные вычисления используют ресурсы нескольких компьютеров в сети для совместного выполнения задач.

Большинство современных компьютерных сетей используют протоколы, основанные на пакетном режиме передачи. Сетевой пакет — это отформатированная единица данных , передаваемая сетью с коммутацией пакетов .

Пакеты состоят из двух типов данных: управляющая информация и пользовательские данные (полезная нагрузка). Управляющая информация предоставляет данные, необходимые сети для доставки пользовательских данных, например, исходные и целевые сетевые адреса , коды обнаружения ошибок и информацию о последовательности. Обычно управляющая информация находится в заголовках и трейлерах пакетов , а данные полезной нагрузки находятся между ними.

С пакетами полоса пропускания среды передачи может быть лучше разделена между пользователями, чем если бы сеть была коммутируемой . Когда один пользователь не отправляет пакеты, канал может быть заполнен пакетами от других пользователей, и поэтому стоимость может быть разделена с относительно небольшими помехами, при условии, что канал не перегружен. Часто маршрут, который пакет должен пройти через сеть, не доступен немедленно. В этом случае пакет ставится в очередь и ждет, пока канал не освободится.

Технологии физического соединения пакетных сетей обычно ограничивают размер пакетов определенной максимальной единицей передачи (MTU). Более длинное сообщение может быть фрагментировано перед передачей, а после прибытия пакетов они собираются заново для построения исходного сообщения.

Физическое или географическое расположение сетевых узлов и связей обычно оказывает относительно небольшое влияние на сеть, но топология взаимосвязей сети может существенно повлиять на ее пропускную способность и надежность. Во многих технологиях, таких как шинные или звездообразные сети, один сбой может привести к полному отказу сети. В общем, чем больше взаимосвязей, тем надежнее сеть; но тем дороже ее установка. Поэтому большинство сетевых диаграмм организованы по их сетевой топологии , которая представляет собой карту логических взаимосвязей сетевых хостов.

Распространенные топологии:

Физическая компоновка узлов в сети не обязательно отражает топологию сети. Например, в FDDI топология сети представляет собой кольцо, но физическая топология часто представляет собой звезду, поскольку все соседние соединения могут быть направлены через центральное физическое местоположение. Однако физическая компоновка не совсем не имеет значения, поскольку общие воздуховоды и местоположения оборудования могут представлять собой отдельные точки отказа из-за таких проблем, как пожары, сбои в подаче электроэнергии и затопления.

Оверлейная сеть — это виртуальная сеть, которая построена поверх другой сети. Узлы в оверлейной сети соединены виртуальными или логическими связями. Каждая связь соответствует пути, возможно, через множество физических связей, в базовой сети. Топология оверлейной сети может (и часто отличается) от топологии базовой сети. Например, многие одноранговые сети являются оверлейными сетями. Они организованы как узлы виртуальной системы связей, которые работают поверх Интернета . [ 52]

Наложенные сети использовались с первых дней развития сетей, когда компьютеры соединялись по телефонным линиям с помощью модемов, еще до того, как были разработаны сети передачи данных.

Самым ярким примером наложенной сети является сам Интернет. Сам Интернет изначально был построен как наложение на телефонную сеть . [52] Даже сегодня каждый узел Интернета может общаться практически с любым другим через базовую сеть подсетей с совершенно разными топологиями и технологиями. Разрешение адресов и маршрутизация являются средствами, которые позволяют отображать полностью подключенную наложенную IP-сеть на ее базовую сеть.

Другим примером оверлейной сети является распределенная хэш-таблица , которая сопоставляет ключи с узлами в сети. В этом случае базовая сеть — это IP-сеть, а оверлейная сеть — это таблица (фактически карта ), индексированная по ключам.

Оверлейные сети также предлагались как способ улучшения маршрутизации в Интернете, например, за счет гарантий качества обслуживания для достижения более качественного потокового мультимедиа . Предыдущие предложения, такие как IntServ , DiffServ и IP multicast, не получили широкого признания в основном потому, что они требуют модификации всех маршрутизаторов в сети. [ требуется цитата ] С другой стороны, оверлейная сеть может быть постепенно развернута на конечных хостах, на которых запущено программное обеспечение протокола оверлея, без сотрудничества с поставщиками услуг Интернета . Оверлейная сеть не контролирует, как пакеты маршрутизируются в базовой сети между двумя оверлейными узлами, но она может контролировать, например, последовательность оверлейных узлов, которые сообщение проходит, прежде чем достигнет своего пункта назначения [ требуется цитата ] .

Например, Akamai Technologies управляет наложенной сетью, которая обеспечивает надежную и эффективную доставку контента (своего рода многоадресную рассылку ). Академические исследования включают многоадресную рассылку конечной системы, [53] устойчивую маршрутизацию и исследования качества обслуживания, среди прочего.

Среда передачи данных (часто называемая в литературе физической средой ), используемая для соединения устройств в компьютерную сеть, включает электрический кабель , оптоволокно и свободное пространство. В модели OSI программное обеспечение для обработки среды определяется на уровнях 1 и 2 — физическом уровне и уровне канала передачи данных.

Широко распространенное семейство , использующее медные и оптоволоконные среды в технологии локальной вычислительной сети (LAN), известно под общим названием Ethernet. Стандарты среды и протоколов, которые обеспечивают связь между сетевыми устройствами через Ethernet, определены в IEEE 802.3 . Стандарты беспроводной локальной сети используют радиоволны , другие используют инфракрасные сигналы в качестве среды передачи. Связь по линиям электропередач использует силовые кабели здания для передачи данных.

В компьютерных сетях используются следующие классы проводных технологий.

Сетевые соединения могут быть установлены беспроводным способом с использованием радио или других электромагнитных средств связи.

В последних двух случаях наблюдается большое время задержки приема-передачи , что обеспечивает медленную двустороннюю связь , но не препятствует отправке больших объемов информации (они могут иметь высокую пропускную способность).

Помимо любых физических сред передачи, сети строятся из дополнительных базовых системных строительных блоков, таких как контроллеры сетевых интерфейсов , повторители , концентраторы , мосты , коммутаторы , маршрутизаторы , модемы и брандмауэры . Любая конкретная единица оборудования часто будет содержать несколько строительных блоков и, таким образом, может выполнять несколько функций.

.jpg/440px-ForeRunnerLE_25_ATM_Network_Interface_(1).jpg)

Контроллер сетевого интерфейса (NIC) — это компьютерное оборудование , которое подключает компьютер к сетевой среде и имеет возможность обрабатывать низкоуровневую сетевую информацию. Например, NIC может иметь разъем для подключения кабеля или антенну для беспроводной передачи и приема, а также соответствующую схему.

В сетях Ethernet каждая сетевая карта имеет уникальный адрес управления доступом к среде (MAC) , который обычно хранится в постоянной памяти контроллера. Чтобы избежать конфликтов адресов между сетевыми устройствами, Институт инженеров по электротехнике и электронике (IEEE) поддерживает и администрирует уникальность MAC-адресов. Размер MAC-адреса Ethernet составляет шесть октетов . Три самых значимых октета зарезервированы для идентификации производителей сетевых карт. Эти производители, используя только назначенные им префиксы, уникально назначают три самых значимых октета каждого интерфейса Ethernet, который они производят.

Репитер — это электронное устройство, которое принимает сетевой сигнал , очищает его от ненужного шума и регенерирует его. Сигнал ретранслируется на более высоком уровне мощности или на другую сторону препятствия, чтобы сигнал мог покрывать большие расстояния без ухудшения качества. В большинстве конфигураций Ethernet на витой паре репитеры требуются для кабеля длиной более 100 метров. При использовании оптоволокна репитеры могут находиться на расстоянии десятков или даже сотен километров друг от друга.

Повторители работают на физическом уровне модели OSI, но им все равно требуется небольшое количество времени для регенерации сигнала. Это может вызвать задержку распространения , которая влияет на производительность сети и может повлиять на правильное функционирование. В результате многие сетевые архитектуры ограничивают количество повторителей, используемых в сети, например, правило Ethernet 5-4-3 .

Повторитель Ethernet с несколькими портами называется концентратором Ethernet . Помимо восстановления и распределения сетевых сигналов, концентратор-репитер помогает обнаруживать коллизии и изолировать неисправности в сети. Концентраторы и повторители в локальных сетях в значительной степени устарели из-за современных сетевых коммутаторов.

Сетевые мосты и сетевые коммутаторы отличаются от концентратора тем, что они пересылают кадры только на порты, участвующие в коммуникации, тогда как концентратор пересылает их на все порты. [57] У мостов есть только два порта, но коммутатор можно рассматривать как многопортовый мост. Коммутаторы обычно имеют множество портов, что упрощает топологию «звезда» для устройств и для каскадирования дополнительных коммутаторов.

Мосты и коммутаторы работают на уровне канала передачи данных (уровень 2) модели OSI и перенаправляют трафик между двумя или более сетевыми сегментами, формируя единую локальную сеть. Оба являются устройствами, которые пересылают кадры данных между портами на основе MAC-адреса назначения в каждом кадре. [58] Они изучают связь физических портов с MAC-адресами, проверяя исходные адреса полученных кадров и пересылают кадр только при необходимости. Если целью является неизвестный MAC-адрес назначения, устройство транслирует запрос на все порты, кроме исходного, и обнаруживает местоположение из ответа.

Мосты и коммутаторы разделяют домен коллизий сети, но поддерживают единый домен вещания. Сегментация сети посредством мостов и коммутации помогает разбить большую перегруженную сеть на совокупность более мелких и эффективных сетей.

Маршрутизатор — это межсетевое устройство, которое пересылает пакеты между сетями, обрабатывая адресную или маршрутную информацию, включенную в пакет. Информация о маршрутизации часто обрабатывается совместно с таблицей маршрутизации . Маршрутизатор использует свою таблицу маршрутизации для определения того, куда пересылать пакеты, и не требует широковещательных пакетов, что неэффективно для очень больших сетей.

Модемы (модулятор-демодулятор) используются для соединения сетевых узлов по проводам, изначально не предназначенным для цифрового сетевого трафика, или для беспроводной связи. Для этого один или несколько сигналов несущей модулируются цифровым сигналом для получения аналогового сигнала , который может быть настроен для придания требуемых свойств для передачи. Ранние модемы модулировали аудиосигналы , отправляемые по стандартной голосовой телефонной линии. Модемы по-прежнему широко используются для телефонных линий, используя технологию цифровой абонентской линии и систем кабельного телевидения, использующих технологию DOCSIS .

Брандмауэр — это сетевое устройство или программное обеспечение для управления сетевой безопасностью и правилами доступа. Брандмауэры встраиваются в соединения между защищенными внутренними сетями и потенциально небезопасными внешними сетями, такими как Интернет. Брандмауэры обычно настроены на отклонение запросов на доступ от нераспознанных источников, разрешая действия от распознанных. Жизненно важная роль брандмауэров в сетевой безопасности растет параллельно с постоянным ростом кибератак .

Протокол связи — это набор правил для обмена информацией по сети. Протоколы связи имеют различные характеристики. Они могут быть ориентированными на соединение или без соединения , они могут использовать режим коммутации каналов или пакетов, и они могут использовать иерархическую адресацию или плоскую адресацию.

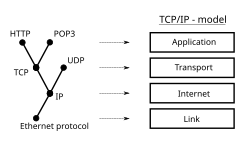

В стеке протоколов , часто создаваемом в соответствии с моделью OSI, функции связи делятся на уровни протоколов, где каждый уровень использует службы уровня ниже него, пока самый нижний уровень не начнет контролировать оборудование, которое отправляет информацию через среду. Использование уровней протоколов повсеместно в области компьютерных сетей. Важным примером стека протоколов является HTTP (протокол Всемирной паутины), работающий поверх TCP поверх IP (протоколы Интернета) поверх IEEE 802.11 (протокол Wi-Fi). Этот стек используется между беспроводным маршрутизатором и персональным компьютером домашнего пользователя, когда пользователь просматривает веб-страницы.

Существует множество протоколов связи, некоторые из которых описаны ниже.

Набор протоколов Интернета , также называемый TCP/IP, является основой всех современных сетей. Он предлагает услуги без установления соединения и с установлением соединения по изначально ненадежной сети, проходящей через передачу датаграмм с использованием протокола Интернета (IP). По своей сути набор протоколов определяет спецификации адресации, идентификации и маршрутизации для протокола Интернета версии 4 (IPv4) и для IPv6 , следующего поколения протокола с гораздо более расширенными возможностями адресации. Набор протоколов Интернета является определяющим набором протоколов для Интернета. [59]

IEEE 802 — это семейство стандартов IEEE, касающихся локальных сетей и городских сетей. Полный набор протоколов IEEE 802 предоставляет разнообразный набор сетевых возможностей. Протоколы имеют плоскую схему адресации. Они работают в основном на уровнях 1 и 2 модели OSI.

Например, MAC-мост ( IEEE 802.1D ) занимается маршрутизацией пакетов Ethernet с использованием протокола Spanning Tree Protocol . IEEE 802.1Q описывает VLAN , а IEEE 802.1X определяет протокол управления сетевым доступом на основе портов , который составляет основу механизмов аутентификации, используемых в VLAN [60] (но он также встречается в WLAN [61] ) — это то, что видит домашний пользователь, когда ему нужно ввести «ключ беспроводного доступа».

Ethernet — это семейство технологий, используемых в проводных локальных сетях. Оно описывается набором стандартов, которые вместе называются IEEE 802.3 и опубликованы Институтом инженеров по электротехнике и электронике.

Беспроводная локальная сеть на основе стандартов IEEE 802.11 , также широко известная как WLAN или WiFi, является, вероятно, самым известным членом семейства протоколов IEEE 802 для домашних пользователей на сегодняшний день. IEEE 802.11 имеет много общих свойств с проводным Ethernet.

Синхронная оптическая сеть (SONET) и синхронная цифровая иерархия (SDH) — это стандартизированные протоколы мультиплексирования , которые передают несколько цифровых потоков битов по оптоволокну с использованием лазеров. Первоначально они были разработаны для транспортировки сообщений в режиме цепей из различных источников, в первую очередь для поддержки цифровой телефонии с коммутацией каналов . Однако из-за своей протокольной нейтральности и транспортных функций SONET/SDH также был очевидным выбором для транспортировки кадров в режиме асинхронной передачи (ATM).

Асинхронный режим передачи (ATM) — это метод коммутации для телекоммуникационных сетей. Он использует асинхронное мультиплексирование с временным разделением и кодирует данные в небольшие ячейки фиксированного размера . Это отличается от других протоколов, таких как набор протоколов Интернета или Ethernet , которые используют пакеты или кадры переменного размера . ATM имеет сходство как с сетями с коммутацией каналов, так и с сетями с коммутацией пакетов. Это делает его хорошим выбором для сети, которая должна обрабатывать как традиционный трафик данных с высокой пропускной способностью, так и контент в реальном времени с низкой задержкой, такой как голос и видео. ATM использует модель, ориентированную на соединение, в которой виртуальный канал должен быть установлен между двумя конечными точками до начала фактического обмена данными.

Банкомат по-прежнему играет роль на последнем этапе , который представляет собой соединение между поставщиком услуг Интернета и домашним пользователем. [62] [ требуется обновление ]

Существует ряд различных стандартов цифровой сотовой связи, в том числе: Глобальная система мобильной связи (GSM), Служба пакетной радиосвязи общего пользования (GPRS), cdmaOne , CDMA2000 , Evolution-Data Optimized (EV-DO), Enhanced Data Rates for GSM Evolution (EDGE), Универсальная система мобильной связи (UMTS), Цифровая усовершенствованная беспроводная связь (DECT), Цифровая AMPS (IS-136/TDMA) и Интегрированная цифровая усовершенствованная сеть (iDEN). [63]

Маршрутизация — это процесс выбора сетевых путей для передачи сетевого трафика. Маршрутизация выполняется для многих типов сетей, включая сети с коммутацией каналов и сети с коммутацией пакетов.

В сетях с коммутацией пакетов протоколы маршрутизации направляют пересылку пакетов через промежуточные узлы. Промежуточные узлы обычно представляют собой сетевые аппаратные устройства, такие как маршрутизаторы, мосты, шлюзы, брандмауэры или коммутаторы. Универсальные компьютеры также могут пересылать пакеты и выполнять маршрутизацию, хотя из-за отсутствия специализированного оборудования могут предлагать ограниченную производительность. Процесс маршрутизации направляет пересылку на основе таблиц маршрутизации , которые ведут учет маршрутов к различным сетевым пунктам назначения. Большинство алгоритмов маршрутизации используют только один сетевой путь за раз. Методы многопутевой маршрутизации позволяют использовать несколько альтернативных путей.

Маршрутизацию можно противопоставить мостовому соединению в его предположении, что сетевые адреса структурированы и что схожие адреса подразумевают близость внутри сети. Структурированные адреса позволяют одной записи таблицы маршрутизации представлять маршрут к группе устройств. В больших сетях структурированная адресация, используемая маршрутизаторами, превосходит неструктурированную адресацию, используемую мостовым соединением. Структурированные IP-адреса используются в Интернете. Неструктурированные MAC-адреса используются для мостового соединения в Ethernet и подобных локальных сетях.

Сети могут характеризоваться многими свойствами или особенностями, такими как физическая емкость, организационное назначение, авторизация пользователя, права доступа и др. Другим отдельным методом классификации является метод физической протяженности или географического масштаба.

Наномасштабная сеть имеет ключевые компоненты, реализованные в наномасштабе, включая носители сообщений, и использует физические принципы, которые отличаются от макромасштабных механизмов коммуникации. Наномасштабная коммуникация расширяет коммуникацию до очень маленьких датчиков и приводов, таких как те, что находятся в биологических системах, а также имеет тенденцию работать в средах, которые были бы слишком суровыми для других методов коммуникации. [64]

Персональная вычислительная сеть (PAN) — это компьютерная сеть, используемая для связи между компьютерами и различными информационно-технологическими устройствами, находящимися близко к одному человеку. Некоторые примеры устройств, используемых в PAN, — это персональные компьютеры, принтеры, факсимильные аппараты, телефоны, КПК, сканеры и игровые консоли. PAN может включать проводные и беспроводные устройства. Радиус действия PAN обычно составляет 10 метров. [65] Проводная PAN обычно строится с использованием подключений USB и FireWire, в то время как такие технологии, как Bluetooth и инфракрасная связь, обычно образуют беспроводную PAN.

Локальная сеть ( LAN ) — это сеть, которая соединяет компьютеры и устройства в ограниченной географической области, например, в доме, школе, офисном здании или близко расположенной группе зданий. Проводные локальные сети чаще всего основаны на технологии Ethernet. Другие сетевые технологии, такие как ITU-T G.hn, также предоставляют способ создания проводной локальной сети с использованием существующей проводки, такой как коаксиальные кабели, телефонные линии и линии электропередач. [66]

A LAN can be connected to a wide area network (WAN) using a router. The defining characteristics of a LAN, in contrast to a WAN, include higher data transfer rates, limited geographic range, and lack of reliance on leased lines to provide connectivity.[citation needed] Current Ethernet or other IEEE 802.3 LAN technologies operate at data transfer rates up to and in excess of 100 Gbit/s,[67] standardized by IEEE in 2010.

A home area network (HAN) is a residential LAN used for communication between digital devices typically deployed in the home, usually a small number of personal computers and accessories, such as printers and mobile computing devices. An important function is the sharing of Internet access, often a broadband service through a cable Internet access or digital subscriber line (DSL) provider.

A storage area network (SAN) is a dedicated network that provides access to consolidated, block-level data storage. SANs are primarily used to make storage devices, such as disk arrays, tape libraries, and optical jukeboxes, accessible to servers so that the storage appears as locally attached devices to the operating system. A SAN typically has its own network of storage devices that are generally not accessible through the local area network by other devices. The cost and complexity of SANs dropped in the early 2000s to levels allowing wider adoption across both enterprise and small to medium-sized business environments.[citation needed]

A campus area network (CAN) is made up of an interconnection of LANs within a limited geographical area. The networking equipment (switches, routers) and transmission media (optical fiber, Cat5 cabling, etc.) are almost entirely owned by the campus tenant or owner (an enterprise, university, government, etc.).

For example, a university campus network is likely to link a variety of campus buildings to connect academic colleges or departments, the library, and student residence halls.

A backbone network is part of a computer network infrastructure that provides a path for the exchange of information between different LANs or subnetworks. A backbone can tie together diverse networks within the same building, across different buildings, or over a wide area. When designing a network backbone, network performance and network congestion are critical factors to take into account. Normally, the backbone network's capacity is greater than that of the individual networks connected to it.

For example, a large company might implement a backbone network to connect departments that are located around the world. The equipment that ties together the departmental networks constitutes the network backbone. Another example of a backbone network is the Internet backbone, which is a massive, global system of fiber-optic cable and optical networking that carry the bulk of data between wide area networks (WANs), metro, regional, national and transoceanic networks.

A metropolitan area network (MAN) is a large computer network that interconnects users with computer resources in a geographic region of the size of a metropolitan area.

A wide area network (WAN) is a computer network that covers a large geographic area such as a city, country, or spans even intercontinental distances. A WAN uses a communications channel that combines many types of media such as telephone lines, cables, and airwaves. A WAN often makes use of transmission facilities provided by common carriers, such as telephone companies. WAN technologies generally function at the lower three layers of the OSI model: the physical layer, the data link layer, and the network layer.

An enterprise private network is a network that a single organization builds to interconnect its office locations (e.g., production sites, head offices, remote offices, shops) so they can share computer resources.

A virtual private network (VPN) is an overlay network in which some of the links between nodes are carried by open connections or virtual circuits in some larger network (e.g., the Internet) instead of by physical wires. The data link layer protocols of the virtual network are said to be tunneled through the larger network. One common application is secure communications through the public Internet, but a VPN need not have explicit security features, such as authentication or content encryption. VPNs, for example, can be used to separate the traffic of different user communities over an underlying network with strong security features.

VPN may have best-effort performance or may have a defined service level agreement (SLA) between the VPN customer and the VPN service provider.

A global area network (GAN) is a network used for supporting mobile users across an arbitrary number of wireless LANs, satellite coverage areas, etc. The key challenge in mobile communications is handing off communications from one local coverage area to the next. In IEEE Project 802, this involves a succession of terrestrial wireless LANs.[68]

Networks are typically managed by the organizations that own them. Private enterprise networks may use a combination of intranets and extranets. They may also provide network access to the Internet, which has no single owner and permits virtually unlimited global connectivity.

An intranet is a set of networks that are under the control of a single administrative entity. An intranet typically uses the Internet Protocol and IP-based tools such as web browsers and file transfer applications. The administrative entity limits the use of the intranet to its authorized users. Most commonly, an intranet is the internal LAN of an organization. A large intranet typically has at least one web server to provide users with organizational information.

An extranet is a network that is under the administrative control of a single organization but supports a limited connection to a specific external network. For example, an organization may provide access to some aspects of its intranet to share data with its business partners or customers. These other entities are not necessarily trusted from a security standpoint. The network connection to an extranet is often, but not always, implemented via WAN technology.

An internetwork is the connection of multiple different types of computer networks to form a single computer network using higher-layer network protocols and connecting them together using routers.

The Internet is the largest example of internetwork. It is a global system of interconnected governmental, academic, corporate, public, and private computer networks. It is based on the networking technologies of the Internet protocol suite. It is the successor of the Advanced Research Projects Agency Network (ARPANET) developed by DARPA of the United States Department of Defense. The Internet utilizes copper communications and an optical networking backbone to enable the World Wide Web (WWW), the Internet of things, video transfer, and a broad range of information services.

Participants on the Internet use a diverse array of methods of several hundred documented, and often standardized, protocols compatible with the Internet protocol suite and the IP addressing system administered by the Internet Assigned Numbers Authority and address registries. Service providers and large enterprises exchange information about the reachability of their address spaces through the Border Gateway Protocol (BGP), forming a redundant worldwide mesh of transmission paths.

A darknet is an overlay network, typically running on the Internet, that is only accessible through specialized software. It is an anonymizing network where connections are made only between trusted peers — sometimes called friends (F2F)[70] — using non-standard protocols and ports.

Darknets are distinct from other distributed peer-to-peer networks as sharing is anonymous (that is, IP addresses are not publicly shared), and therefore users can communicate with little fear of governmental or corporate interference.[71]

Network services are applications hosted by servers on a computer network, to provide some functionality for members or users of the network, or to help the network itself to operate.

The World Wide Web, E-mail,[72] printing and network file sharing are examples of well-known network services. Network services such as Domain Name System (DNS) give names for IP and MAC addresses (people remember names like nm.lan better than numbers like 210.121.67.18),[73] and Dynamic Host Configuration Protocol (DHCP) to ensure that the equipment on the network has a valid IP address.[74]

Services are usually based on a service protocol that defines the format and sequencing of messages between clients and servers of that network service.

Bandwidth in bit/s may refer to consumed bandwidth, corresponding to achieved throughput or goodput, i.e., the average rate of successful data transfer through a communication path. The throughput is affected by processes such as bandwidth shaping, bandwidth management, bandwidth throttling, bandwidth cap and bandwidth allocation (using, for example, bandwidth allocation protocol and dynamic bandwidth allocation).

Network delay is a design and performance characteristic of a telecommunications network. It specifies the latency for a bit of data to travel across the network from one communication endpoint to another. Delay may differ slightly, depending on the location of the specific pair of communicating endpoints. Engineers usually report both the maximum and average delay, and they divide the delay into several components, the sum of which is the total delay:

A certain minimum level of delay is experienced by signals due to the time it takes to transmit a packet serially through a link. This delay is extended by more variable levels of delay due to network congestion. IP network delays can range from less than a microsecond to several hundred milliseconds.

The parameters that affect performance typically can include throughput, jitter, bit error rate and latency.

In circuit-switched networks, network performance is synonymous with the grade of service. The number of rejected calls is a measure of how well the network is performing under heavy traffic loads.[75] Other types of performance measures can include the level of noise and echo.

In an Asynchronous Transfer Mode (ATM) network, performance can be measured by line rate, quality of service (QoS), data throughput, connect time, stability, technology, modulation technique, and modem enhancements.[76][verification needed][full citation needed]

There are many ways to measure the performance of a network, as each network is different in nature and design. Performance can also be modeled instead of measured. For example, state transition diagrams are often used to model queuing performance in a circuit-switched network. The network planner uses these diagrams to analyze how the network performs in each state, ensuring that the network is optimally designed.[77]

Network congestion occurs when a link or node is subjected to a greater data load than it is rated for, resulting in a deterioration of its quality of service. When networks are congested and queues become too full, packets have to be discarded, and participants must rely on retransmission to maintain reliable communications. Typical effects of congestion include queueing delay, packet loss or the blocking of new connections. A consequence of these latter two is that incremental increases in offered load lead either to only a small increase in the network throughput or to a potential reduction in network throughput.

Network protocols that use aggressive retransmissions to compensate for packet loss tend to keep systems in a state of network congestion even after the initial load is reduced to a level that would not normally induce network congestion. Thus, networks using these protocols can exhibit two stable states under the same level of load. The stable state with low throughput is known as congestive collapse.

Modern networks use congestion control, congestion avoidance and traffic control techniques where endpoints typically slow down or sometimes even stop transmission entirely when the network is congested to try to avoid congestive collapse. Specific techniques include: exponential backoff in protocols such as 802.11's CSMA/CA and the original Ethernet, window reduction in TCP, and fair queueing in devices such as routers.

Another method to avoid the negative effects of network congestion is implementing quality of service priority schemes allowing selected traffic to bypass congestion. Priority schemes do not solve network congestion by themselves, but they help to alleviate the effects of congestion for critical services. A third method to avoid network congestion is the explicit allocation of network resources to specific flows. One example of this is the use of Contention-Free Transmission Opportunities (CFTXOPs) in the ITU-T G.hn home networking standard.

For the Internet, RFC 2914 addresses the subject of congestion control in detail.

Network resilience is "the ability to provide and maintain an acceptable level of service in the face of faults and challenges to normal operation."[78]

Computer networks are also used by security hackers to deploy computer viruses or computer worms on devices connected to the network, or to prevent these devices from accessing the network via a denial-of-service attack.

Network Security consists of provisions and policies adopted by the network administrator to prevent and monitor unauthorized access, misuse, modification, or denial of the computer network and its network-accessible resources.[79] Network security is used on a variety of computer networks, both public and private, to secure daily transactions and communications among businesses, government agencies, and individuals.

Network surveillance is the monitoring of data being transferred over computer networks such as the Internet. The monitoring is often done surreptitiously and may be done by or at the behest of governments, by corporations, criminal organizations, or individuals. It may or may not be legal and may or may not require authorization from a court or other independent agency.

Computer and network surveillance programs are widespread today, and almost all Internet traffic is or could potentially be monitored for clues to illegal activity.

Surveillance is very useful to governments and law enforcement to maintain social control, recognize and monitor threats, and prevent or investigate criminal activity. With the advent of programs such as the Total Information Awareness program, technologies such as high-speed surveillance computers and biometrics software, and laws such as the Communications Assistance For Law Enforcement Act, governments now possess an unprecedented ability to monitor the activities of citizens.[80]

However, many civil rights and privacy groups—such as Reporters Without Borders, the Electronic Frontier Foundation, and the American Civil Liberties Union—have expressed concern that increasing surveillance of citizens may lead to a mass surveillance society, with limited political and personal freedoms. Fears such as this have led to lawsuits such as Hepting v. AT&T.[80][81] The hacktivist group Anonymous has hacked into government websites in protest of what it considers "draconian surveillance".[82][83]

End-to-end encryption (E2EE) is a digital communications paradigm of uninterrupted protection of data traveling between two communicating parties. It involves the originating party encrypting data so only the intended recipient can decrypt it, with no dependency on third parties. End-to-end encryption prevents intermediaries, such as Internet service providers or application service providers, from reading or tampering with communications. End-to-end encryption generally protects both confidentiality and integrity.

Examples of end-to-end encryption include HTTPS for web traffic, PGP for email, OTR for instant messaging, ZRTP for telephony, and TETRA for radio.

Typical server-based communications systems do not include end-to-end encryption. These systems can only guarantee the protection of communications between clients and servers, not between the communicating parties themselves. Examples of non-E2EE systems are Google Talk, Yahoo Messenger, Facebook, and Dropbox.

The end-to-end encryption paradigm does not directly address risks at the endpoints of the communication themselves, such as the technical exploitation of clients, poor quality random number generators, or key escrow. E2EE also does not address traffic analysis, which relates to things such as the identities of the endpoints and the times and quantities of messages that are sent.

The introduction and rapid growth of e-commerce on the World Wide Web in the mid-1990s made it obvious that some form of authentication and encryption was needed. Netscape took the first shot at a new standard. At the time, the dominant web browser was Netscape Navigator. Netscape created a standard called secure socket layer (SSL). SSL requires a server with a certificate. When a client requests access to an SSL-secured server, the server sends a copy of the certificate to the client. The SSL client checks this certificate (all web browsers come with an exhaustive list of root certificates preloaded), and if the certificate checks out, the server is authenticated and the client negotiates a symmetric-key cipher for use in the session. The session is now in a very secure encrypted tunnel between the SSL server and the SSL client.[54]

Users and network administrators typically have different views of their networks. Users can share printers and some servers from a workgroup, which usually means they are in the same geographic location and are on the same LAN, whereas a network administrator is responsible for keeping that network up and running. A community of interest has less of a connection of being in a local area and should be thought of as a set of arbitrarily located users who share a set of servers, and possibly also communicate via peer-to-peer technologies.

Network administrators can see networks from both physical and logical perspectives. The physical perspective involves geographic locations, physical cabling, and the network elements (e.g., routers, bridges and application-layer gateways) that interconnect via the transmission media. Logical networks, called, in the TCP/IP architecture, subnets, map onto one or more transmission media. For example, a common practice in a campus of buildings is to make a set of LAN cables in each building appear to be a common subnet, using VLANs.

Users and administrators are aware, to varying extents, of a network's trust and scope characteristics. Again using TCP/IP architectural terminology, an intranet is a community of interest under private administration usually by an enterprise, and is only accessible by authorized users (e.g. employees).[84] Intranets do not have to be connected to the Internet, but generally have a limited connection. An extranet is an extension of an intranet that allows secure communications to users outside of the intranet (e.g. business partners, customers).[84]

Unofficially, the Internet is the set of users, enterprises, and content providers that are interconnected by Internet Service Providers (ISP). From an engineering viewpoint, the Internet is the set of subnets, and aggregates of subnets, that share the registered IP address space and exchange information about the reachability of those IP addresses using the Border Gateway Protocol. Typically, the human-readable names of servers are translated to IP addresses, transparently to users, via the directory function of the Domain Name System (DNS).

Over the Internet, there can be business-to-business, business-to-consumer and consumer-to-consumer communications. When money or sensitive information is exchanged, the communications are apt to be protected by some form of communications security mechanism. Intranets and extranets can be securely superimposed onto the Internet, without any access by general Internet users and administrators, using secure VPN technology.

Shortly after the first paper on time-shared computers by C. Strachey at the June 1959 UNESCO Information Processing conference, H. M. Teager and J. McCarthy at MIT delivered an unpublished paper "Time-shared Program Testing" at the August 1959 ACM Meeting.

Essentially all the work was defined by 1961, and fleshed out and put into formal written form in 1962. The idea of hot potato routing dates from late 1960.

Almost immediately after the 1965 meeting, Davies conceived of the details of a store-and-forward packet switching system.

Both Paul Baran and Donald Davies in their original papers anticipated the use of T1 trunks

Paul Baran ... focused on the routing procedures and on the survivability of distributed communication systems in a hostile environment, but did not concentrate on the need for resource sharing in its form as we now understand it; indeed, the concept of a software switch was not present in his work.

As Kahn recalls: ... Paul Baran's contributions ... I also think Paul was motivated almost entirely by voice considerations. If you look at what he wrote, he was talking about switches that were low-cost electronics. The idea of putting powerful computers in these locations hadn't quite occurred to him as being cost effective. So the idea of computer switches was missing. The whole notion of protocols didn't exist at that time. And the idea of computer-to-computer communications was really a secondary concern.

Baran had put more emphasis on digital voice communications than on computer communications.

Davies's invention of packet switching and design of computer communication networks ... were a cornerstone of the development which led to the Internet

the first occurrence in print of the term protocol in a data communications context ... the next hardware tasks were the detailed design of the interface between the terminal devices and the switching computer, and the arrangements to secure reliable transmission of packets of data over the high-speed lines

This was the first digital local network in the world to use packet switching and high-speed links.

Historians credit seminal insights to Welsh scientist Donald W. Davies and American engineer Paul Baran

In nearly all respects, Davies' original proposal, developed in late 1965, was similar to the actual networks being built today.

Aside from the technical problems of interconnecting computers with communications circuits, the notion of computer networks had been considered in a number of places from a theoretical point of view. Of particular note was work done by Paul Baran and others at the Rand Corporation in a study "On Distributed Communications" in the early 1960's. Also of note was work done by Donald Davies and others at the National Physical Laboratory in England in the mid-1960's. ... Another early major network development which affected development of the ARPANET was undertaken at the National Physical Laboratory in Middlesex, England, under the leadership of D. W. Davies.

Significant aspects of the network's internal operation, such as routing, flow control, software design, and network control were developed by a BBN team consisting of Frank Heart, Robert Kahn, Severo Omstein, William Crowther, and David Walden

Although there was considerable technical interchange between the NPL group and those who designed and implemented the ARPANET, the NPL Data Network effort appears to have had little fundamental impact on the design of ARPANET. Such major aspects of the NPL Data Network design as the standard network interface, the routing algorithm, and the software structure of the switching node were largely ignored by the ARPANET designers. There is no doubt, however, that in many less fundamental ways the NPL Data Network had and effect on the design and evolution of the ARPANET.

In mathematical modelling use is made of the theories of queueing processes and of flows in networks, describing the performance of the network in a set of equations. ... The analytic method has been used with success by Kleinrock and others, but only if important simplifying assumptions are made. ... It is heartening in Kleinrock's work to see the good correspondence achieved between the results of analytic methods and those of simulation.

Hierarchical addressing systems for network routing have been proposed by Fultz and, in greater detail, by McQuillan. A recent very full analysis may be found in Kleinrock and Kamoun.

The hierarchical approach is further motivated by theoretical results (e.g., [16]) which show that, by optimally placing separators, i.e., elements that connect levels in the hierarchy, tremendous gain can be achieved in terms of both routing table size and update message churn. ... [16] KLEINROCK, L., AND KAMOUN, F. Hierarchical routing for large networks: Performance evaluation and optimization. Computer Networks (1977).

The Spanish, dark horses, were the first people to have a public network. They'd got a bank network which they craftily turned into a public network overnight, and beat everybody to the post.

The authors wish to thank a number of colleagues for helpful comments during early discussions of international network protocols, especially R. Metcalfe, R. Scantlebury, D. Walden, and H. Zimmerman; D. Davies and L. Pouzin who constructively commented on the fragmentation and accounting issues; and S. Crocker who commented on the creation and destruction of associations.

{{cite book}}: CS1 maint: multiple names: authors list (link) CS1 maint: numeric names: authors list (link){{cite book}}: CS1 maint: numeric names: authors list (link)![]() This article incorporates public domain material from Federal Standard 1037C. General Services Administration. Archived from the original on 2022-01-22.

This article incorporates public domain material from Federal Standard 1037C. General Services Administration. Archived from the original on 2022-01-22.