В разработке продукта конечный пользователь (иногда конечный пользователь ) [a] — это человек, который в конечном итоге использует или должен в конечном итоге использовать продукт. [1] [2] [3] Конечный пользователь отличается от пользователей, которые поддерживают или обслуживают продукт, [4] таких как системные операторы , системные администраторы , администраторы баз данных, [5] специалисты по информационным технологиям (ИТ), специалисты по программному обеспечению и компьютерные техники. Конечные пользователи, как правило, не обладают техническими знаниями или навыками дизайнеров продукта, [6] факт, который дизайнеры легко упускают из виду и забывают: что приводит к функциям, создающим низкую удовлетворенность клиентов. [2] В информационных технологиях конечные пользователи не являются клиентами в обычном смысле — они, как правило, являются сотрудниками клиента. [7] Например, если крупная розничная корпорация покупает пакет программного обеспечения для своих сотрудников, даже если крупная розничная корпорация была клиентом , который приобрел программное обеспечение, конечными пользователями являются сотрудники компании, которые будут использовать программное обеспечение на работе.

Конечные пользователи являются одним из трех основных факторов, способствующих сложности управления информационными системами . Положение конечного пользователя изменилось с положения в 1950-х годах (когда конечные пользователи не взаимодействовали с мэйнфреймом ; компьютерные специалисты программировали и управляли мэйнфреймом) до положения в 2010-х годах, когда конечный пользователь сотрудничает и консультирует управленческую информационную систему и отдел информационных технологий о своих потребностях относительно системы или продукта. Это поднимает новые вопросы, такие как: Кто управляет каждым ресурсом? Какова роль отдела MIS ? и Каковы оптимальные отношения между конечным пользователем и отделом MIS? [8]

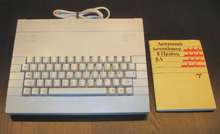

Концепция конечного пользователя впервые появилась в конце 1980-х годов и с тех пор вызвала много споров. Одной из проблем была цель предоставить пользователю больше свободы, добавив расширенные возможности и функции (для более продвинутых пользователей) и добавив больше ограничений (чтобы не дать новичку случайно стереть всю базу данных компании). [9] Это явление появилось как следствие консьюмеризации компьютерных продуктов и программного обеспечения. В 1960-х и 1970-х годах пользователи компьютеров, как правило, были экспертами по программированию и компьютерными учеными . Однако в 1980-х годах, и особенно в середине-конце 1990-х и начале 2000-х годов, обычные люди начали использовать компьютерные устройства и программное обеспечение для личных и рабочих целей. ИТ-специалистам нужно было справляться с этой тенденцией разными способами. В 2010-х годах пользователи теперь хотят иметь больше контроля над системами, которыми они управляют, решать свои собственные проблемы и иметь возможность настраивать системы в соответствии со своими потребностями. Очевидными недостатками были риск повреждения систем и данных, контролируемых пользователями, из-за отсутствия у них знаний о том, как правильно работать с компьютером/программным обеспечением на продвинутом уровне. [10]

Для того, чтобы компании могли привлечь пользователя, им в первую очередь нужно было позаботиться о том, чтобы приспособиться и подумать о конечных пользователях в своих новых продуктах, запусках программного обеспечения и обновлениях. Необходимо было сформировать партнерство между программистами-разработчиками и обычными конечными пользователями, чтобы обе стороны могли максимально эффективно использовать продукты. [11] Ярким примером влияния общественности на требования конечных пользователей были публичные библиотеки. Они были затронуты новыми технологиями во многих отношениях, начиная от оцифровки их карточного каталога, перехода на электронные книги , электронные журналы и предложения онлайн-услуг. Библиотекам пришлось претерпеть множество изменений, чтобы справиться, [12] включая обучение существующих библиотекарей навыкам Web 2.0 и баз данных , найму экспертов по ИТ и программному обеспечению.

.jpg/440px-120625-F-UZ487-014_(7567150378).jpg)

Целью документации для конечного пользователя (например, руководств и справочников по продуктам) является помощь пользователю в понимании определенных аспектов систем и предоставление всех ответов в одном месте. [13] Пользователям доступно много документации, помогающей им понять и правильно использовать определенный продукт или услугу. Из-за того, что доступная информация обычно очень обширна, непоследовательна или неоднозначна (например, руководство пользователя с сотнями страниц, включая руководство по использованию расширенных функций), многие пользователи страдают от информационной перегрузки . Поэтому они не могут выбрать правильный курс действий. Это необходимо учитывать при разработке продуктов и услуг и необходимой документации для них. [14]

Хорошо написанная документация нужна пользователю для ссылки. Некоторые ключевые аспекты такой документации: [13]

Иногда пользователи не обращаются к документации, доступной им по разным причинам, начиная от того, что руководство слишком большое или из-за непонимания жаргона и аббревиатур, которые оно содержит. В других случаях пользователи могут обнаружить, что руководство делает слишком много предположений о том, что пользователь имеет уже имеющиеся знания о компьютерах и программном обеспечении, и поэтому инструкции могут пропускать эти начальные шаги (с точки зрения пользователя). Таким образом, разочарованный пользователь может сообщать о ложных проблемах из-за своей неспособности понять программное обеспечение или компьютерное оборудование. Это, в свою очередь, заставляет компанию сосредоточиться на предполагаемых проблемах вместо того, чтобы сосредоточиться на реальных проблемах программного обеспечения. [15]

В 2010-х годах большое внимание уделяется безопасности и конфиденциальности пользователей. С ростом роли компьютеров в жизни людей люди носят с собой ноутбуки и смартфоны и используют их для планирования встреч, совершения покупок в Интернете с использованием кредитных карт и поиска информации. Эти действия потенциально могут быть замечены компаниями, правительствами или отдельными лицами, что может привести к нарушениям конфиденциальности, краже личных данных , шантажу и другим серьезным проблемам. Кроме того, многие предприятия, от небольших стартапов до огромных корпораций, используют компьютеры и программное обеспечение для проектирования, производства, продвижения на рынок и продажи своих продуктов и услуг, а предприятия также используют компьютеры и программное обеспечение в своих офисных процессах (например, кадры , расчет заработной платы и т. д.). Таким образом, людям и организациям важно знать, что информация и данные, которые они хранят, используют или отправляют по компьютерным сетям или хранят в компьютерных системах, защищены.

Однако разработчики программного и аппаратного обеспечения сталкиваются со многими проблемами при разработке системы, которая может быть как удобной для пользователя , доступной 24/7 практически на любом устройстве, так и по-настоящему безопасной. Утечки безопасности случаются даже у отдельных лиц и организаций, которые применяют меры безопасности для защиты своих данных и информации (например, брандмауэры , шифрование , надежные пароли ). Сложности создания такой безопасной системы возникают из-за того, что поведение людей не всегда рационально или предсказуемо. Даже в очень хорошо защищенной компьютерной системе злоумышленник может позвонить работнику и выдать себя за частного детектива, работающего в компании-разработчике программного обеспечения, и попросить его пароль — нечестный процесс, называемый фишингом . Кроме того, даже в хорошо защищенной системе, если работник решит поместить электронные файлы компании на USB-накопитель, чтобы взять их домой и поработать над ними в выходные (вопреки политике многих компаний), а затем потеряет этот USB-накопитель, данные компании могут быть скомпрометированы. Поэтому разработчикам необходимо создавать интуитивно понятные для пользователя системы, чтобы обеспечить информационную безопасность и безопасность системы. [16]

Другим ключевым шагом к безопасности конечного пользователя является информирование людей и сотрудников об угрозах безопасности и о том, что они могут сделать, чтобы избежать их или защитить себя и организацию. Четкое подчеркивание возможностей и рисков делает пользователей более осведомленными и информированными во время использования ими продуктов.

Вот некоторые ситуации, которые могут подвергнуть пользователя риску:

Даже если меры безопасности на месте сильны, выбор, который делает пользователь, и его/ее поведение оказывают большое влияние на то, насколько на самом деле защищена его информация. Таким образом, информированный пользователь — это тот, кто может защитить и достичь наилучшей безопасности в системе, которую он использует. [17] Из-за важности безопасности конечного пользователя и ее влияния на организации правительство Великобритании разработало руководство для государственного сектора, чтобы помочь государственным служащим узнать, как быть более осведомленными о безопасности при использовании правительственных сетей и компьютеров. Хотя это нацелено на определенный сектор, этот тип образовательных усилий может быть информативным для любого типа пользователей. Это помогает разработчикам соблюдать нормы безопасности, а конечным пользователям осознавать связанные с этим риски. [18] Реймерс и Андерссон провели ряд исследований привычек безопасности конечных пользователей и обнаружили, что тот же тип повторного обучения/тренинга по лучшим практикам безопасности может оказать заметное влияние на восприятие соответствия хорошим привычкам сетевой безопасности конечных пользователей, особенно в отношении вредоносных программ и программ-вымогателей. [19]

В лицензионных соглашениях с конечным пользователем конечный пользователь отличается от реселлера, который устанавливает программное обеспечение, или от организации, которая приобретает и управляет программным обеспечением. [20] [ проверка не удалась ]

Определенные американские оборонные продукты и информация требуют одобрения на экспорт от правительства Соединенных Штатов в соответствии с Правилами международной торговли оружием и Правилами экспортного администрирования . [21] Чтобы получить лицензию на экспорт, экспортер должен указать как конечного пользователя, так и конечное использование для получения сертификата конечного пользователя . [22]

В Великобритании существуют документы, которые сопровождают лицензии на продукты, указанные в заявлениях конечного пользователя. [ необходимо разъяснение ] [23]

в конечном итоге намеревавшееся использовать продукт

Человек, который использует компьютерное приложение, в отличие от тех, кто его разработал.

Термин "конечный пользователь" в отношении товара, услуги или технологии означает лицо, которое получает и в конечном итоге использует товар, услугу или технологию.

Конечные пользователи — это лица, которые выполняют функции приложений. Конечные пользователи включают «параметрических» и обобщенных пользователей функций, но они не являются персоналом поддержки системы.

Одной из важнейших особенностей СУБД является то, что относительно неопытные пользователи, называемые конечными пользователями , уполномочены извлекать информацию из базы данных. Пользователь вводит запрос на клавиатуре терминала, запрашивая у системы базы данных отображение ответа на экране терминала или на печатном листе.

Сторона, которая в конечном итоге использует поставленный продукт или получает выгоду от поставленной услуги. (См. также «клиент».) Конечные пользователи могут быть или не быть также клиентами (которые могут заключать и принимать соглашения или разрешать платежи).