Tor , сокращение от The Onion Router , [6] — бесплатное программное обеспечение с открытым исходным кодом для обеспечения анонимного общения . [7] Он направляет интернет-трафик через бесплатную всемирную добровольную оверлейную сеть , состоящую из более чем семи тысяч ретрансляторов. [8]

Использование Tor затрудняет отслеживание интернет- активности пользователя. Tor защищает личную конфиденциальность, скрывая местоположение пользователя и его использование от любого, кто осуществляет наблюдение за сетью или анализирует трафик . [9] Он защищает свободу пользователя и возможность конфиденциального общения посредством анонимности IP-адреса с использованием выходных узлов Tor. [10]

Основной принцип Tor, луковая маршрутизация , был разработан в середине 1990-х годов сотрудниками исследовательской лаборатории ВМС США математиком Полом Сиверсоном и учеными-компьютерщиками Майклом Ридом и Дэвидом Голдшлагом для защиты коммуникаций американской разведки в Интернете. [11] Луковичная маршрутизация реализуется посредством шифрования на прикладном уровне стека протоколов связи , вложенном подобно слоям луковицы . Альфа -версия Tor, разработанная Сиверсоном и учеными-компьютерщиками Роджером Динглдайном и Ником Мэтьюсоном и названная затем проектом The Onion Routing (который позже получил аббревиатуру «Tor»), была запущена 20 сентября 2002 года . первый публичный релиз состоялся годом позже. [14]

В 2004 году Лаборатория военно-морских исследований выпустила код Tor под свободной лицензией, а Electronic Frontier Foundation (EFF) начал финансировать Динглайна и Мэтьюсона для продолжения его разработки. [12] В 2006 году Дингледин, Мэтьюсон и еще пять человек основали The Tor Project , научно-образовательную некоммерческую организацию со штаб-квартирой в Массачусетсе , отвечающую за поддержание Tor. EFF выступал в качестве финансового спонсора проекта Tor в первые годы его существования, и среди первых финансовых спонсоров были Бюро демократии, прав человека и труда США, а также Международное бюро вещания , Internews , Human Rights Watch , Кембриджский университет , Google и Нидерланды. на базе Stichting NLnet . [15] [16]

За время своего существования Tor были обнаружены и время от времени эксплуатировались различные слабые места. Атаки на Tor — активная область академических исследований [17] [18] , которую приветствует сам проект Tor. [19]

Tor позволяет своим пользователям пользоваться Интернетом, общаться в чате и отправлять мгновенные сообщения анонимно и используется самыми разными людьми как в законных , так и в незаконных целях. [23] Tor, например, использовался преступными организациями, группами хактивизма и правоохранительными органами в перекрестных целях, иногда одновременно; [24] [25] Аналогичным образом, агентства в правительстве США по-разному финансируют Tor ( Госдепартамент США , Национальный научный фонд и – через Совет управляющих по телерадиовещанию, который сам частично финансировал Tor до октября 2012 года – Радио Свободная Азия ) и стремитесь ниспровергнуть его. [26] [11] Tor был одним из дюжины инструментов обхода, оцененных в отчете, финансируемом Freedom House и основанном на опыте пользователей из Китая в 2010 году, включая Ultrasurf , Hotspot Shield и Freegate . [27]

Tor не предназначен для полного решения проблемы анонимности в сети. Tor предназначен не для полного удаления отслеживания, а для уменьшения вероятности того, что сайты будут отслеживать действия и данные обратно пользователю. [28]

Tor также используется для незаконной деятельности. К ним могут относиться защита конфиденциальности или обход цензуры [29] , а также распространение материалов о жестоком обращении с детьми, продажа наркотиков или распространение вредоносного ПО. [30]

Журнал The Economist описал Tor в отношении Биткойна и Шелкового пути как «темный уголок сети». [31] Его атаковали американское Агентство национальной безопасности и британские службы радиосвязи GCHQ , хотя и с незначительным успехом, [26] и более успешно со стороны Британского национального агентства по борьбе с преступностью в ходе операции «Нотариальное заверение». [32] В то же время GCHQ использует инструмент под названием «Shadowcat» для «сквозного зашифрованного доступа к VPS через SSH с использованием сети Tor». [33] [34] Tor может использоваться для анонимной клеветы, несанкционированной утечки конфиденциальной информации, нарушения авторских прав , распространения незаконного контента сексуального характера, [35] [36] [37] продажи контролируемых веществ , [38] оружия и кражи номера кредитных карт, [39] отмывание денег , [40] банковское мошенничество, [41] мошенничество с кредитными картами , кража личных данных и обмен фальшивой валюты ; [42] Черный рынок использует инфраструктуру Tor, по крайней мере частично, в сочетании с Биткойном. [24] Его также использовали для блокировки устройств Интернета вещей . [43]

В своей жалобе на Росса Уильяма Ульбрихта из Silk Road Федеральное бюро расследований США признало, что Tor «известен законным использованием». [44] [45] По данным CNET , функция анонимности Tor «одобрена Electronic Frontier Foundation (EFF) и другими группами по защите гражданских свобод как метод общения информаторов и правозащитников с журналистами». [46] Руководство EFF по самозащите от наблюдения включает описание того, как Tor вписывается в более широкую стратегию защиты конфиденциальности и анонимности. [47]

В 2014 году Ева Гальперин из EFF рассказала Businessweek , что «самая большая проблема Tor — это пресса. Никто не слышал о том случае, когда кого-то не преследовал их обидчик. Они слышали, как кому-то сошло с рук скачивание детской порнографии». [48]

Проект Tor утверждает, что среди пользователей Tor есть «обычные люди», которые хотят сохранить конфиденциальность своей деятельности в Интернете от веб-сайтов и рекламодателей, люди, обеспокоенные кибершпионом, а также пользователи, уклоняющиеся от цензуры, такие как активисты, журналисты и военные специалисты. В ноябре 2013 года у Tor было около четырех миллионов пользователей. [49] По данным Wall Street Journal , в 2012 году около 14% трафика Tor было связано с Соединенными Штатами, при этом второй по величине пользовательской базой были люди из «стран с интернет-цензурой». [50] Tor все чаще используется жертвами домашнего насилия , а также социальными работниками и агентствами, которые им помогают, даже несмотря на то, что работники приютов могли иметь или не иметь профессиональную подготовку по вопросам кибербезопасности. [51] Однако при правильном использовании он предотвращает цифровое преследование, которое усилилось из-за преобладания цифровых медиа в современной онлайн- жизни. [52] Наряду с SecureDrop , Tor используется такими новостными организациями, как The Guardian , The New Yorker , ProPublica и The Intercept , для защиты конфиденциальности информаторов. [53]

В марте 2015 года Парламентское управление науки и технологий опубликовало брифинг, в котором говорилось, что «существует широко распространенное мнение о том, что полный запрет онлайн-систем анонимности не рассматривается как приемлемый вариант политики в Великобритании» и что «даже если бы это было так, быть техническими проблемами». В отчете далее отмечается, что Tor «играет лишь незначительную роль в онлайн-просмотре и распространении непристойных изображений детей» (отчасти из-за присущей ему задержки); рекламировалось его использование Internet Watch Foundation , полезность его луковых сервисов для информаторов и обход Великого китайского файрвола . [54]

Исполнительный директор Tor Эндрю Льюман также заявил в августе 2014 года, что агенты АНБ и GCHQ анонимно предоставили Tor отчеты об ошибках. [55]

Часто задаваемые вопросы по проекту Tor предлагают подтверждающие причины поддержки EFF:

Преступники уже могут совершать плохие поступки. Поскольку они готовы нарушать законы, у них уже есть множество вариантов, обеспечивающих лучшую конфиденциальность, чем Tor...

Цель Tor — обеспечить защиту обычных людей, которые хотят соблюдать закон. Сейчас только преступники имеют право на конфиденциальность, и нам нужно это исправить...

Так что да, преступники теоретически могут использовать Tor, но у них уже есть варианты получше, и маловероятно, что удаление Tor из мира остановит их от своих плохих дел. В то же время Tor и другие меры конфиденциальности могут помочь бороться с кражей личных данных, физическими преступлениями, такими как преследование, и так далее.

— Часто задаваемые вопросы по проекту Tor [56]

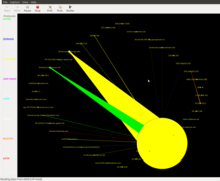

Tor стремится скрыть личности своих пользователей и их онлайн-активность от наблюдения и анализа трафика, разделив идентификацию и маршрутизацию. Это реализация луковой маршрутизации , которая шифрует, а затем случайным образом передает сообщения через сеть ретрансляторов, управляемую добровольцами по всему миру. Эти луковые маршрутизаторы используют многоуровневое шифрование (отсюда и метафора «луковица») для обеспечения идеальной прямой секретности между ретрансляторами, тем самым обеспечивая пользователям анонимность в сетевом расположении. Эта анонимность распространяется и на размещение устойчивого к цензуре контента с помощью функции анонимного лукового сервиса Tor. [57] Кроме того, сохраняя в секрете некоторые входные реле (мостовые реле), пользователи могут избежать интернет-цензуры , которая основана на блокировке общедоступных ретрансляторов Tor. [58]

Поскольку IP-адрес отправителя и получателя не являются открытым текстом на любом этапе пути, любой, кто подслушивает в любой точке канала связи, не может напрямую идентифицировать оба конца. Более того, получателю кажется, что инициатором сообщения является последний узел Tor (называемый выходным узлом), а не отправитель.

Приложения пользователя Tor, поддерживающие SOCKS, можно настроить для направления сетевого трафика через интерфейс SOCKS экземпляра Tor, который прослушивает TCP-порт 9050 (для автономного Tor) или 9150 (для пакета Tor Browser) на localhost . [59] Tor периодически создает виртуальные каналы через сеть Tor, через которые он может мультиплексировать и направлять этот трафик к месту назначения. Попав внутрь сети Tor, трафик передается от маршрутизатора к маршрутизатору по каналу, в конечном итоге достигая выходного узла, после чего пакет открытого текста становится доступным и пересылается в исходное место назначения. Если смотреть со стороны пункта назначения, кажется, что трафик исходит от выходного узла Tor.

Независимость приложений Tor отличает его от большинства других анонимных сетей: он работает на уровне потока протокола управления передачей (TCP). Приложения, трафик которых обычно анонимизируется с помощью Tor, включают Интернет-чат (IRC), обмен мгновенными сообщениями и просмотр Всемирной паутины .

Tor также может обеспечивать анонимность веб-сайтов и других серверов. Серверы, настроенные на получение входящих подключений только через Tor, называются луковыми сервисами (ранее — скрытыми сервисами ). [60] Вместо того, чтобы раскрывать IP-адрес сервера (и, следовательно, его сетевое местоположение), доступ к луковому сервису осуществляется через его луковый адрес , обычно через браузер Tor. Сеть Tor распознает эти адреса, просматривая соответствующие им открытые ключи и точки внедрения в распределенной хеш-таблице внутри сети. Он может маршрутизировать данные к луковым службам и обратно, даже если они размещены за брандмауэрами или трансляторами сетевых адресов (NAT), сохраняя при этом анонимность обеих сторон. Tor необходим для доступа к этим луковым сервисам. [61]

Луковые сервисы были впервые определены в 2003 году [62] и развернуты в сети Tor с 2004 года. [63] За исключением базы данных, в которой хранятся дескрипторы луковых сервисов, [64] Tor децентрализован по своей конструкции; не существует прямого читаемого списка всех луковых сервисов, хотя ряд луковых сервисов каталогизирует общеизвестные луковые адреса. [ нужна цитация ] TorSearch — это поисковая система в Интернете , которая индексирует страницы, чтобы помочь найти контент на веб-сайтах, расположенных в сети Tor. [65]

Поскольку луковые сервисы полностью направляют свой трафик через сеть Tor, соединение с луковым сервисом шифруется сквозным образом и не подлежит подслушиванию. Однако существуют проблемы безопасности, связанные с луковыми сервисами Tor. Например, сервисы, доступные через луковые сервисы Tor и общедоступный Интернет, подвержены корреляционным атакам и, следовательно, не могут быть полностью скрыты. К другим ловушкам относятся неправильно настроенные службы (например, идентификационная информация, включенная по умолчанию в ответы об ошибках веб-сервера), статистика работоспособности и простоя, атаки на пересечение и ошибки пользователя. [64] [66] Программа OnionScan с открытым исходным кодом , написанная независимым исследователем безопасности Сарой Джейми Льюис , всесторонне проверяет луковые сервисы на наличие многочисленных недостатков и уязвимостей. [67]

Доступ к сервисам Onion также можно получить из стандартного веб-браузера без подключения клиента к сети Tor, используя такие сервисы, как Tor2web . [68] Популярные источники ссылок .onion включают Pastebin , Twitter , Reddit и другие интернет-форумы . [69]

Как и все современные анонимные сети с малой задержкой , Tor не может и не пытается защитить от мониторинга трафика на границах сети Tor (т. е. трафика, входящего в сеть и выходящего из нее). Хотя Tor обеспечивает защиту от анализа трафика , он не может предотвратить подтверждение трафика (также называемое сквозной корреляцией ). [70] [71]

Исследование, проведенное в 2009 году Регенсбургским университетом, показало, что Tor и альтернативная сетевая система JonDonym (Java Anon Proxy, JAP) считаются более устойчивыми к методам снятия отпечатков пальцев веб-сайтов, чем другие протоколы туннелирования . [72]

Причина этого в том, что обычным протоколам VPN с одним переходом не требуется восстанавливать пакетные данные почти так же часто, как службам с несколькими переходами, таким как Tor или JonDonym. Снятие отпечатков пальцев веб-сайтов обеспечило точность идентификации HTTP- пакетов в обычных протоколах VPN более чем на 90% по сравнению с Tor, который дал точность только 2,96%. Однако некоторые протоколы, такие как OpenSSH и OpenVPN, требуют большого объема данных для идентификации HTTP-пакетов. [73]

Исследователи из Мичиганского университета разработали сетевой сканер, позволяющий идентифицировать 86% действующих «мостов» Tor за одно сканирование. [74]

Как и многие децентрализованные системы, Tor полагается на механизм консенсуса для периодического обновления своих текущих рабочих параметров, которые для Tor являются параметрами сети, например, какие узлы являются хорошими/плохими ретрансляторами, выходами, охраной и сколько трафика каждый может обработать. Архитектура Tor для принятия решения о консенсусе опирается на небольшое количество узлов управления каталогами, голосующих за текущие параметры сети. В настоящее время существует восемь узлов управления каталогами, и их состояние публично контролируется. [75] IP-адреса узлов управления жестко запрограммированы в каждом клиенте Tor. Авторитетные узлы голосуют каждый час за обновление консенсуса, а клиенты загружают самый последний консенсус при запуске. [76] [77] [78] Атака на перегрузку сети, такая как DDoS , может помешать взаимодействию узлов консенсуса и, таким образом, предотвратить голосование за обновление консенсуса. [ нужна цитата ]

Если одна и та же автономная система (AS), отвечающая хотя бы частично за маршрутизацию пакетов, присутствует на обоих сегментах пути от клиента до входного ретранслятора и от выходного ретранслятора до пункта назначения, такая AS может статистически коррелировать трафик на входном и выходном сегментах путь (т.е. подтверждение трафика) и потенциально определить пункт назначения, с которым общался клиент. В 2012 году LASTor предложил метод прогнозирования набора потенциальных AS на этих двух сегментах и последующего исключения выбора этого пути во время алгоритма выбора пути на стороне клиента. В этой статье они также уменьшают задержку, выбирая более короткие географические пути между клиентом и пунктом назначения. [79]

В сентябре 2007 года Дэн Эгерстад, шведский консультант по безопасности, сообщил, что он перехватывал имена пользователей и пароли для учетных записей электронной почты, управляя и контролируя выходные узлы Tor. [80] Поскольку Tor не может шифровать трафик между выходным узлом и целевым сервером, любой выходной узел может перехватить трафик, проходящий через него, который не использует сквозное шифрование, такое как Secure Sockets Layer (SSL) или Безопасность транспортного уровня (TLS). Хотя это по своей сути не может нарушить анонимность источника, трафик, перехваченный таким образом злонамеренными операторами выходных узлов Tor, может раскрыть информацию об источнике либо в полезной нагрузке, либо в данных протокола. [81] Более того, Эгерстад с осторожностью относится к возможной подрывной деятельности Tor со стороны спецслужб: [82]

Если вы на самом деле посмотрите, где размещены эти узлы Tor и насколько они велики, то увидите, что некоторые из этих узлов стоят тысячи долларов каждый месяц только за размещение, потому что они используют большую пропускную способность, это сверхмощные серверы и так далее. Кто будет платить за это и оставаться анонимным?

В октябре 2019 года исследователь Tor обнаружил, что по крайней мере с 2017 года существовали сотни весьма подозрительных узлов входа, ретрансляции и выхода, управляемых неизвестной группой, в беспрецедентном масштабе. [83] [84] [85] Утверждалось, что такое количество серверов может представлять риск атаки Сивиллы , поскольку оно может отображать маршруты пользователей Tor внутри сети, увеличивая риск деанонимизации. [86] [83] [84] В какой-то момент работало около 900 узлов, а к ноябрю 2021 года около 600 из них были удалены. [87] [83] [84] Хотя это событие описывается как попытка деанонимизации, мотивы и результаты этого, возможно, продолжающегося мероприятия, до сих пор неизвестны. [83] [84]

В октябре 2011 года исследовательская группа из ESIEA заявила, что нашла способ скомпрометировать сеть Tor путем расшифровки передаваемых по ней сообщений. [88] [89] Описанный ими метод требует создания карты узлов сети Tor, контроля одной трети из них, а затем получения их ключей шифрования и начальных значений алгоритма . Затем, используя эти известные ключи и начальные числа, они заявляют о возможности расшифровать два уровня шифрования из трех. Они утверждают, что взломали третий ключ с помощью статистической атаки. Чтобы перенаправить трафик Tor на контролируемые ими узлы, они использовали атаку типа «отказ в обслуживании» . Ответ на это заявление был опубликован в официальном блоге Tor, в котором говорится, что слухи о компрометации Tor сильно преувеличены. [90]

Существует два метода атаки с анализом трафика: пассивный и активный. При использовании метода пассивного анализа трафика злоумышленник извлекает функции из трафика определенного потока на одной стороне сети и ищет эти функции на другой стороне сети. При активном методе анализа трафика злоумышленник изменяет тайминги пакетов потока в соответствии с определенным шаблоном и ищет этот шаблон на другой стороне сети; следовательно, злоумышленник может связать потоки на одной стороне с другой стороной сети и нарушить ее анонимность. [ неудачная проверка ] [91] Показано, что, хотя к пакетам добавляется временной шум, существуют активные методы анализа трафика, устойчивые к такому шуму. [ нужна проверка ] [91]

Стивен Мердок и Джордж Данезис из Кембриджского университета представили на симпозиуме IEEE 2005 года статью о безопасности и конфиденциальности, посвященную методам анализа трафика, которые позволяют злоумышленникам, имеющим лишь частичное представление о сети, сделать вывод, какие узлы используются для ретрансляции анонимных потоков. . [92] Эти методы значительно снижают анонимность, обеспечиваемую Tor. Мердок и Данезис также показали, что в противном случае несвязанные потоки могут быть связаны с одним и тем же инициатором. Однако эта атака не может раскрыть личность исходного пользователя. [92] Мердок сотрудничает и финансируется Tor с 2006 года .

Операторы интернет-сайтов имеют возможность блокировать трафик от выходных узлов Tor или предлагать пользователям Tor ограниченную функциональность. Например, обычно невозможно редактировать Википедию при использовании Tor или при использовании IP-адреса, который также используется выходным узлом Tor. BBC блокирует IP-адреса всех известных выходных узлов Tor из своего сервиса iPlayer , хотя невыходные реле и мосты не блокируются. [93]

В марте 2011 года исследователи из Французского института исследований в области компьютерных наук и автоматизации имени Рокенкура ( Institut national de recherche en informationatique et en autotique , INRIA) задокументировали атаку, способную раскрыть IP-адреса пользователей BitTorrent в сети Tor. «Атака «плохого яблока»» использует конструкцию Tor и использует небезопасное приложение, используемое для связывания одновременного использования безопасного приложения с IP-адресом соответствующего пользователя Tor. Один метод атаки зависит от контроля выходного узла или перехвата ответов трекера, тогда как вторичный метод атаки частично основан на статистическом использовании отслеживания распределенной хэш-таблицы . [94] По данным исследования: [94]

Результаты, представленные в исследовательской статье по атаке bad apple, основаны на атаке, предпринятой авторами исследования против сети Tor. Атака была нацелена на шесть выходных узлов, продолжалась двадцать три дня и выявила в общей сложности 10 000 IP-адресов активных пользователей Tor. Это исследование важно, поскольку это первая задокументированная атака, нацеленная на приложения P2P для обмена файлами в Tor. [94] BitTorrent может генерировать до 40% всего трафика Tor. [95] Кроме того, атака «плохое яблоко» эффективна против небезопасного использования любого приложения через Tor, а не только BitTorrent. [94]

Янсен и др. , опишите DDoS- атаку, направленную на программное обеспечение узла Tor, а также способы защиты от этой атаки и ее вариантов. Атака работает с использованием сговора клиента и сервера и заполнения очередей выходного узла до тех пор, пока на узле не закончится память и, следовательно, он не сможет обслуживать других (настоящих) клиентов. Атакуя таким образом значительную часть выходных узлов, злоумышленник может ухудшить работу сети и увеличить вероятность того, что цели будут использовать узлы, контролируемые злоумышленником. [96]

Ошибка Heartbleed OpenSSL нарушила работу сети Tor на несколько дней в апреле 2014 года, пока приватные ключи были обновлены. Проект Tor рекомендовал операторам ретрансляторов Tor и операторам луковых служб отзывать и генерировать новые ключи после исправления OpenSSL, но отметил, что ретрансляторы Tor используют два набора ключей, а многоскачковая конструкция Tor сводит к минимуму влияние использования одного ретранслятора. [97] Пятьсот восемьдесят шесть реле, которые позже оказались подвержены ошибке Heartbleed, были отключены в качестве меры предосторожности. [98] [99] [100] [101]

30 июля 2014 года проект Tor выпустил рекомендацию по безопасности «Атака с ранним подтверждением трафика», в которой проект обнаружил группу ретрансляторов, которые пытались деанонимизировать пользователей и операторов луковых сервисов. [102] Таким образом, атакующий узел каталога луковой службы изменил заголовки ретранслируемых ячеек, пометив их как ячейки «ретрансляции» или «ранней ретрансляции» по-разному, чтобы закодировать дополнительную информацию, и отправил их обратно запрашивающему пользователю/оператору. Если узел охраны/входа пользователя/оператора также был частью атакующих ретрансляторов, атакующие ретрансляторы могли бы получить возможность перехватить IP-адрес пользователя/оператора вместе с информацией луковой службы, которую запрашивал пользователь/оператор. Атакующие ретрансляторы были достаточно стабильными, чтобы их можно было обозначить как «подходящие в качестве скрытого служебного каталога» и «подходящие для защиты входа»; следовательно, как пользователи луковых служб, так и луковые службы могли использовать эти ретрансляторы в качестве защитных устройств и скрытых узлов каталога служб. [103]

Атакующие узлы присоединились к сети в начале года, 30 января, а проект удалил их 4 июля. [103] Хотя начало атаки неясно, проект предполагал, что в период с февраля по июль IP-адреса пользователей и операторов луковых сервисов могли быть раскрыты. [104]

Помимо удаления атакующих ретрансляторов из сети, в проекте упоминались следующие меры по смягчению последствий:

В ноябре 2014 года после операции Onymous , в результате которой было произведено 17 арестов по всему миру, появились предположения о том, что была использована слабость Tor. Представитель Европола умалчивал об использованном методе, заявив: « Это то, что мы хотим сохранить для себя. То, как мы это делаем, мы не можем поделиться со всем миром, потому что мы хотим делать это снова и снова и [ 110] Источник BBC упомянул о «техническом прорыве» [111] , который позволил отслеживать физическое местоположение серверов, а первоначальное количество зараженных сайтов привело к предположениям об эксплойте . Эндрю Льюман, представитель проекта Tor, преуменьшил эту возможность, предположив, что выполнение более традиционной полицейской работы более вероятно. [112] [113]

В ноябре 2015 года судебные документы по этому вопросу [114] касались вопросов этики исследований в области безопасности [115] [ нужен неосновной источник ] и права не подвергаться необоснованному обыску, гарантированного Четвертой поправкой США . [116] [ ненадежный источник? ] Более того, документы, наряду с экспертными заключениями, [ кто? ] также может указывать на связь между сетевой атакой и операцией правоохранительных органов, включая:

В своем анализе, опубликованном 31 июля, помимо поднятия этических вопросов, Фельтен также поставил под сомнение выполнение целей CERT/CC, которые заключались в предотвращении атак, информировании разработчиков об уязвимостях и, в конечном итоге, информировании общественности. Потому что в данном случае сотрудники CERT/CC сделали противоположное: провели крупномасштабную длительную атаку, скрывая информацию об уязвимостях от разработчиков и скрывая ту же информацию от общественности. [117] [ ненадежный источник? ] CERT/CC — это некоммерческая исследовательская организация в области компьютерной безопасности, финансируемая государством через федеральное правительство США . [ нужна ссылка ] [118]

В марте 2016 года исследователь безопасности из Барселоны продемонстрировал лабораторные методы, использующие измерение времени с помощью JavaScript на уровне 1 миллисекунды [119] , которые потенциально могут идентифицировать и сопоставлять уникальные движения мыши пользователя , при условии, что пользователь посетил тот же веб-сайт «отпечатков пальцев». как с браузером Tor, так и с обычным браузером. [ нужна цитата ] Это доказательство концепции использует проблему «изменения времени с помощью JavaScript», которая была открытой заявкой в проекте Tor в течение десяти месяцев. [120]

В 2015 году администраторы даркнет -рынка Agora объявили, что отключают сайт в ответ на недавно обнаруженную уязвимость безопасности в Tor. Они не сказали, в чем заключалась уязвимость, но Wired предположил, что это была «атака с использованием отпечатков пальцев», представленная на конференции по безопасности USENIX . [121] [122]

Исследование показало, что «решения для анонимизации лишь частично защищают от выбора цели, что может привести к эффективному наблюдению», поскольку они обычно «не скрывают объем информации, необходимой для выбора цели». [123]

Основная реализация Tor написана преимущественно на C. [124]

Браузер Tor [128] — это веб-браузер , обеспечивающий доступ к сети Tor. Он был создан Стивеном Дж. Мердоком [129] как пакет Tor Browser [129] и анонсирован в январе 2008 года . [130] Tor Browser состоит из модифицированного веб-браузера Mozilla Firefox ESR, TorButton, TorLauncher, NoScript и прокси-сервера Tor. [131] [132] Пользователи могут запускать браузер Tor со съемных носителей . Он может работать под управлением Microsoft Windows , macOS , Android и Linux . [133]

Поисковая система по умолчанию — DuckDuckGo (до версии 4.5 по умолчанию использовался Startpage.com ). Браузер Tor автоматически запускает фоновые процессы Tor и маршрутизирует трафик через сеть Tor. По завершении сеанса браузер удаляет конфиденциальные данные, такие как файлы cookie HTTP и историю просмотров. [132] Это эффективно снижает вероятность веб-отслеживания и снятия отпечатков пальцев на холсте , а также помогает предотвратить создание пузырьков фильтров . [ нужна цитата ]

Чтобы разрешить загрузку из мест, где доступ к URL-адресу проекта Tor может быть рискованным или заблокированным, поддерживается репозиторий GitHub со ссылками на выпуски, размещенные в других доменах. [134]

В 2011 году голландский орган , расследующий детскую порнографию, обнаружил IP-адрес сайта лукового сервиса Tor под названием «Pedoboard» из незащищенной учетной записи администратора и передал его ФБР , которое отследило его до Аарона МакГрата. После года слежки ФБР начало « Операцию Торпедо », в результате которой МакГрат был арестован и позволил им установить вредоносное ПО Network Investigative Technique (NIT) на серверы для получения информации от пользователей трех сайтов луковых сервисов, которые контролировал МакГрат. [135] Этот метод, использующий уязвимость браузера Firefox/Tor, который был исправлен и нацелен на пользователей, которые не обновились, заключался в том, что Flash- приложение отправляло IP-адрес пользователя обратно на сервер ФБР, [136] [137] [138] [139] и привело к выявлению как минимум 25 пользователей из США, а также многочисленных пользователей из других стран. [140] Макграт был приговорен к 20 годам тюремного заключения в начале 2014 года. По меньшей мере 18 других пользователей, включая бывшего исполняющего обязанности директора HHS по кибербезопасности, были приговорены по последующим делам. [141] [142]

В августе 2013 года было обнаружено [143] [144] , что браузеры Firefox во многих старых версиях Tor Browser Bundle были уязвимы для атаки с использованием шелл-кода с использованием JavaScript , поскольку по умолчанию NoScript не был включен. [145] Злоумышленники использовали эту уязвимость для извлечения MAC- и IP-адресов пользователей, а также имен компьютеров Windows. [146] [147] [148] В новостях сообщалось, что это связано с операцией Федерального бюро расследований (ФБР), направленной против владельца Freedom Hosting Эрика Эоина Маркеса, который был арестован на основании предварительного ордера на экстрадицию, выданного судом США 29 июля. [149] ФБР экстрадировало Маркеса из Ирландии в штат Мэриленд по 4 обвинениям: распространение; сговор с целью распространения; и реклама детской порнографии , а также пособничество и подстрекательство к рекламе детской порнографии. [150] В ордере утверждалось, что Маркес был «крупнейшим пособником детской порнографии на планете». [151] [152] [ для проверки нужна цитата ] ФБР признало факт нападения в судебном документе от 12 сентября 2013 года в Дублине ; [153] Дальнейшие технические подробности из обучающей презентации, опубликованные Эдвардом Сноуденом, раскрыли кодовое название эксплойта как «EgotisticalGiraffe». [154]

В 2022 году исследователи «Лаборатории Касперского» обнаружили, что при поиске «Tor Browser» на китайском языке на YouTube один из URL-адресов , представленных под самым популярным видео на китайском языке, на самом деле указывал на вредоносное ПО, замаскированное под Tor Browser. После установки он сохраняет историю просмотров и данные форм, которые подлинный Tor забыл по умолчанию, и даже загружает вредоносные компоненты на компьютеры с IP-адресами в Китае. Исследователи «Лаборатории Касперского» отметили, что вредоносное ПО не крадет данные с целью продажи с целью получения прибыли, а предназначено для идентификации пользователей. [155]

29 октября 2015 года проект Tor выпустил бета-версию Tor Messenger, программу обмена мгновенными сообщениями на основе Instantbird со встроенными и используемыми по умолчанию Tor и OTR . [156] Как и Pidgin и Adium , Tor Messenger поддерживает множество различных протоколов обмена мгновенными сообщениями; однако он выполняет это, не полагаясь на libpurple , вместо этого реализуя все протоколы чата на безопасном для памяти языке JavaScript. [159] [160]

По словам Люсиана Армасу из Toms Hardware, в апреле 2018 года проект Tor закрыл проект Tor Messenger по трем причинам: разработчики «Instabird» [ sic ] прекратили поддержку своего собственного программного обеспечения, ограниченность ресурсов и известные проблемы с метаданными. [161] Разработчики Tor Messenger объяснили, что преодоление любых уязвимостей, обнаруженных в будущем, будет невозможно из-за того, что проект опирается на устаревшие программные зависимости. [162]

В 2016 году разработчик Tor Майк Перри анонсировал прототип смартфона с поддержкой Tor на базе CopperheadOS . Это было задумано как направление для Tor на мобильных устройствах. Проект назывался «Миссия невероятная». Тогдашний ведущий разработчик Copperhead Дэниел Микей приветствовал прототип. [163]

BitTorrent-клиент Vuze ( ранее Azureus) , [164] система анонимного обмена сообщениями Bitmessage , [165] и мессенджер TorChat включают поддержку Tor. Мессенджер Briar по умолчанию маршрутизирует все сообщения через Tor. OnionShare позволяет пользователям обмениваться файлами с помощью Tor. [166]

The Guardian Project активно разрабатывает бесплатный набор приложений и прошивок с открытым исходным кодом для операционной системы Android , призванный повысить безопасность мобильной связи. [167] Приложения включают клиент обмена мгновенными сообщениями ChatSecure , [168] Реализация Orbot Tor [169] (также доступна для iOS), [170] Orweb (снят с производства) мобильный браузер с повышенной конфиденциальностью, [171] [172] Orfox, мобильный аналог Tor Browser, надстройка ProxyMob Firefox , [173] и ObscuraCam. [174]

Onion Browser [175] — это веб-браузер с открытым исходным кодом, повышающий конфиденциальность для iOS , который использует Tor. [176] Оно доступно в iOS App Store , [177] а исходный код доступен на GitHub . [178]

Brave добавила поддержку Tor в режим приватного просмотра своего настольного браузера . [179] [180]

Некоторые операционные системы, ориентированные на безопасность, широко используют Tor. К ним относятся Hardened Linux From Scratch , Incognito , Liberté Linux , Qubes OS , Subgraph , Parrot OS , Tails , Tor-ramdisk и Whonix . [181]

Tor получил высокую оценку за обеспечение конфиденциальности и анонимности уязвимым пользователям Интернета, таким как политические активисты, опасающиеся слежки и ареста, обычные пользователи Интернета, стремящиеся обойти цензуру, и люди, которым угрожали насилием или оскорблениями со стороны сталкеров. [183] [184] Агентство национальной безопасности США (АНБ) назвало Tor «королём высокозащищённой интернет-анонимности с малой задержкой», [26] а журнал BusinessWeek назвал его «возможно, самым эффективным средством борьбы с усилия спецслужб по всему миру по онлайн-наблюдению». [11] Другие средства массовой информации описывают Tor как «сложный инструмент обеспечения конфиденциальности», [185] «простой в использовании» [186] и «настолько безопасный, что даже самые изощренные в мире электронные шпионы не придумали, как его взломать». [48]

Сторонники Tor заявляют, что он поддерживает свободу выражения мнений , в том числе в странах, где Интернет подвергается цензуре, защищая конфиденциальность и анонимность пользователей. Математическая основа Tor позволяет охарактеризовать его как «действующий как часть инфраструктуры , и правительства, естественно, вынуждены платить за инфраструктуру, которую они хотят использовать». [187]

Первоначально проект был разработан по поручению разведывательного сообщества США, продолжает получать финансирование правительства США и подвергается критике как «больше напоминающий проект-призрак, чем инструмент, разработанный культурой, которая ценит подотчетность и прозрачность». [188] По состоянию на 2012 год [update]80% годового бюджета проекта Tor в размере 2 миллионов долларов поступило от правительства США , при этом Государственный департамент США , Совет управляющих по телерадиовещанию и Национальный научный фонд выступили в качестве основных спонсоров, [189] стремясь " помогать защитникам демократии в авторитарных государствах». [190] Другие государственные источники финансирования включают DARPA , Военно-морскую исследовательскую лабораторию США и правительство Швеции . [191] [192] Некоторые полагают, что правительство ценит приверженность Tor свободе слова и использует даркнет для сбора разведывательной информации. [193] [ для проверки нужна цитата ] Tor также получает финансирование от неправительственных организаций , включая Human Rights Watch , и частных спонсоров, включая Reddit и Google . [194] Динглдайн сказал, что средства Министерства обороны США больше похожи на исследовательский грант , чем на контракт на закупки . Исполнительный директор Tor Эндрю Льюман заявил, что, хотя сервис Tor и принимает средства от федерального правительства США, он не сотрудничал с АНБ для раскрытия личности пользователей. [195]

Критики говорят, что Tor не так безопасен, как утверждается, [196] указывая на расследования правоохранительных органов США и закрытие сайтов, использующих Tor, таких как веб-хостинговая компания Freedom Hosting и онлайн-рынок Silk Road . [188] В октябре 2013 года, проанализировав документы, обнародованные Эдвардом Сноуденом, The Guardian сообщила, что АНБ неоднократно пыталось взломать Tor, но ему не удалось взломать его основную систему безопасности, хотя оно добилось определенных успехов в атаках на компьютеры отдельных пользователей Tor. [26] The Guardian также опубликовала в 2012 году секретный слайд-презентацию АНБ под названием «Tor Stinks», в которой говорилось: «Мы никогда не сможем постоянно деанонимизировать всех пользователей Tor», но «с помощью ручного анализа мы можем определить анонимизировать очень небольшую часть пользователей Tor». [197] Аресты пользователей Tor обычно происходят из-за человеческой ошибки, а не из-за взлома или взлома основной технологии. [198] Например, 7 ноября 2014 г. совместная операция ФБР, расследований ICE внутренней безопасности и европейских правоохранительных органов привела к 17 арестам и конфискации 27 сайтов, содержащих 400 страниц. [199] [ сомнительно ] В конце 2014 года отчет Der Spiegel с использованием нового кэша утечек Сноудена показал, однако, что по состоянию на 2012 год [update]АНБ считало Tor сам по себе «серьезной угрозой» для своей миссии, и при его использовании в сочетании с другими инструментами конфиденциальности, такими как OTR , Cspace, ZRTP , RedPhone , Tails и TrueCrypt , было оценено как «катастрофическое», что привело к «почти полной потере/отсутствию понимания целевых коммуникаций, присутствия...» [200 ] [201]

В марте 2011 года проект Tor получил награду Фонда свободного программного обеспечения 2010 года за проекты социальной пользы. В цитате говорилось: «Используя бесплатное программное обеспечение, Tor позволил примерно 36 миллионам человек во всем мире ощутить свободу доступа и выражения мнений в Интернете, сохраняя при этом контроль над своей конфиденциальностью и анонимностью. Его сеть оказалась решающей в диссидентских движениях в обеих странах. Иран , а в последнее время и Египет ». [202]

В 2011 году Иран пытался заблокировать Tor как минимум дважды. Одна попытка просто заблокировала все серверы с сертификатами безопасности, срок действия которых истекает в течение двух часов; это было успешным менее чем за 24 часа. [203] [204]

В 2012 году журнал Foreign Policy включил Динглдина, Мэтьюсона и Сайверсона в список 100 лучших мыслителей мира «за то, что они сделали Интернет безопасным для информаторов». [205]

В 2013 году Джейкоб Аппельбаум описал Tor как «часть экосистемы программного обеспечения, которая помогает людям восстановить и восстановить свою автономию. Он работает, открыт и поддерживается большим сообществом, охватывающим все сферы жизни». [206]

В июне 2013 года информатор Эдвард Сноуден использовал Tor для отправки информации о PRISM в The Washington Post и The Guardian . [207]

В 2014 году российское правительство предложило контракт на сумму 111 тысяч долларов на «изучение возможности получения технической информации о пользователях и пользовательском оборудовании в анонимной сети Tor». [208] [209]

В сентябре 2014 года в ответ на сообщения о том, что Comcast отговаривает клиентов использовать браузер Tor, Comcast опубликовал публичное заявление: «У нас нет политики в отношении Tor, любого другого браузера или программного обеспечения». [210]

В октябре 2014 года проект Tor нанял фирму по связям с общественностью Thomson Communications, чтобы улучшить свой общественный имидж (особенно в отношении терминов «темная сеть» и «скрытые сервисы», которые многие считают проблематичными) и обучить журналистов техническим аспектам. из Тора. [211]

Турция заблокировала загрузку браузера Tor из проекта Tor. [212]

В июне 2015 года специальный докладчик Управления Верховного комиссара ООН по правам человека особо упомянул Tor в контексте дебатов в США о разрешении так называемых бэкдоров в программах шифрования для правоохранительных целей [213] в интервью для The Washington Post .

В июле 2015 года проект Tor объявил об альянсе с проектом «Свобода библиотек» для создания выходных узлов в публичных библиотеках. [214] [215] Пилотная программа, которая установила промежуточный ретранслятор, работающий на избыточной полосе пропускания, предоставляемой библиотекой Килтона в Ливане, штат Нью-Гэмпшир , что сделало ее первой библиотекой в США, разместившей узел Tor, была ненадолго приостановлена. когда местный городской менеджер и заместитель шерифа выразили обеспокоенность по поводу стоимости защиты ордеров на обыск информации, проходящей через выходной узел Tor. Хотя Министерство внутренней безопасности (DHS) предупредило власти Нью-Гэмпшира о том, что Tor иногда используется преступниками, заместитель начальника полиции Ливана и заместитель городского менеджера заявили, что никакого давления с целью применения силы к библиотеке не применялось, и Служба была восстановлена 15 сентября 2015 года. [216] Член Палаты представителей США Зои Лофгрен (демократ от Калифорнии) 10 декабря 2015 года опубликовала письмо, в котором она просила DHS разъяснить свои процедуры, заявив, что «хотя Публичная библиотека Килтона Правление в конечном итоге проголосовало за восстановление ретранслятора Tor, я не менее обеспокоен возможностью того, что сотрудники DHS оказывают давление или убеждают государственные и частные организации прекратить или ухудшить качество услуг, которые защищают конфиденциальность и анонимность граждан США». [217] [218] [219] В интервью 2016 года ИТ-менеджер библиотеки Килтона Чак МакЭндрю подчеркнул важность привлечения библиотек к использованию Tor: «Библиотекари всегда глубоко заботились о защите конфиденциальности, интеллектуальной свободы и доступа к информации (свобода читать). Наблюдение оказывает очень хорошо задокументированное сдерживающее воздействие на интеллектуальную свободу. Работа библиотекарей заключается в устранении барьеров на пути к информации». [220] Второй библиотекой, в которой был размещен узел Tor, стала публичная библиотека Лас-Навес в Валенсии, Испания , созданная в первые месяцы 2016 года. [221]

В августе 2015 года исследовательская группа IBM по безопасности под названием «X-Force» опубликовала ежеквартальный отчет, в котором рекомендовала компаниям блокировать Tor по соображениям безопасности, сославшись на «постоянный рост» атак с выходных узлов Tor, а также трафика ботнетов. [222]

В сентябре 2015 года Люк Милланта создал OnionView (ныне несуществующий) веб-сервис, который отображает расположение активных узлов ретрансляции Tor на интерактивной карте мира. Целью проекта было детальное описание размера сети и темпов ее роста. [223]

В декабре 2015 года Дэниел Эллсберг (из « Pentagon Papers »), [224] Кори Доктороу (из «Boing Boing» ), [225] Эдвард Сноуден , [226] и художница-активистка Молли Крабаппл , [227] среди других, заявили о своей поддержке Тор.

В марте 2016 года представитель штата Нью-Гэмпшир Кит Аммон представил законопроект [228] , разрешающий публичным библиотекам использовать программное обеспечение для обеспечения конфиденциальности. В законопроекте конкретно упоминается Tor. Текст был написан при активном участии Элисон Макрины , директора Проекта «Свобода библиотек» . [229] Законопроект был принят Палатой представителей 268–62. [230]

Также в марте 2016 года первый узел Tor, а именно промежуточный ретранслятор, был установлен в библиотеке в Канаде, Ресурсном центре для выпускников (GRC) на факультете информационных и медиа-исследований (FIMS) Университета Западного Онтарио . [231] Учитывая, что эксплуатация выходного узла Tor является нерешенной областью канадского законодательства, [232] и что в целом учреждения более способны, чем отдельные лица, справиться с юридическим давлением, Элисон Макрина из Проекта свободы библиотек высказала мнение, что в какими-то способами она хотела бы видеть, как спецслужбы и правоохранительные органы попытаются вмешаться в случае, если будет установлен выходной узел. [233]

16 мая 2016 года канал CNN сообщил о деле основного разработчика Tor Исиды Агоры Лавкрафт, [234] который бежал в Германию под угрозой вызова в суд от ФБР во время каникул в честь Дня Благодарения в прошлом году. Фонд Electronic Frontier Foundation юридически представлял интересы Лавкрафта. [235]

2 декабря 2016 года газета The New Yorker сообщила о растущем количестве семинаров по цифровой конфиденциальности и безопасности в районе залива Сан-Франциско , особенно в хакерском пространстве Noisebridge , после президентских выборов в США в 2016 году ; упоминалась загрузка браузера Tor. [236] Кроме того, в декабре 2016 года Турция заблокировала использование Tor, а также десяти наиболее часто используемых VPN- сервисов в Турции, которые были популярными способами доступа к запрещенным сайтам и сервисам социальных сетей. [237]

Tor (и Биткойн ) имел основополагающее значение для работы торговой площадки дарквеба AlphaBay , которая была заблокирована в ходе международной операции правоохранительных органов в июле 2017 года. [238] Несмотря на заявления федеральных властей о том, что Tor не защитит пользователя, однако, [239] элементарно ошибки операционной безопасности за пределами сети Tor привели к закрытию сайта. [240]

В июне 2017 года Демократические социалисты Америки рекомендовали периодическое использование Tor политически активным организациям и частным лицам в качестве средства защиты от угроз информационной безопасности . [241] [242] А в августе 2017 года, согласно репортажу, фирмы по кибербезопасности, которые специализируются на мониторинге и исследовании даркнета ( который использует Tor в качестве своей инфраструктуры) по поручению банков и розничных торговцев, регулярно делятся своими выводами с ФБР и другими организациями. другие правоохранительные органы «когда это возможно и необходимо» в отношении противоправного контента. Русскоязычное подполье, предлагающее модель «преступление как услуга», считается особенно устойчивым. [243]

В июне 2018 года Венесуэла заблокировала доступ к сети Tor. Блокировка затронула как прямые подключения к сети, так и подключения, осуществляемые через мостовые реле. [244]

20 июня 2018 года баварская полиция провела обыск в домах членов правления некоммерческой организации Zwiebelfreunde , члена torservers.net , которая занимается европейскими финансовыми транзакциями сайтаriseup.net, в связи с сообщением в блоге, которое, очевидно, обещало насилие против предстоящий съезд «Альтернативы для Германии» . [245] [246] Tor выступил резко против рейда на свою поддерживающую организацию, которая предоставляет юридическую и финансовую помощь для установки и обслуживания высокоскоростных ретрансляторов и выходных узлов. [247] По данным torservers.net, 23 августа 2018 г. немецкий суд Земельного суда Мюнхена признал рейд и изъятия незаконными. Изъятое оборудование и документация хранились под опечаткой и предположительно не анализировались и не оценивались баварской полицией. [248] [249]

С октября 2018 года китайские онлайн-сообщества в Tor начали сокращаться из-за активизации усилий китайского правительства по их прекращению. [250]

В ноябре 2019 года Эдвард Сноуден призвал к полному, несокращенному упрощенному китайскому переводу его автобиографии « Permanent Record» , поскольку китайский издатель нарушил свое соглашение, исключив все упоминания о Tor и других вопросах, которые Коммунистическая партия Китая считает политически чувствительными . [251] [252]

8 декабря 2021 года Роскомнадзор объявил, что заблокировал Tor и шесть VPN-сервисов за несоблюдение черного списка российского Интернета . [253] Российские интернет-провайдеры безуспешно пытались заблокировать основной сайт Tor, а также несколько мостов, начиная с 1 декабря 2021 года. [254] Проект Tor подал апелляцию в российские суды по поводу этого запрета. [255]

В ответ на интернет-цензуру во время российского вторжения в Украину BBC и « Голос Америки» направили российскую аудиторию на Tor. [256] Российское правительство активизировало усилия по блокированию доступа к Tor с помощью технических и политических средств, в то время как сеть сообщила об увеличении трафика из России и увеличила использование Россией своего антицензурного инструмента Snowflake . [257]

Российские суды временно сняли блокаду сайта Tor (но не подключения к ретрансляторам) 24 мая 2022 г. [258] в связи с тем, что российский закон требует привлечения к делу Tor Project. Однако 21 июля 2022 года блокада была восстановлена. [259]

Иран осуществил веерное отключение интернета во время протестов Махсы Амини , а Tor и Snowflake использовались, чтобы обойти их. [260] [261] [262] [263]

Китай с его высокоцентрализованным контролем над Интернетом фактически заблокировал Tor. [257]

Tor отреагировал на ранее перечисленные выше уязвимости, исправив их и повысив безопасность. Так или иначе, ошибки человека (пользователя) могут привести к обнаружению. На веб-сайте Tor Project представлены лучшие практики (инструкции) по правильному использованию браузера Tor. При неправильном использовании Tor небезопасен. Например, Tor предупреждает своих пользователей, что не весь трафик защищен; Защищен только трафик, маршрутизируемый через браузер Tor. Пользователей также предупреждают о необходимости использовать HTTPS- версии веб-сайтов, не использовать торренты с помощью Tor, не включать плагины браузера, не открывать документы, загруженные через Tor в режиме онлайн, и использовать безопасные мосты. [264] Пользователей также предупреждают, что они не могут указывать свое имя или другую разоблачающую информацию на веб-форумах через Tor и при этом оставаться анонимными. [265]

Несмотря на заявления спецслужб о том, что 80% пользователей Tor будут деанонимизированы в течение 6 месяцев 2013 года, [266] этого до сих пор не произошло. Фактически, еще в сентябре 2016 года ФБР не смогло найти, деанонимизировать и идентифицировать пользователя Tor, который взломал учетную запись электронной почты сотрудника на почтовом сервере Хиллари Клинтон . [267]

Лучшая тактика правоохранительных органов по деанонимизации пользователей, по-видимому, заключается в том, что злоумышленники Tor-relay используют отравленные узлы, а также рассчитывают на то, что сами пользователи будут использовать браузер Tor ненадлежащим образом. Например, загрузка видео через браузер Tor и последующее открытие того же файла на незащищенном жестком диске в режиме онлайн может сделать реальные IP-адреса пользователей доступными властям. [268]

Говорят, что при правильном использовании вероятность деанонимизации через Tor чрезвычайно низка. Соучредитель проекта Tor Ник Мэтьюсон объяснил, что проблема «противников Tor-ретранслятора», использующих отравленные узлы, означает, что теоретический противник такого типа не является самой большой угрозой для сети:

«Ни один противник не является по-настоящему глобальным, но ни один противник не должен быть по-настоящему глобальным», — говорит он. «Прослушивание всего Интернета — это проблема стоимостью в несколько миллиардов долларов. Запуск нескольких компьютеров для прослушивания большого количества трафика, выборочная атака типа «отказ в обслуживании» для перенаправления трафика на ваши компьютеры — это похоже на десятки тысяч -проблема с долларами». На самом базовом уровне злоумышленник, который управляет двумя отравленными узлами Tor (один на входе и один на выходе), может анализировать трафик и тем самым идентифицировать крошечный, невезучий процент пользователей, чья цепь случайно пересекает оба этих узла. В 2016 году сеть Tor предлагает в общей сложности около 7000 реле, около 2000 охранных (входных) узлов и около 1000 выходных узлов. Таким образом , вероятность того, что такое событие произойдет, составляет один к двум миллионам ( 1/2000 × 1/1000 ) , плюс -минус». [266]

Tor не обеспечивает защиту от сквозных атак по времени : если злоумышленник может наблюдать за трафиком, исходящим от целевого компьютера, а также за трафиком, поступающим в выбранное целью место назначения (например, сервер, на котором размещен сайт .onion), это злоумышленник может использовать статистический анализ, чтобы обнаружить, что они являются частью одной и той же схемы. [265]

В зависимости от индивидуальных потребностей пользователя браузер Tor предлагает три уровня безопасности, расположенные под значком «Уровень безопасности» (маленький серый щит в правом верхнем углу экрана) > «Дополнительные настройки безопасности». Помимо шифрования данных, включая постоянное изменение IP-адреса через виртуальный канал, состоящий из последовательных, случайно выбранных ретрансляторов Tor, в распоряжении пользователя имеется несколько других уровней безопасности: [269] [270]

В рамках новаторской разработки Tor представил новый механизм защиты для защиты своих луковых сервисов от разрушительных атак типа «отказ в обслуживании» (DoS). С выпуском Tor 0.4.8 эта защита на основе доказательства работы (PoW) обещает расставить приоритеты законному сетевому трафику, одновременно сдерживая вредоносные атаки . [271]

Зачем нужна защита PoW?

Сервисы Onion, предназначенные для защиты конфиденциальности пользователей путем сокрытия IP-адресов, уже давно подвержены DoS-атакам. Традиционные ограничения скорости на основе IP оказались недостаточными для предотвращения этих угроз. Чтобы противостоять этой уязвимости, Tor внедрил механизм PoW, который повышает безопасность без ущерба для анонимности пользователей.

Как это работает?

Защита PoW похожа на систему билетов, которая активируется только во время нагрузки в сети. Прежде чем получить доступ к луковому сервису, клиенты должны решить небольшую вычислительную головоломку, продемонстрировав свою подлинность. Сложность головоломки коррелирует с объемом выполненной вычислительной «работы», подтверждающей легитимность пользователя и сдерживающей атаки с использованием ботов. Эта динамическая система блокирует злоумышленников, обеспечивая при этом удобство работы для настоящих пользователей.

Влияние на злоумышленников и пользователей

Для злоумышленников, пытающихся затопить луковый сервис, защита PoW представляет собой серьезное препятствие. По мере увеличения интенсивности атаки требуемые вычислительные усилия также возрастают, что приводит к уменьшению отдачи для злоумышленников. Напротив, обычные пользователи, которые обычно делают всего несколько запросов, сталкиваются с управляемыми вычислительными потребностями, время решения которых варьируется от 5 до 30 миллисекунд. Даже во время сетевого стресса пользователи могут получить доступ к Tor, доказав свою человечность.

Tor (как и все современные практические конструкции анонимности с малой задержкой) терпит неудачу, когда злоумышленник видит оба конца канала связи.

{{cite web}}: CS1 maint: numeric names: authors list (link)Наш план состоит в том, чтобы активно поощрять пользователей переходить с Orweb на Orfox и прекратить активную разработку Orweb, даже удалив его из Google Play Store.

{{cite web}}: CS1 maint: numeric names: authors list (link)Отчет, возможно, вызвал много кликов, но он совершенно неточен.

Comcast не просит клиентов прекратить использование Tor или любого другого браузера.

У нас нет политики в отношении Tor или любого другого браузера или программного обеспечения.

Клиенты могут свободно использовать интернет-сервис Xfinity для посещения любого веб-сайта, использования любого приложения и т. д.

... Comcast не отслеживает программное обеспечение браузера наших клиентов, веб-серфинг или онлайн-историю.

Меня зовут Исида Агора Лавкрафт, а не Исида Агора Лавкрафт

{{cite web}}: CS1 maint: numeric names: authors list (link)