Кардинг — это термин, обозначающий торговлю и несанкционированное использование кредитных карт . [1] Украденные кредитные карты или номера кредитных карт затем используются для покупки предоплаченных подарочных карт, чтобы скрыть следы. [2] Деятельность также включает эксплуатацию персональных данных , [3] и методы отмывания денег . [4] Современные сайты кардинга описываются как коммерческие организации с полным спектром услуг. [5]

Существует множество методов получения данных кредитных карт и связанных с ними финансовых и персональных данных. Самые ранние известные методы кардинга также включали «выемку» финансовых данных, рейды на почтовые ящики и работу с инсайдерами . [6] [7] [ dubious – обсудить ] Некоторые номера банковских карт могут быть полуавтоматически сгенерированы на основе известных последовательностей с помощью «BIN-атаки». [8] Кардеры могут попытаться провести «распределенную атаку угадывания», чтобы обнаружить действительные номера, одновременно отправляя номера на большое количество сайтов электронной коммерции. [9]

Сегодня различные методики включают скиммеры в банкоматах , взлом или веб-скимминг сайтов электронной коммерции или обработки платежей или даже перехват данных карт в сети точек продаж . [10] Случайные звонки на телефоны в гостиничных номерах с просьбой «подтвердить» данные кредитной карты являются примером вектора атаки социальной инженерии . [11]

Украденные данные могут быть объединены в «Базу» или «Базу из первых рук», если продавец сам участвовал в краже. Перекупщики могут покупать «пачки» дампов из нескольких источников. В конечном итоге данные могут продаваться на рынках даркнета и других кардинговых сайтах и форумах [12], специализирующихся на этих типах нелегальных товаров. [13] [14] Подростки вовлекались в мошенничество, например, использовали данные карт для заказа пиццы. [15]

На более сложных из таких сайтов отдельные «дампы» могут быть куплены по почтовому индексу и стране, чтобы избежать оповещения банков об их неправомерном использовании. [16] Автоматические службы проверки выполняют массовую проверку, чтобы быстро проверить, не была ли карта еще заблокирована. Продавцы будут рекламировать «действительный курс» своего дампа, основанный на оценках или данных проверки. Карты с действительным курсом более 90% имеют более высокие цены. «Кобы» или изменения в выставлении счетов высоко ценятся, когда собрано достаточно информации, чтобы позволить переадресацию счетов и адресов доставки зарегистрированной карты на один из тех, которые находятся под контролем кардера. [17]

Полная идентификационная информация может продаваться как «Fullz», включая номер социального страхования, дату рождения и адрес, для осуществления более прибыльной кражи личных данных . [18] [19]

Мошеннических продавцов называют «риперами», продавцами, которые берут деньги у покупателей, а затем ничего не доставляют. Это все больше смягчается с помощью форумов и систем обратной связи на основе магазинов , а также с помощью строгой политики приглашения на сайт и реферальной политики. [20]

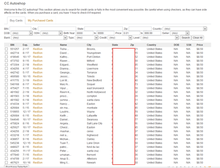

Расчетные цены за карту, в долларах США, за украденные данные платежных карт 2015 г. [21]

Средства с украденных карт могут быть обналичены путем покупки предоплаченных карт , подарочных карт или путем повторной отправки товаров через мулов , а затем электронного сбыта через онлайн-рынки, такие как eBay . [22] [23] Усиление контроля со стороны правоохранительных органов за услугами по повторной отправке привело к росту числа специальных преступных операций по повторной отправке краденых товаров. [24] [4]

Взломанные компьютеры могут быть настроены с использованием программного обеспечения SOCKS- прокси для оптимизации приема платежей от платежных систем. [25] [26] [27] [28]

Расследование форума ShadowCrew в 2004 году также привело к расследованиям онлайн-платежного сервиса E-gold , запущенного в 1996 году, одной из предпочитаемых в то время систем денежных переводов кардеров. В декабре 2005 года дом и предприятия его владельца Дугласа Джексона подверглись обыску в рамках «Операции Goldwire». Джексон обнаружил, что сервис стал банковской и переводной системой для преступного мира. Под давлением раскрытия текущих записей, раскрываемых правоохранительным органам, было произведено множество арестов вплоть до 2007 года. Однако в апреле 2007 года сам Джексон был обвинен в отмывании денег, сговоре и управлении нелицензированным бизнесом по переводу денег. Это привело к тому, что сервис заморозил активы пользователей в странах «высокого риска» и попал под более традиционное финансовое регулирование. [29]

С 2006 года Liberty Reserve стал популярным сервисом для киберпреступников. Когда в мае 2013 года он был конфискован правительством США, это вызвало серьезное нарушение экосистемы киберпреступности. [30]

Сегодня некоторые кардеры предпочитают производить платежи между собой с помощью биткоинов , [31] [32] [ нужен лучший источник ] [ не удалось проверить ] а также с помощью традиционных банковских услуг, таких как Western Union , MoneyGram или российский сервис WebMoney . [33] [34] [ не удалось проверить ]

Многие форумы также предоставляют сопутствующие услуги по компьютерным преступлениям , такие как наборы для фишинга , вредоносные программы и списки спама . [35] Они также могут выступать в качестве точки распространения новейших руководств по мошенничеству, как бесплатных, так и коммерческих. [36] ICQ был в какой-то момент предпочтительным средством обмена мгновенными сообщениями из-за своей анонимности , а также клиентов MSN, модифицированных для использования PGP . [37] Сайты, связанные с кардингом, могут размещаться на веб-хостинге Fast Flux на основе ботнетов для устойчивости к действиям правоохранительных органов. [38]

Другие типы счетов, такие как PayPal , [39] Uber , [40] Netflix и баллы карты лояльности могут продаваться вместе с данными карты. [41] Логины для многих сайтов также могут продаваться как бэкдор-доступ, по-видимому, для крупных учреждений, таких как банки, университеты и даже промышленные системы управления . [21]

В случае мошенничества с подарочными картами , ритейлеры часто становятся жертвами мошенников, которые пытаются украсть подарочные карты с помощью бот-технологий или украденной информации о кредитных картах. [42] В контексте [43] мошенничества использование украденных данных кредитных карт для покупки подарочных карт становится все более распространенной тактикой отмывания денег. Другой способ мошенничества с подарочными картами — это когда онлайн-системы ритейлера, хранящие данные подарочных карт, подвергаются атакам методом подбора со стороны автоматизированных ботов.

Мошенничество с возвратом налогов становится все более популярным методом использования кражи личных данных для получения предоплаченных карт, готовых к немедленному обналичиванию. [4] [44] Популярные купоны также могут быть подделаны и проданы. [45]

Иногда доступна личная информация и даже медицинские записи. [21] Кража и мошенничество с подарочными картами могут осуществляться совершенно независимо от операций по онлайн-кардингу. [46]

Обналичивание подарочных карт также очень распространено, поскольку «дисконтные подарочные карты» можно найти в продаже где угодно, что делает их легкой продажей для кардера и очень прибыльной операцией. [47]

Хаки Google, широко известные как Google dorks для получения данных кредитных карт, [48] также часто используются для получения данных кредитных карт.

Начиная с 1980-х годов [49] во времена BBS с коммутируемым доступом термин кардинг использовался для описания практик, связанных с мошенничеством с кредитными картами. Такие методы, как «уничтожение» , обыск почтовых ящиков и работа с инсайдерами в магазинах, были названы эффективными способами получения данных карты. Было предложено использовать дропы в таких местах, как заброшенные дома и квартиры, или с убеждаемыми соседями вблизи такого места. Предлагается социальная инженерия торговых представителей по почте для предоставления приемлемой информации для транзакций без предъявления карты . [7] Такие персонажи, как «The [50] Vindicator», написали бы обширные руководства по «кардингу по всей Америке», взлому , мошенничеству с факсами , поддержке фрикинга [51] и передовым методам максимизации прибыли. [52] В 1980-х годах большинство арестов хакеров были связаны с деятельностью, связанной с кардингом, из-за относительной зрелости финансовых законов по сравнению с появляющимися компьютерными правилами. [49]

Начавшаяся в 1989 году, к 1990 году Секретная служба США начала операцию «Сандвил» для пресечения использования групп BBS, занимающихся мошенничеством с кредитными картами и другой незаконной компьютерной деятельностью, что стало самой широко разрекламированной акцией федерального правительства США против хакеров в то время. [53] Жесткость преследований была настолько велика, что в ответ на нарушение гражданских свобод был создан Фонд электронных рубежей . [54]

В середине 1990-х годов с ростом числа учетных записей AOL dial-up, программное обеспечение AOHell стало популярным инструментом для фишинга и кражи информации, такой как данные кредитных карт, у новых пользователей Интернета. [55] Такое злоупотребление усугублялось тем, что до 1995 года AOL не проверяла номера кредитных карт подписки при создании учетной записи. [56] Злоупотребление было настолько распространено, что AOL добавила « никто, работающий в AOL, не будет спрашивать ваш пароль или платежную информацию » во все сообщения в мессенджере. Только к 1997 году, когда варез и фишинг были вытеснены из сервиса, эти типы атак начали снижаться. [56]

В декабре 1999 года произошел необычный случай вымогательства , когда Максим, 19-летний россиянин, украл данные карт 25 000 пользователей CD Universe и потребовал 100 000 долларов за их уничтожение. Когда выкуп не был выплачен, информация просочилась в Интернет. [57]

Одна из первых книг, написанных о кардинге, 100% Internet Credit Card Fraud Protected , содержала контент, подготовленный "Hawk" из кардинговой группы "Universal Carders". В ней описывался взлом и кража кредитных карт весной 1999 года на CyberCash , стратификация навыков кардеров ( от скрипт-кидди до профессионалов), общие покупки для каждого типа и основные фишинговые схемы для получения данных кредитных карт. [58]

К 1999 году ежегодные потери от мошенничества с кредитными картами в Интернете и в офлайне в США оценивались в сумму от 500 000 до 2 миллионов долларов. [58]

С начала 2000-х годов такие сайты, как «The Counterfeit Library», также функционирующие как фабрика дипломов , стали пользоваться популярностью, и многие из их участников в последующие годы присоединились к более крупным сайтам, посвященным киберпреступности, вплоть до их закрытия примерно в сентябре 2004 года. [37]

В 2001 году русскоязычные хакеры основали в Одессе CarderPlanet , который впоследствии стал одним из самых известных форумов такого рода. [59]

Летом 2003 года отдельные расследования секретной службы США и ФБР привели к аресту главного администратора крупного ShadowCrew Альберта Гонсалеса , ставшего информатором в рамках «Операции Firewall». К марту 2004 года администратор «CarderPlanet» исчез, и Гонсалес занял его место. В октябре 2004 года десятки членов ShadowCrew были арестованы по всем США и Канаде. Кардеры предполагают, что один из лазутчиков USSS мог быть обнаружен другим участником сайта, что привело к ускорению операции. [37] В конечном итоге закрытие ShadowCrew и CarderPlanet не снизило уровень мошенничества и привело к распространению более мелких сайтов. [60] [61]

Администратор ShadowCrew Бретт Шеннон Джонсон сумел избежать ареста в то время, но был арестован в 2005 году по отдельным обвинениям, а затем стал информатором. Продолжая совершать налоговые мошенничества в качестве информатора, «Операция Anglerphish» внедрила его в качестве администраторов на ScandinavianCarding и CardersMarket. Когда его продолжающаяся кардинговая деятельность была раскрыта в рамках отдельного расследования в 2006 году, он ненадолго скрылся, прежде чем был пойман окончательно в августе того же года. [62]

В июне 2005 года компания по обработке кредитных карт CardSystems была взломана, что на тот момент стало крупнейшей утечкой персональных данных в истории, при этом большая часть украденной информации попала на сайты кардинга. [17] Позже в 2007 году взлом TJX Companies, совершенный Альбертом Гонсалесом (который в то время все еще был информатором) [63] , привлек внимание общественности только после того, как было обнаружено, что украденные карты использовались не по назначению для покупки большого количества подарочных карт. [64] Вторжение Гонсалеса в Heartland Payment Systems в 2008 году с целью кражи данных карт было охарактеризовано как крупнейшее в истории преступное нарушение данных карт. [65]

Также в июне 2005 года было обнаружено, что британские кардеры сотрудничают с русской мафией , и они были арестованы в результате расследования Национального подразделения по борьбе с высокотехнологичными преступлениями , изучающего восточноевропейские преступные синдикаты. [37] [66] В какой-то момент в 2005 году Дж. Кит Муларски из NCFTA возглавил операцию по проникновению на популярный англоязычный сайт DarkMarket.ws . Один из немногих выживших в «Операции Firewall», Муларски смог проникнуть на сайт, взяв на себя псевдоним «Master Splyntr» — восточноевропейского спамера по имени Павел Камински. В конце 2006 года сайт был взломан Максом Батлером , который обнаружил, что пользователь «Master Splyntr» вошел в систему из офисов NCFTA, но предупреждение было отклонено как межфорумное соперничество. В 2007 году подробности операции были раскрыты немецкой национальной полиции, что NCFTA успешно проникло во внутреннюю «семью» форума. 4 октября 2007 года Муларски объявил, что закрывает сайт из-за нежелательного внимания со стороны коллеги-администратора, которое было расценено как «слишком большое внимание» со стороны правоохранительных органов. [67] В течение нескольких лет после закрытия сайта на международном уровне производились многочисленные аресты. [68]

С 2004 по 2006 год CardersMarket поглощал различные конкурирующие форумы с помощью маркетинга и взлома баз данных. [69] Арестованный в 2007 году, в 2010 году владелец сайта Макс Батлер был приговорен к 13 годам тюремного заключения. [70]

С 2007 года по настоящее время операция «Открытый рынок», проводимая HIS и USSS, направлена против преимущественно русскоязычной организации Carder.su , предположительно действующей из Лас-Вегаса . [71] В 2011 году предполагаемый владелец сайта Роман Селезнев был задержан на Мальдивах правоохранительными органами США [72] [73] , а в 2012 году вор личных данных Дэвид Рэй Камез был арестован и обвинен в беспрецедентном использовании законодательства RICO . [74] [75]

Хорохорин Владислав , идентифицированный как BadB в ноябре 2009 года в запечатанном обвинительном заключении от офиса прокурора США, был арестован в 2010 году USSS в Ницце, Франция. Владислав создал первый полностью автоматизированный магазин кредитных карт и управлял веб-сайтами, связанными с украденными номерами кредитных карт. [76] [77] [78] Хорохорин Владислав также известен как первый киберпреступник, который продвигал свою незаконную деятельность, создавая видеомультфильмы, высмеивающие американских держателей карт. [79]

В 2011 году бывший болгарский член ShadowCrew Алекси Коларов (также известный как «APK») был наконец арестован и содержался под стражей в Парагвае , а в 2013 году был экстрадирован в США для предъявления обвинений. [80]

В марте 2012 года Секретная служба США закрыла Kurupt.su и арестовала Дэвида Шрутена (также известного как «Fortezza» и «Xakep») в Румынии, он был экстрадирован в США и приговорен к 12 годам лишения свободы в федеральной тюрьме. В первую очередь за его роль в торговле кредитными картами, которые он получил, взламывая других хакеров. [81] [82] [83]

В июне 2012 года ФБР арестовало форумы кардинга и хакерства UGNazi.com и Carders.org в ходе двухлетнего расследования под названием Operation Card Shop [1] после создания форума- приманки на carderprofit.cc. [84]

В августе 2013 года хакерский и кардинговый форум HackBB был закрыт в ходе рейда на Freedom Hosting . [85]

В январе 2014 года fakeplastic.net был закрыт после расследования почтовой службы США и ФБР, после сбора ранее изъятой информации из TorMail , ShadowCrew и Liberty Reserve . Это привело к многочисленным арестам и судебным преследованиям, а также закрытию сайта. [86] [87] [88]

В отчете Group-IB за 2014 год говорилось, что, основываясь на исследовании рынка, российские киберпреступники могут зарабатывать до 680 миллионов долларов в год. [89]

В декабре 2014 года Tor Carding Forum, работающий на основе Tor , закрылся после взлома сайта, а его администратор «Verto» направил пользователей на форумы даркнет-рынка Evolution [ 90] [91] , которые впоследствии стали крупнейшим мошенничеством с выходом из даркнет-рынка. [92] [93] [94] «Alpha02», который был известен своими [95] руководствами, [96] затем основал даркнет-рынок AlphaBay , [97] первый в истории, который занимался крадеными аккаунтами Uber . [98] Сайт работает над восстановлением ущерба репутации рынков, основанных кардерами, нанесенного мошенничеством Evolution . [99] Между тем, большинство российских кардеров, продающих данные, не доверяют рынкам даркнета из-за повышенного внимания со стороны правоохранительных органов; однако покупатели более открыты. [100]

Эркан Финдикоглу, также известный как «Segate» и «Хищник», вместе с другими возглавлял международный заговор, [101] украл 55 миллионов долларов, взломав эмитентов карт банкоматов и сделав мошеннические карты, и был приговорен федеральным судом к восьми годам тюремного заключения. [102] [103] Финдикоглу, гражданин Турции, имеющий русскую жену Алену Коваленко, избежал поимки, скрыв свои киберотпечатки пальцев и избежав досягаемости американского закона, но он отправился в Германию в декабре 2013 года, был арестован, проиграл судебный процесс и был экстрадирован. Финдикоглу, будучи молодым человеком, оттачивал свои навыки в интернет-кафе, турецкой армии, а затем спланировал три сложных глобальных финансовых преступления, взломав процессоры кредитных карт, устранив ограничения на предоплаченные карты, а затем отправив PIN-коды и коды доступа командам обналичивателей, которые в течение нескольких часов сняли наличные в банкоматах. В декабре 2012 года 5000 обнальщиков в 20 странах сняли $5 миллионов, $400 000 в 700 транзакциях из 140 банкоматов Нью-Йорка, за 150 минут. Украденные деньги были возвращены через банковские переводы и поставки в Турцию, Румынию и Украину. [104]

Владимир Дринкман, 34 года, соратник Альберта Гонсалеса , [105] признал себя виновным в Камдене, штат Нью-Джерси, в том, что он получил номера кредитных карт от Heartland Payment Systems, 7-Eleven, Hannaford Bros, Nasdaq, Carrefour, JetBlue, [106] [107] и других компаний с 2005 по 2012 год. (США против Дринкмана, 09-cr-00626, Окружной суд США, округ Нью-Джерси (Кэмден)) [108] [109] [110] [111]

В феврале 2018 года была раскрыта организация-мошенница .

В последние годы русскоязычные форумы стали доминировать над англоязычными, причем первые значительно более искусны в выявлении исследователей безопасности и контрразведывательной деятельности [112] и строгих систем приглашений. [3] Отсутствие у России договора об экстрадиции с Соединенными Штатами сделало страну своего рода убежищем для киберпреступников, а российское министерство иностранных дел зашло так далеко, что рекомендовало гражданам не выезжать за границу в страны с такими договорами. [113] Журналист-расследователь Брайан Кребс подробно освещал деятельность российских кардеров как постоянную игру в кошки-мышки . [114]

Организованные преступники массово переходят в Telegram , и часто используются для кардинга. Преступники создают свои собственные каналы, которые публикуют украденные банковские данные, в надежде, что другие преступники воспользуются ими, и карта станет «мертвой». Цель этого заключается в том, что многочисленные рынки, продающие украденные данные банковских карт, предлагают возврат средств за карты, которые проверены и «мертвы», если они проверены в течение определенного периода времени (обычно две минуты). Это приводит к тому, что сотни каналов в Telegram используются для публикации украденных банковских карт. [115]

{{cite news}}: |author=имеет общее название ( помощь ){{cite web}}: CS1 maint: архивная копия как заголовок ( ссылка ){{cite web}}: CS1 maint: архивная копия как заголовок ( ссылка )